-

- La gestione della postura della sicurezza delle applicazioni (ASPM) spiegata

- Perché l'ASPM è importante?

- Il ruolo dell'ASPM nella difesa informatica

- ASPM: Valore aziendale

- Confronto tra ASPM e altre tecnologie di sicurezza

- Come funziona l'ASPM

- Casi d'uso ASPM

- Considerazioni principali nella scelta di una soluzione ASPM

- FAQ dell'ASPM

Indice dei contenuti

-

Che cos'è la sicurezza API?

- La sicurezza API spiegata

- Definizione di un'API

- Perché la sicurezza delle API è importante

- Approccio tradizionale alla sicurezza delle applicazioni web

- Anatomia di un attacco API

- Rischi della sicurezza API

- Sicurezza API per SOAP, REST e GraphQL

- Le migliori pratiche di sicurezza API

- La soluzione per la sicurezza API di Prisma Cloud.

- FAQ sulla sicurezza API

-

Che cos'è un WAF? | Spiegazioni sul Web Application Firewall

- L'emergere della tecnologia WAF

- WAF: Un componente critico della sicurezza

- Comprendere il panorama delle minacce

- Funzioni di un efficace firewall per applicazioni web

- Diversi tipi di firewall per applicazioni web

- WAF vs. altri strumenti di sicurezza

- Come distribuire un firewall per applicazioni web

- Cosa considerare nella scelta di una soluzione per la sicurezza delle applicazioni web

- Il futuro della sicurezza delle Web App e delle API (WAAS)

- Proteggere le sue applicazioni per il futuro

- Domande frequenti sul WAF

- Che cos'è il livello 7?

Che cos'è l'Application Security Posture Management (ASPM)?

Indice dei contenuti

La gestione della postura della sicurezza delle applicazioni (ASPM) è un approccio completo alla gestione e al miglioramento della sicurezza delle applicazioni di un'organizzazione durante il loro ciclo di vita. Combina la valutazione continua, la gestione automatizzata delle vulnerabilità e l'applicazione centralizzata dei criteri per fornire una visione olistica del panorama della sicurezza di un'applicazione, compresi i servizi, le librerie, le API, le superfici di attacco e i flussi di dati. ASPM aiuta i team a definire le priorità dei rischi, a semplificare la correzione e a mantenere una solida posizione di sicurezza in diversi ambienti di sviluppo e infrastrutture cloud.

La gestione della postura della sicurezza delle applicazioni (ASPM) spiegata

La gestione della postura di sicurezza delle applicazioni comporta il monitoraggio continuo e il miglioramento della postura di sicurezza delle applicazioni durante il loro ciclo di vita. Integra un sistema di misure di sicurezza che includono:

- Valuta e monitora continuamente la sicurezza delle applicazioni negli ambienti di sviluppo e nelle infrastrutture cloud.

- Si integra con vari strumenti di test di sicurezza, pipeline di sviluppo e sistemi di ticketing per creare una visione olistica del panorama della sicurezza delle applicazioni di un'organizzazione.

- Automatizza il rilevamento, la correlazione e la prioritizzazione delle vulnerabilità in base al rischio e all'impatto aziendale.

- Centralizza la gestione e l'applicazione delle politiche per garantire pratiche di sicurezza coerenti tra i team e i progetti.

- Fornisce approfondimenti contestuali e un punteggio basato sul rischio per aiutare i team a concentrarsi sui problemi di sicurezza più critici.

- Offre visibilità sui flussi di dati sensibili e tiene traccia dei cambiamenti (drift) nell'architettura delle applicazioni e nelle dipendenze.

- Facilita la collaborazione tra i team addetti alla sicurezza e allo sviluppo, semplificando i flussi di lavoro di riparazione e fornendo un'unica fonte di verità per lo stato di sicurezza delle applicazioni.

ASPM spesso si integra con le pipeline DevSecOps , assicurando che le misure di sicurezza siano applicate in modo coerente dallo sviluppo alla produzione. Le soluzioni ASPM avanzate utilizzano l' AI e il machine learning per prevedere le minacce potenziali e consigliare misure proattive. Consolidando e automatizzando queste funzioni, ASPM aiuta le organizzazioni a scalare gli sforzi per la sicurezza delle applicazioni, migliorando al contempo la postura della sicurezza.

Perché l'ASPM è importante?

Identificando e risolvendo in modo proattivo le vulnerabilità, ASPM aiuta a prevenire violazioni della sicurezza che potrebbero portare a perdite di dati, danni finanziari e alla reputazione. Le organizzazioni devono affrontare ambienti applicativi sempre più complessi e dinamici, per cui è essenziale disporre di una strategia completa che difenda dalle minacce esistenti ed emergenti.

ASPM fornisce la visibilità e il controllo necessari per gestire queste complessità. La conformità normativa richiede pratiche di sicurezza rigorose e l'ASPM aiuta a soddisfare questi standard, aiutando le organizzazioni ad evitare sanzioni legali e a perdere la fiducia dei clienti. Un ASPM efficace promuove anche una cultura di consapevolezza della sicurezza e di responsabilità tra i team di sviluppo e operativi, portando in ultima analisi ad applicazioni più sicure e resilienti.

Il ruolo dell'ASPM nella difesa informatica

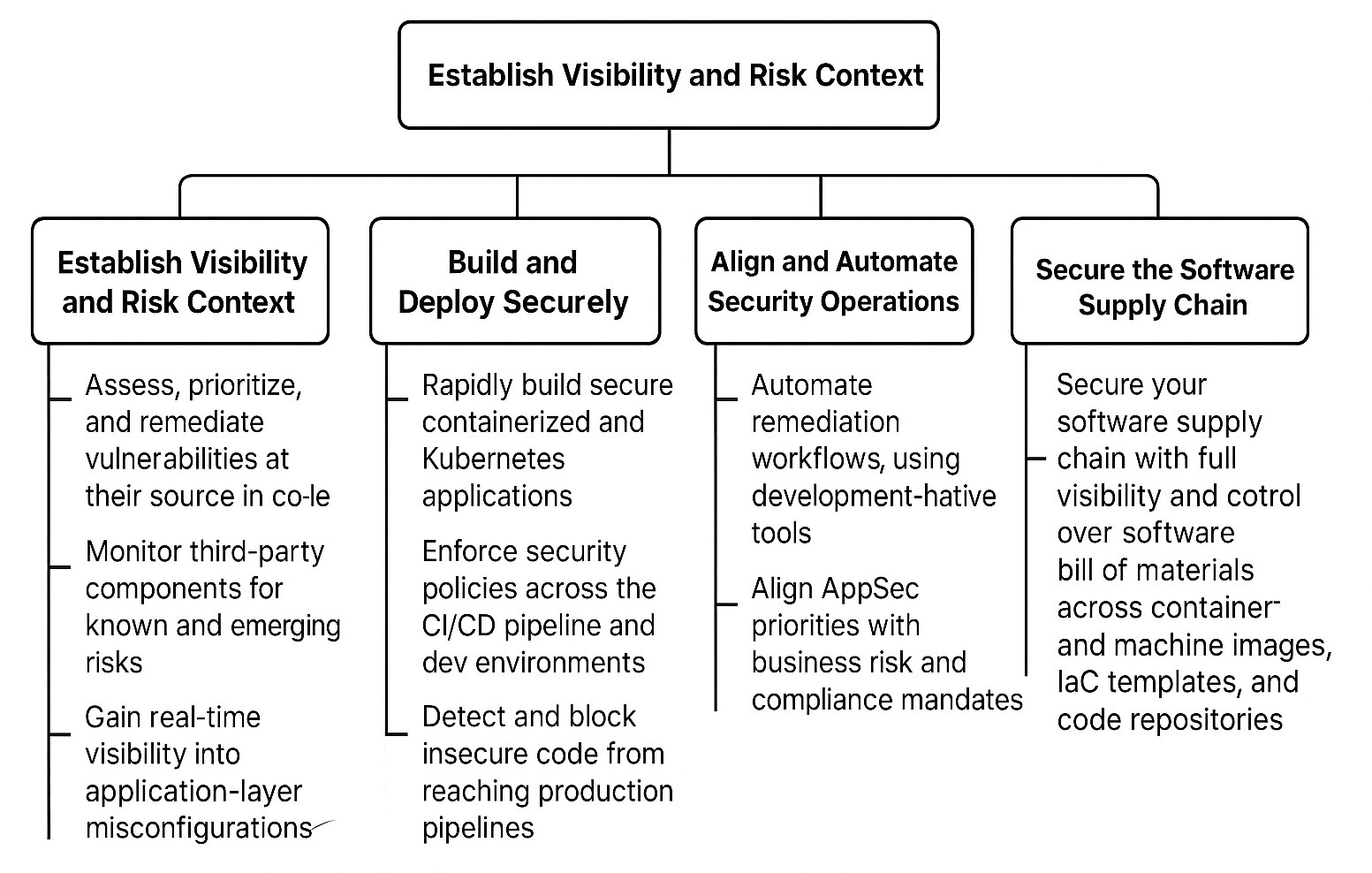

ASPM si concentra sulla gestione e sul miglioramento della sicurezza delle applicazioni durante tutto il loro ciclo di vita, dallo sviluppo alla distribuzione e oltre.

Nella fase di sviluppo, gli strumenti ASPM si integrano con le pipeline CI/CD per identificare le vulnerabilità e le configurazioni errate nel codice prima che passi alla produzione. Lo spostamento a sinistra consente agli sviluppatori di affrontare i problemi in anticipo e di ridurre il rischio di incidenti di sicurezza, riducendo i tempi e i costi associati alla correzione delle vulnerabilità dopo la distribuzione.

Una volta distribuite le applicazioni, ASPM continua a fornire valore monitorando continuamente le vulnerabilità, le configurazioni errate e le potenziali minacce. Raccogliendo dati da più fonti - insieme alla sorveglianza continua - mantiene una visione completa della postura di sicurezza dell'applicazione.

L'ASPM potenzia le capacità di risposta agli incidenti. Fornendo avvisi ad alta priorità e quasi in tempo reale, consente alle organizzazioni di rispondere rapidamente alle minacce, riducendo al minimo l'impatto degli incidenti di sicurezza. I team addetti alla sicurezza possono utilizzare le intuizioni ottenute dall'ASPM per eseguire l'analisi delle cause principali e implementare azioni correttive in modo da prevenire il verificarsi di minacce simili in futuro.

Inoltre, ASPM supporta gli sforzi di conformità, assicurando che le applicazioni siano conformi alle normative e agli standard del settore. Semplifica il processo di produzione e verifica dei rapporti di conformità, risparmiando tempo e risorse. Le organizzazioni possono sfruttare l'ASPM per dimostrare il loro impegno per la sicurezza e la conformità agli stakeholder, compresi i clienti, i partner e gli enti normativi.

ASPM: Valore aziendale

L'ASPM offre un valore aziendale sostanziale alle organizzazioni, che va oltre le sue capacità tecniche. L'implementazione di una soluzione ASPM può avere un impatto significativo sui profitti dell'organizzazione, sulla posizione di rischio e sull'efficienza operativa.

Gestione del rischio e processo decisionale migliorati

Fornendo una visione completa del panorama della sicurezza delle applicazioni di un'organizzazione, ASPM consente ai dirigenti di prendere decisioni informate e basate sui dati. I leader hanno accesso a intuizioni in tempo reale e ad analisi dei trend, consentendo loro di allocare le risorse in modo efficace. La capacità di quantificare e visualizzare i rischi per la sicurezza in termini di business consente ai dirigenti di comunicare in modo più preciso con i membri del consiglio di amministrazione e gli stakeholder, giustificando le spese per la sicurezza e dimostrando il ritorno sull'investimento.

Rollout accelerato e resilienza delle applicazioni

L'analisi basata sul rischio della piattaforma ASPM correla le scoperte, valuta il loro impatto potenziale e dà priorità alle vulnerabilità in base alla gravità, alla sfruttabilità e all'impatto aziendale. Automatizzando i processi di sicurezza e fornendo un monitoraggio in tempo reale, ASPM assicura che le applicazioni rimangano resistenti alle minacce emergenti. Queste capacità consentono alle organizzazioni di costruire e mantenere applicazioni sicure e di alta qualità, in grado di resistere alle minacce informatiche in evoluzione e di ridurre al minimo il rischio di violazioni o guasti del sistema.

ASPM sostiene e accelera le iniziative di trasformazione digitale. I dirigenti possono guidare con fiducia l'innovazione e le iniziative digitali, sapendo che le misure di sicurezza sono al passo con i progressi tecnologici.

Reputazione del marchio e fiducia dei clienti preservate

In un'epoca in cui le violazioni dei dati fanno notizia, una postura affidabile di sicurezza delle applicazioni è un vantaggio competitivo. L'ASPM consente alle organizzazioni di affrontare in modo proattivo le vulnerabilità della sicurezza, riducendo la probabilità di incidenti di sicurezza di alto profilo. Le organizzazioni possono sfruttare questa maggiore sicurezza per costruire la fiducia dei clienti, differenziare i loro prodotti sul mercato e, potenzialmente, ottenere un prezzo superiore per i servizi percepiti come più sicuri.

Efficienza operativa e riduzione dei costi

L'ASPM favorisce l'efficienza operativa dell'organizzazione automatizzando molti aspetti della gestione della sicurezza. La riduzione dell'impegno manuale nelle valutazioni di sicurezza, nella gestione delle vulnerabilità e nei rapporti di conformità si traduce in un significativo risparmio sui costi. Inoltre, spostando la sicurezza a sinistra nel processo di sviluppo, ASPM aiuta a individuare e risolvere le vulnerabilità prima, riducendo drasticamente i costi di riparazione. I dirigenti possono apprezzare i vantaggi economici a lungo termine della prevenzione dei problemi di sicurezza, piuttosto che affrontarli in modo reattivo.

Miglioramento della collaborazione e della cultura della sicurezza

ASPM migliora la collaborazione tra i team addetti alla sicurezza e allo sviluppo, integrando i controlli di sicurezza direttamente nel flusso di sviluppo. Gli sviluppatori ricevono un feedback tempestivo e contestuale sui potenziali problemi di sicurezza, consentendo loro di affrontare le vulnerabilità nelle prime fasi del ciclo di sviluppo. La comunicazione snella e la visibilità condivisa fornite dalle piattaforme ASPM minimizzano i ritardi e riducono la necessità di rielaborazione nelle fasi avanzate del processo di sviluppo. Di conseguenza, si riduce l'attrito e si accelera il rilascio di software sicuro.

La visibilità sulle metriche di sicurezza e sui rischi incoraggia la collaborazione. I dirigenti traggono vantaggio dal miglioramento dell'allineamento interfunzionale, che porta a una maggiore risoluzione dei problemi e a una responsabilità condivisa per i risultati della sicurezza.

Vantaggio competitivo nelle fusioni e acquisizioni

Durante le fusioni e le acquisizioni, una soluzione ASPM ben implementata può fornire un quadro affidabile della postura di sicurezza sia dell'azienda acquirente che dell'azienda target. Le organizzazioni ottengono preziose informazioni sui potenziali rischi per la sicurezza associati all'acquisizione, consentendo un processo decisionale più informato e influenzando potenzialmente le valutazioni delle transazioni. Dopo l'acquisizione, ASPM facilita l'integrazione senza problemi di nuove applicazioni e sistemi nel quadro di sicurezza esistente.

Agilità nel rispondere ai cambiamenti del mercato

L'ASPM consente alle organizzazioni di adattarsi rapidamente alle mutevoli condizioni di mercato e alle richieste dei clienti. Fornendo una visione chiara delle implicazioni di sicurezza di nuove applicazioni o funzionalità, i dirigenti possono prendere decisioni rapide sul lancio di prodotti o sull'espansione di servizi. La capacità di valutare e mitigare i rischi di sicurezza in tempo reale consente alle organizzazioni di cogliere le opportunità di mercato senza compromettere la sicurezza.

Attrazione e ritenzione dei talenti

Un forte impegno nella sicurezza delle applicazioni, dimostrato attraverso l'implementazione di soluzioni avanzate come l'ASPM, può essere una potente attrazione per i migliori talenti del settore tecnologico. I dirigenti possono sfruttare il loro investimento in pratiche di sicurezza all'avanguardia come strumento di reclutamento, attirando professionisti qualificati che apprezzano il fatto di lavorare con tecnologie all'avanguardia e best practice.

Pianificazione strategica a lungo termine

L'ASPM fornisce ai dirigenti dati e tendenze preziose che informano la pianificazione strategica a lungo termine. Analizzando i dati storici sulla sicurezza e identificando i modelli, i leader possono anticipare le esigenze di sicurezza future, pianificare gli investimenti tecnologici e allineare le strategie di sicurezza agli obiettivi aziendali più ampi. Le capacità predittive delle soluzioni ASPM avanzate consentono di pianificare la sicurezza in modo proattivo anziché reattivo, assicurando che l'organizzazione sia all'avanguardia rispetto alle minacce emergenti e ai cambiamenti tecnologici.

Confronto tra ASPM e altre tecnologie di sicurezza

Comprendendo le varie categorie e soluzioni di sicurezza, le organizzazioni possono determinare meglio quale tecnologia si allinea alle loro esigenze e strategie di sicurezza.

ASPM contro AST

La gestione della postura della sicurezza delle applicazioni e i test di sicurezza delle applicazioni (AST) svolgono ruoli diversi ma complementari nella sicurezza delle applicazioni. Gli strumenti AST, come static application security testing (SAST), dynamic application security testing (DAST) e software composition analysis (SCA), si concentrano sulla scansione delle applicazioni per identificare le vulnerabilità in varie fasi del ciclo di vita dello sviluppo software. Questi strumenti generano numerose scoperte, tra cui falsi positivi e duplicati, che possono sopraffare i team addetti allo sviluppo e alla sicurezza.

L'ASPM affronta queste limitazioni aggregando e analizzando i risultati di più strumenti AST. Distilla la grande quantità di avvisi nei problemi più critici, consentendo agli sviluppatori di concentrarsi sui veri positivi che hanno un impatto significativo sul rischio. ASPM offre una visione olistica della sicurezza delle applicazioni, consentendo una migliore prioritizzazione e gestione delle vulnerabilità nell'intero ciclo di vita dell'applicazione.

Articolo correlato: Infrastruttura come sicurezza del codice e AppSec: DevSecOps semplificato dall'applicazione all'infrastruttura

ASPM contro ASOC

L'orchestrazione e la correlazione della sicurezza delle applicazioni (ASOC) e l'ASPM condividono alcune somiglianze, ma l'ASPM estende le capacità dell'ASOC. Le soluzioni ASOC si concentrano sull'orchestrazione dei processi di test di sicurezza e sul consolidamento dei risultati delle scansioni per correlare i risultati e dare priorità agli sforzi di correzione. Aiutano a semplificare la gestione delle attività di test di sicurezza e a migliorare l'efficienza della gestione delle vulnerabilità.

ASPM si basa su ASOC incorporando le pratiche DevSecOps e fornendo una visibilità completa sulla sicurezza delle applicazioni. Enfatizza un approccio basato sul rischio, consentendo alle organizzazioni di dare priorità alle vulnerabilità in base al loro impatto potenziale. L'ASPM può essere visto come un'evoluzione dell'ASOC, offrendo un approccio più integrato e olistico alla gestione della sicurezza delle applicazioni.

ASPM contro CSPM

La gestione della postura di sicurezza del cloud (CSPM) e l'ASPM si rivolgono a livelli diversi dello stack IT. Il CSPM si concentra sulla sicurezza dell'infrastruttura cloud, rilevando e mitigando le configurazioni errate e i rischi all'interno degli ambienti cloud. Fornisce l'osservabilità delle risorse cloud, assicurando che l'infrastruttura aderisca alle best practice di sicurezza e ai requisiti di conformità.

Al contrario, l'ASPM gestisce la sicurezza delle applicazioni, dalla progettazione alla produzione. Aggrega i risultati degli strumenti AST per fornire visibilità e priorità basate sul rischio delle vulnerabilità delle applicazioni. Mentre il CSPM garantisce la sicurezza dell'ambiente cloud, l'ASPM garantisce la sicurezza delle applicazioni in esecuzione all'interno di tale ambiente.

ASPM vs. CNAPP

Le piattaforme di protezione delle applicazioni cloud-native (CNAPP) e ASPM mirano entrambe a migliorare la sicurezza delle applicazioni, ma si concentrano su aspetti diversi. CNAPP è progettato per proteggere le applicazioni cloud-native integrando varie funzionalità di sicurezza, come la scansione dei container, la gestione della postura di sicurezza del cloud, la scansione dell'infrastruttura come codice e la protezione runtime. Fornisce controlli di sicurezza specializzati e adattati ai requisiti unici degli ambienti cloud-nativi.

L'ASPM si concentra sulla gestione della sicurezza complessiva delle applicazioni, indipendentemente dall'ambiente di distribuzione. Consolida le scoperte sulla sicurezza provenienti da vari strumenti di scansione e fornisce una prioritizzazione basata sul rischio e flussi di lavoro automatizzati per gestire le vulnerabilità lungo tutto il ciclo di vita dell'applicazione. Mentre il CNAPP è stato creato su misura per le applicazioni cloud-native, l'ASPM offre un approccio più ampio che può essere applicato alle applicazioni in diversi ambienti.

ASPM contro CASB

Mentre l'ASPM protegge le applicazioni, il cloud access security broker (CASB) si concentra sulla sicurezza delle interazioni tra utenti e servizi cloud. L'ASPM fornisce approfondimenti sulle vulnerabilità delle applicazioni e aiuta a dare priorità agli sforzi di riparazione, mentre il CASB si occupa della visibilità e del controllo dell'utilizzo del cloud. Offrono funzionalità come la, la protezione dalle minacce e il monitoraggio della conformità per garantire che i dati che passano da e verso i servizi cloud siano sicuri e conformi.

Insieme, ASPM e CASB forniscono un quadro di sicurezza completo, che affronta sia la sicurezza a livello di applicazione che le interazioni con i servizi cloud.

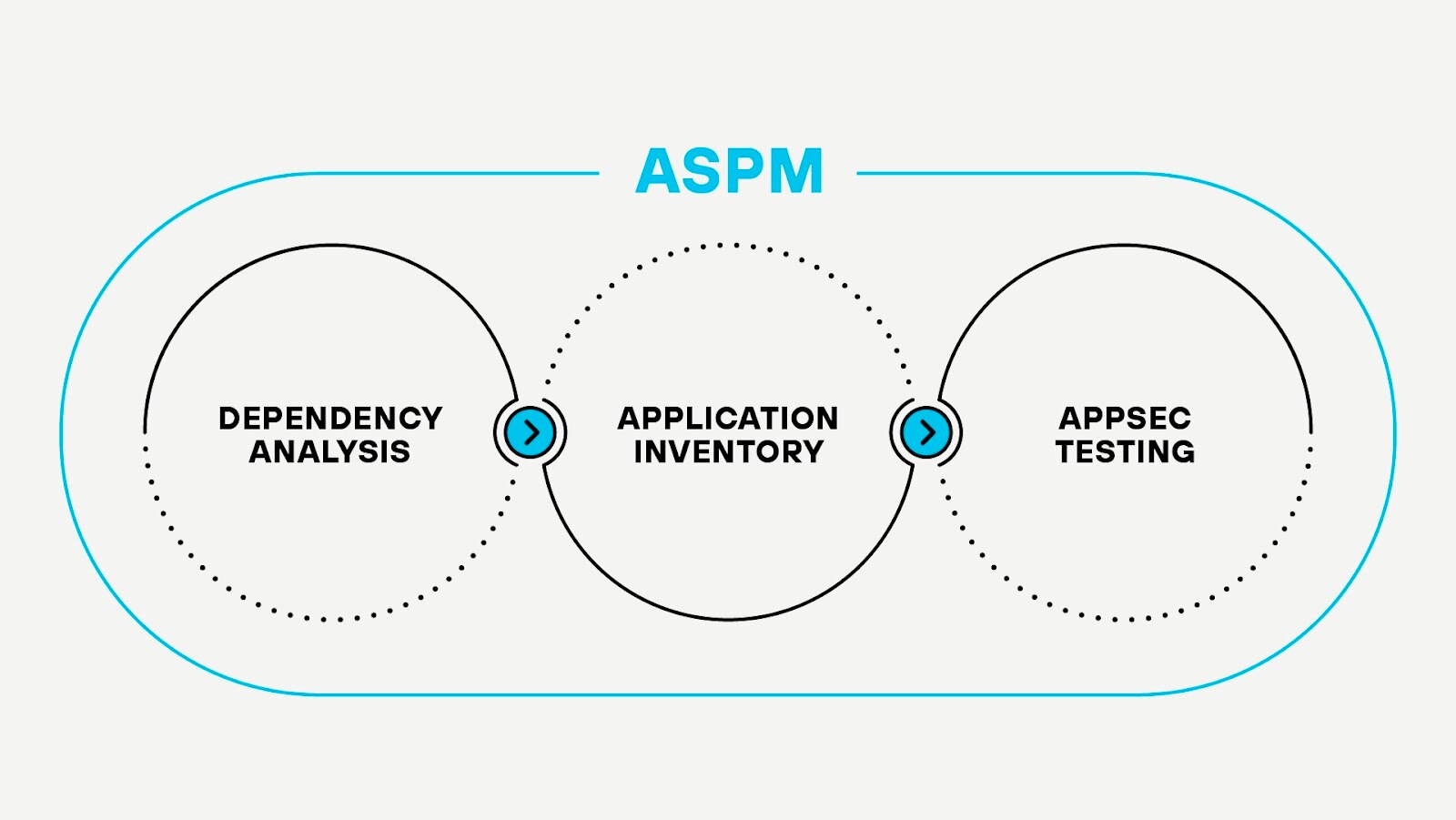

Come funziona l'ASPM

L'ASPM svolge diverse funzioni critiche per migliorare la sicurezza delle applicazioni.

Inventario aggiornato

ASPM cataloga e mantiene automaticamente un inventario completo delle applicazioni di un'organizzazione e delle loro dipendenze, tra cui librerie, file di configurazione, microservizi, API, database, servizi di terze parti e variabili d'ambiente all'interno dell'ecosistema software di un'organizzazione. I team acquisiscono una chiara comprensione dell'architettura e dei potenziali rischi per la sicurezza attraverso una gestione continua e dinamica dell'inventario. Grazie all'indicizzazione e alla baseline di tutti gli elementi, l'ASPM fornisce una base affidabile per l'analisi dei rischi e le informazioni sulla postura di sicurezza.

Priorità alle vulnerabilità

Gli approfondimenti contestuali dinamici di ASPM mettono in correlazione le scoperte sulla sicurezza provenienti da strumenti di test di sicurezza delle applicazioni (AST), repository di codice, metadati statici e ambienti di runtime. La centralizzazione offre una visione completa del rischio in tutta l'organizzazione, mettendo i team nelle condizioni di eseguire il triage e di rimediare ai singoli risultati in modo efficiente ed efficace.

Inoltre, l'ASPM valuta e dà priorità ai rischi, compresi i rischi aziendali associati alle vulnerabilità delle applicazioni. I punteggi di rischio, assegnati in base all'impatto aziendale potenziale, consentono alle organizzazioni di concentrarsi sulla risoluzione dei problemi di sicurezza più critici. Un approccio basato sul rischio assicura un'allocazione efficiente delle risorse per mitigare le minacce più significative.

Articolo correlato: Teatro di sicurezza: A chi interessano i risultati della sua AppSec?

Dati Intel

I dati sensibili, come le informazioni di identificazione personale (PII), le informazioni sanitarie protette (PHI) e le informazioni sulle carte di pagamento (PCI), vengono identificati e mappati all'interno delle applicazioni da ASPM. I team possono valutare i rischi in base al tipo di dati che potrebbero essere esposti, garantendo la conformità alle normative sulla protezione dei dati . Comprendere i flussi di dati tra le applicazioni e i sistemi aiuta a prevenire le perdite di dati e gli accessi non autorizzati.

Consapevolezza della deriva

Stabilendo una linea di base per l'architettura dell'applicazione e implementando il controllo delle versioni, l'ASPM gestisce efficacemente la deriva. Rileva le modifiche non autorizzate o inaspettate nel codice dell'applicazione o nella configurazione che potrebbero introdurre nuovi rischi per la sicurezza. Il monitoraggio della deriva assicura che le applicazioni rimangano sicure nel tempo e che le deviazioni dalla linea di base siano affrontate tempestivamente.

Applicazione della politica

Le politiche di sicurezza nell'intero ciclo di vita dello sviluppo del software (SDLC) sono applicate dall'ASPM. Automatizzando i controlli dei criteri e fornendo visibilità sullo stato di conformità, assicura che le applicazioni rispettino gli standard di sicurezza interni e i requisiti normativi. Mantenere pratiche di sicurezza coerenti ed evitare sanzioni per non conformità diventa più facile con questa funzionalità.

Automazione

Molti aspetti delle revisioni e dei test di sicurezza tradizionali sono automatizzati da ASPM, riducendo il carico sui team addetti alla sicurezza e allo sviluppo. Il monitoraggio automatizzato, il rilevamento delle vulnerabilità, il risk scoring e l'applicazione delle policy snelliscono i processi, liberando i team per concentrarsi sulle attività strategiche. Il monitoraggio continuo e i flussi di lavoro di correzione automatizzati, in particolare, assicurano che i controlli di sicurezza rimangano efficaci e aggiornati.

Facile distribuzione e scalabilità

Le soluzioni ASPM sono progettate per una facile distribuzione e scalabilità tra i team di sviluppo e gli ambienti. L'integrazione perfetta con le pipeline e gli strumenti DevSecOps esistenti consente alle organizzazioni di estendere gli sforzi di gestione della postura di sicurezza in base alla crescita. Le pratiche di sicurezza tengono il passo con il rapido sviluppo e distribuzione delle applicazioni, grazie a questa scalabilità.

Casi d'uso ASPM

La gestione della postura della sicurezza delle applicazioni risponde a diverse esigenze critiche della sicurezza delle applicazioni moderna.

Osservabilità dell'applicazione

Le organizzazioni ottengono una visibilità completa del loro ecosistema applicativo grazie all'aggregazione dei dati di più strumenti di sicurezza in un'unica interfaccia. I team possono facilmente monitorare la postura di sicurezza di ogni applicazione, assicurandosi che nessun componente venga trascurato.

Scoperta API

ASPM supporta la sicurezza delle API, aiutando le organizzazioni a mantenere un inventario con un'unica fonte di verità delle API interne, esterne e di terze parti, comprese quelle conosciute e sconosciute. Ottenere una visibilità completa del proprio panorama API fornisce ai team addetti alla sicurezza informazioni vitali sullo scopo di ogni API, sulle pratiche di gestione dei dati, sul livello di esposizione e sulla criticità per le operazioni aziendali. Inoltre, la natura continua della scoperta delle API di ASPM consente alle organizzazioni di tenere il passo con l'evoluzione degli ambienti applicativi. Quando vengono sviluppate nuove API o vengono modificate quelle esistenti, l'inventario si aggiorna automaticamente, assicurando che i team addetti alla sicurezza abbiano sempre un quadro aggiornato e preciso del loro panorama API.

Conformità e rendicontazione

Soddisfare i requisiti di conformità normativa con regolamenti come GDPR, HIPAAe CCPA diventa più facile con l'applicazione automatica dei criteri e la generazione di rapporti di audit dettagliati di ASPM. La visibilità sullo stato di conformità e la dimostrazione dell'aderenza alle best practice di sicurezza sono fornite attraverso questi rapporti. La conformità continua è garantita da controlli automatizzati, riducendo il rischio di sanzioni per mancata conformità.

Risposta agli incidenti e bonifica

La risposta agli incidenti e la bonifica sono ottimizzate grazie a intuizioni e indicazioni praticabili sulla mitigazione delle vulnerabilità. I flussi di lavoro automatizzati, come la creazione di ticket e l'escalation, consentono ai team addetti alla sicurezza di rispondere agli incidenti in modo più efficiente. Di conseguenza, le interruzioni sono ridotte al minimo e il tempo medio di risoluzione (MTTR) si riduce, garantendo una rapida risoluzione delle vulnerabilità.

Recupero dai disastri

Negli scenari di disaster recovery, disporre di una linea di base accurata e aggiornata è fondamentale per ripristinare i sistemi al loro ultimo stato buono conosciuto. La consapevolezza della deriva assicura che qualsiasi deviazione dalla linea di base venga identificata e corretta, consentendo un processo di recupero più affidabile ed efficiente. Questa funzione ASPM riduce al minimo i tempi di inattività e garantisce che i sistemi ripristinati siano sicuri e conformi.

Considerazioni principali nella scelta di una soluzione ASPM

Nella scelta di una soluzione ASPM, le organizzazioni devono considerare diversi fattori più ampi, oltre alle funzionalità principali. Queste considerazioni aiuteranno a garantire che la soluzione scelta sia in linea con le esigenze specifiche dell'organizzazione, le risorse e gli obiettivi a lungo termine.

Reputazione e assistenza del fornitore

Le organizzazioni devono ricercare i potenziali fornitori di ASPM, valutando il loro curriculum, la reputazione del settore e i livelli di soddisfazione dei clienti. La longevità di un fornitore sul mercato, la stabilità finanziaria e l'impegno nello sviluppo continuo del prodotto sono indicatori cruciali dell'affidabilità. Un'assistenza clienti solida, che comprenda servizi di helpdesk reattivi, documentazione completa e sessioni di formazione regolari, può influire in modo significativo sul successo dell'implementazione e sull'uso continuo della soluzione ASPM.

Costo totale di proprietà

Sebbene il prezzo iniziale sia importante, le organizzazioni devono considerare il costo totale di proprietà nel tempo. I fattori da valutare includono i modelli di licenza (per utente, per applicazione o a livello aziendale), i requisiti hardware potenziali, i costi di manutenzione continua e le esigenze di formazione del personale o di personale aggiuntivo. Anche i costi nascosti, come quelli associati alle integrazioni o alle personalizzazioni, devono essere considerati nel processo decisionale.

Capacità di integrazione

Una soluzione ASPM efficace deve integrarsi perfettamente con gli strumenti di sviluppo e di sicurezza esistenti. Cerchi una piattaforma in grado di connettersi con vari strumenti di test AppSec, strumenti per sviluppatori e tracker di problemi - o una piattaforma integrata in un CNAPP a servizio completo. La capacità di estrarre i dati dagli ambienti di sviluppo, distribuzione e operativi è fondamentale per la sicurezza delle applicazioni.

Personalizzazione e flessibilità

Ogni organizzazione ha esigenze di sicurezza e flussi di lavoro unici. Una soluzione ASPM ideale dovrebbe offrire un alto grado di personalizzazione per adattarsi ai requisiti organizzativi specifici. La possibilità di personalizzare dashboard, rapporti e modelli di punteggio del rischio consente un migliore allineamento con i processi esistenti e approfondimenti più significativi per gli stakeholder a vari livelli dell'organizzazione.

Conformità e allineamento normativo

Per molte organizzazioni, soprattutto quelle che operano in settori altamente regolamentati, la conformità a standard e regolamenti specifici è fondamentale. La soluzione ASPM scelta non deve solo supportare gli attuali requisiti di conformità, ma anche dimostrare agilità nell'adattarsi all'evoluzione del panorama normativo. Le funzioni di reporting sulla conformità integrate e la capacità di mappare i controlli di sicurezza rispetto ai vari quadri normativi possono semplificare in modo significativo i processi di audit.

Esperienza utente e adozione

L'efficacia di una soluzione ASPM dipende dalla sua adozione da parte dell'organizzazione. Un'interfaccia facile da usare, una navigazione intuitiva e intuizioni chiare e attuabili possono incoraggiare un uso più ampio tra i team di sviluppo, sicurezza e operativi. Le soluzioni che offrono accesso basato sui ruoli e visualizzazioni personalizzabili soddisfano le diverse esigenze dei vari stakeholder, dagli sviluppatori ai dirigenti di livello C.

Ecosistema di integrazione

Anche se le integrazioni principali sono una priorità, le organizzazioni dovrebbero considerare anche l'ampiezza e la profondità dell'ecosistema di integrazione della soluzione ASPM. Un'ampia gamma di integrazioni precostituite con i più diffusi strumenti di sviluppo, piattaforme cloud e soluzioni di sicurezza può ridurre i tempi e i costi di implementazione. Inoltre, le robuste API e i webhook consentono integrazioni personalizzate, permettendo alle organizzazioni di collegare la soluzione ASPM con strumenti proprietari o di nicchia del loro stack tecnologico.

Scalabilità e prestazioni

Man mano che le organizzazioni crescono e i loro portafogli di applicazioni si espandono, la soluzione ASPM scelta deve essere in grado di scalare di conseguenza senza una significativa riduzione delle prestazioni. La valutazione della capacità della soluzione di gestire volumi di dati crescenti, di supportare un numero crescente di utenti e di mantenere la reattività sotto carico è fondamentale per il successo a lungo termine.

Capacità di apprendimento automatico e predittive

Le soluzioni ASPM avanzate sfruttano gli algoritmi di apprendimento automatico per migliorare il rilevamento delle minacce, dare priorità ai rischi e fornire approfondimenti predittivi. Le organizzazioni dovrebbero valutare la maturità e l'efficacia di queste funzioni guidate dall'AI, in quanto possono migliorare significativamente l'accuratezza delle valutazioni del rischio e l'efficienza delle operazioni di sicurezza nel tempo.

Considerazioni sul Vendor Lock-In

Le organizzazioni devono valutare attentamente il potenziale di vendor lock-in quando scelgono una soluzione ASPM. La capacità di esportare i dati in formati standard, l'uso di API aperte e la facilità di migrare a soluzioni alternative sono fattori importanti da considerare. Evitare un'eccessiva dipendenza da tecnologie o formati proprietari può garantire flessibilità e proteggere gli interessi dell'organizzazione nel lungo periodo.

Roadmap futura e innovazione

Infine, le organizzazioni dovrebbero esaminare la roadmap dei prodotti del fornitore e l'impegno verso l'innovazione. Un fornitore di ASPM lungimirante dovrebbe dimostrare i suoi piani per incorporare le tecnologie emergenti, affrontare le sfide della sicurezza in evoluzione e migliorare continuamente la sua soluzione. Aggiornamenti regolari delle funzionalità, una visione chiara dello sviluppo futuro e la reattività al feedback dei clienti sono indicatori della dedizione di un fornitore all'eccellenza del prodotto a lungo termine.

Valutando attentamente queste considerazioni più ampie accanto alle funzionalità principali, le organizzazioni possono prendere una decisione più informata nella scelta di una soluzione ASPM che non solo soddisfi le loro esigenze attuali, ma che sostenga anche gli obiettivi di sicurezza e di business a lungo termine.

FAQ dell'ASPM

SAST consiste nell'analizzare il codice sorgente, il bytecode o il codice binario per individuare le vulnerabilità di sicurezza senza eseguire il programma. Identifica difetti come SQL injection, cross-site scripting (XSS) e buffer overflow esaminando la base di codice. Gli strumenti SAST si integrano nell'ambiente di sviluppo, fornendo un feedback in tempo reale agli sviluppatori e consentendo loro di porre rimedio ai problemi nelle prime fasi del ciclo di vita dello sviluppo. In genere impiegano la corrispondenza dei modelli, l'analisi del flusso di dati e l'analisi del flusso di controllo per individuare le vulnerabilità.

Gli strumenti SAST avanzati possono gestire codebase complessi e supportare più linguaggi di programmazione e framework. Offrendo approfondimenti dettagliati sulla struttura del codice e sulle potenziali falle di sicurezza, SAST aiuta le organizzazioni ad applicare pratiche di codifica sicure, a ridurre la superficie di attacco e a garantire la conformità agli standard e alle normative del settore.

Il DAST si concentra sull'identificazione delle vulnerabilità di sicurezza nelle applicazioni in esecuzione. A differenza dell'analisi statica, DAST testa le applicazioni nel loro stato operativo, interagendo con esse tramite il frontend per simulare scenari di attacco reali.

DAST cattura i problemi di runtime, come i difetti di autenticazione, le vulnerabilità di iniezione e le configurazioni errate che l'analisi statica potrebbe non notare. Gli strumenti DAST impiegano in genere scanner automatizzati che sondano le applicazioni alla ricerca di punti deboli, catturando le richieste e le risposte HTTP per l'analisi.

L'autoprotezione delle applicazioni in runtime (RASP) protegge le applicazioni rilevando e mitigando le minacce in tempo reale durante l'esecuzione. Integrato nell'applicazione o nel suo ambiente di runtime, RASP monitora e analizza il comportamento e il contesto dell'applicazione per identificare le attività dannose. Quando viene rilevata una minaccia, RASP può intraprendere azioni immediate come bloccare l'esecuzione, avvisare i team addetti alla sicurezza o registrare l'incidente per ulteriori analisi.

A differenza delle difese perimetrali tradizionali, RASP offre una protezione granulare e consapevole del contesto, che si adatta allo stato e all'ambiente dell'applicazione. Può sventare attacchi sofisticati come gli exploit zero-day e le minacce persistenti avanzate (APT), comprendendo la logica e il flusso dell'applicazione.

L'analisi della composizione del software identifica e gestisce i componenti open-source all'interno della base di codice di un'applicazione. Gli strumenti SCA analizzano il codice per rilevare le librerie e le dipendenze di terze parti, valutandole per le vulnerabilità note, i problemi di licenza e la conformità alle politiche organizzative. Forniscono rapporti dettagliati sui rischi per la sicurezza, sul versioning e sulle raccomandazioni per la correzione, consentendo agli sviluppatori di affrontare i problemi tempestivamente.

Le soluzioni SCA avanzate si integrano con le pipeline CI/CD, offrendo approfondimenti in tempo reale e avvisi automatici quando vengono scoperte nuove vulnerabilità. Mantenendo un inventario aggiornato dei componenti open-source, le organizzazioni possono ridurre i rischi associati alle librerie obsolete o prive di patch. L'SCA supporta anche la conformità legale e normativa, assicurando che i componenti software aderiscano ai requisiti di licenza. Lo spostamento a sinistra di un approccio proattivo alla gestione del software open-source migliora in modo significativo la sicurezza delle applicazioni.

L'integrazione dell'intelligence sulle minacce comporta l'integrazione dei dati sulle minacce esterne e interne nelle operazioni di sicurezza di un'organizzazione. Fornisce approfondimenti pratici sulle minacce emergenti, sulle tattiche degli aggressori e sulle vulnerabilità potenziali. I team addetti alla sicurezza utilizzano questi dati per migliorare le strategie di rilevamento, risposta e mitigazione.

Le piattaforme avanzate di intelligence sulle minacce aggregano, normalizzano e analizzano i dati provenienti da più fonti, tra cui feed open-source, fornitori commerciali e ricerche proprietarie. Utilizzano l'apprendimento automatico e gli algoritmi analitici per identificare i modelli, correlare gli indicatori di compromissione (IOC) e prevedere i potenziali vettori di attacco.

Integrando l'intelligence sulle minacce nei sistemi SIEM, nei firewall e nelle soluzioni di protezione degli endpoint, le organizzazioni possono difendersi in modo proattivo contro le minacce sofisticate e migliorare la consapevolezza della situazione generale, migliorando in modo significativo la postura della sicurezza.

L'orchestrazione, l'automazione e la risposta alla sicurezza (SOAR) snellisce e automatizza le operazioni di sicurezza, migliorando le capacità di risposta agli incidenti. Integra strumenti e sistemi di sicurezza diversi, consentendo la condivisione dei dati senza soluzione di continuità e azioni coordinate.

Le piattaforme SOAR automatizzano compiti ripetitivi come il triage degli avvisi, l'indagine sugli incidenti e la ricerca delle minacce, liberando gli analisti della sicurezza per concentrarsi su problemi complessi. Utilizzano playbook - flussi di lavoro predefiniti - per standardizzare le procedure di risposta, garantendo una gestione coerente ed efficiente degli incidenti.

La sicurezza dei microservizi si concentra sulla protezione delle applicazioni costruite con un'architettura a microservizi, dove le funzionalità sono suddivise in servizi accoppiati in modo lasco e distribuibili in modo indipendente. Ogni microservizio comunica attraverso i protocolli di rete, rendendoli suscettibili di vari vettori di attacco.

Le misure di sicurezza includono TLS reciproco per la crittografia da servizio a servizio, meccanismi di autenticazione e autorizzazione e gateway API per la gestione del traffico. L'implementazione di politiche di sicurezza a livello di rete di servizi offre un controllo granulare sulla comunicazione e sull'accesso.

I microservizi richiedono anche la registrazione e il monitoraggio per il rilevamento delle anomalie e la risposta agli incidenti. La containerizzazione, comunemente utilizzata nei microservizi, aggiunge un ulteriore livello di requisiti di sicurezza, tra cui la scansione delle immagini e la protezione runtime. Una sicurezza efficace dei microservizi assicura che ogni componente mantenga la propria integrità, contribuendo al contempo alla resilienza complessiva dell'applicazione.

La sicurezza dei container comporta la protezione degli ambienti containerizzati durante il loro ciclo di vita, dallo sviluppo alla distribuzione e alla protezione runtime. I container incapsulano le applicazioni e le loro dipendenze, rendendole portatili ma introducendo anche sfide di sicurezza uniche. Le pratiche chiave includono la scansione delle immagini per rilevare le vulnerabilità e le configurazioni errate prima della distribuzione.

La sicurezza di rete comporta il monitoraggio del comportamento del container per individuare anomalie, come connessioni di rete non autorizzate o modifiche al file system. L'implementazione dei principi di minimo privilegio e l'applicazione della segmentazione della rete possono mitigare i rischi. Orchestratori come Kubernetes richiedono configurazioni sicure e controllo degli accessi basato sui ruoli per gestire efficacemente i cluster di container. Inoltre, il mantenimento di un registro aggiornato di immagini affidabili e l'utilizzo di meccanismi di patch automatizzati sono fondamentali.

La sicurezza delle API si concentra sulla protezione delle interfacce di programmazione delle applicazioni (API) dalle minacce e dalle vulnerabilità. Le API espongono le funzionalità e i dati delle applicazioni ai consumatori esterni e interni, rendendole bersagli privilegiati di attacchi come l'iniezione, l'accesso non autorizzato e la violazione dei dati.

Le misure di sicurezza includono l'implementazione di meccanismi di autenticazione e autorizzazione forti, come i token OAuth e JWT, per garantire che solo gli utenti legittimi accedano alle API. La convalida dell'ingresso e la limitazione della velocità impediscono gli abusi e gli attacchi di iniezione. I gateway API fungono da intermediari, fornendo ulteriori livelli di sicurezza, tra cui il monitoraggio del traffico, il throttling e il rilevamento delle minacce. La crittografia garantisce la riservatezza dei dati durante la trasmissione. Valutazioni regolari della sicurezza, tra cui test di penetrazione e revisioni del codice, aiutano a identificare e mitigare le vulnerabilità.

L'architettura zero trust è un modello di sicurezza che non presuppone alcuna fiducia implicita per alcun utente o dispositivo all'interno o all'esterno del perimetro della rete. Richiede una verifica continua delle identità e controlli rigorosi degli accessi basati sul principio del minimo privilegio. I componenti chiave includono l'autenticazione a più fattori (MFA), la microsegmentazionee la crittografia end-to-end.

La microsegmentazione isola le risorse della rete, limitando i movimenti laterali in caso di violazione. I sistemi di gestione dell'identità e dell'accesso (IAM) applicano politiche di accesso granulari, garantendo che gli utenti e i dispositivi abbiano le autorizzazioni minime necessarie. Il monitoraggio continuo e l'analisi comportamentale rilevano anomalie e potenziali minacce in tempo reale. L'architettura Zero Trust riduce la superficie di attacco e migliora la postura di sicurezza di un'organizzazione, imponendo verifiche e controlli di accesso rigorosi per tutte le interazioni all'interno della rete.

Sicurezza CI/CD si concentra sull'integrazione delle pratiche di sicurezza nelle pipeline CI/CD per garantire la consegna sicura del software. Comporta controlli di sicurezza automatizzati in varie fasi, dai commit del codice alla distribuzione.

- Gli strumenti di analisi statica e dinamica analizzano il codice alla ricerca di vulnerabilità durante il processo di compilazione, fornendo un feedback immediato agli sviluppatori. L'analisi della composizione del software identifica i rischi nelle dipendenze open-source.

- Gestione dei segreti Gli strumenti di gestione dei segreti assicurano che le informazioni sensibili come le chiavi API e le password siano archiviate e accessibili in modo sicuro.

- Container e infrastructure-as-code security assicurano che gli ambienti di distribuzione siano liberi da vulnerabilità e configurazioni errate.

L'implementazione di queste misure di sicurezza all'interno della pipeline CI/CD consente alle organizzazioni di identificare e risolvere i problemi in anticipo, garantendo che solo il codice sicuro raggiunga la produzione.

Le soluzioni di gestione delle informazioni e degli eventi di sicurezza (SIEM) aggregano e analizzano i dati di sicurezza da più fonti per fornire approfondimenti in tempo reale e rilevamento minacce. Raccolgono log ed eventi da dispositivi di rete, server, applicazioni e altri strumenti di sicurezza, normalizzando i dati per l'analisi.

I sistemi SIEM avanzati impiegano regole di correlazione e algoritmi di apprendimento automatico per identificare modelli sospetti e anomalie. Generano avvisi per potenziali incidenti di sicurezza, assegnando loro una priorità in base al rischio e all'impatto. L'integrazione con i feed di intelligence sulle minacce migliora il contesto delle minacce rilevate, consentendo un rilevamento e una risposta più accurati. Le piattaforme SIEM supportano anche la reportistica sulla conformità, fornendo tracce di audit e registri dettagliati. Centralizzando e analizzando i dati di sicurezza, il SIEM aiuta le organizzazioni a rilevare, indagare e rispondere agli incidenti di sicurezza in modo più efficace.

L'analisi comportamentale si concentra sul monitoraggio e sull'analisi del comportamento di utenti ed entità per rilevare anomalie indicative di minacce alla sicurezza. Impiega algoritmi di apprendimento automatico per stabilire una linea di base di modelli di comportamento normali per utenti, dispositivi e applicazioni. Le deviazioni da queste linee di base, come tempi di accesso insoliti, accessi anomali ai dati o attività di rete inaspettate, attivano gli avvisi.

L'analisi comportamentale può identificare minacce insider, account compromessi e minacce persistenti avanzate (APT) che i metodi tradizionali basati sulle firme potrebbero non notare. L'integrazione con i sistemi SIEM e SOAR migliora le capacità complessive di rilevamento minacce e di risposta. Apprendendo e adattandosi continuamente ai comportamenti in evoluzione, l'analisi comportamentale fornisce un approccio dinamico e proattivo per identificare e mitigare i rischi di sicurezza in tempo reale.

Le minacce persistenti avanzate (APT) sono attacchi informatici sofisticati e mirati, condotti da avversari ben finanziati, spesso Stati nazionali o gruppi di criminalità organizzata. Le APT mirano a ottenere e mantenere un accesso non autorizzato a una rete per un periodo prolungato, esfiltrare dati sensibili o interrompere le operazioni. Utilizzano vettori di attacco multipli, tra cui phishing, exploit zero-day e ingegneria sociale, per infiltrarsi nell'obiettivo. Una volta entrati, gli aggressori utilizzano tecniche di movimento laterale per navigare nella rete, spesso sfruttando credenziali e strumenti legittimi per evitare il rilevamento. Le tattiche di evasione avanzate, come il malware polimorfico e la comunicazione criptata, rendono le APT particolarmente difficili da identificare e mitigare.

Una difesa efficace contro le APT richiede un approccio di sicurezza multilivello, che comprenda intelligence sulle minacce, monitoraggio continuo, analisi comportamentale e capacità di risposta agli incidenti.

L'applicazione delle politiche di sicurezza comporta l'implementazione e il mantenimento dei controlli di sicurezza per garantire la conformità alle politiche organizzative e ai requisiti normativi. Comprende i controlli di accesso, le misure di protezione dei dati e le configurazioni di sicurezza di rete.

Strumenti come i firewall, i sistemi di prevenzione delle intrusioni (IPS) e le piattaforme di protezione degli endpoint (EPP) applicano queste politiche a vari livelli. I controlli e gli audit di conformità automatizzati convalidano l'aderenza alle politiche stabilite, generando rapporti per i team addetti alla sicurezza e gli auditor. Il controllo degli accessi basato sui ruoli (RBAC) limita l'accesso in base ai ruoli degli utenti, riducendo al minimo il rischio di azioni non autorizzate. Il monitoraggio continuo e gli avvisi in tempo reale consentono di identificare e correggere rapidamente le violazioni dei criteri.

Le metriche di sicurezza delle applicazioni quantificano l'efficacia delle misure di sicurezza e forniscono informazioni sulla postura di sicurezza complessiva delle applicazioni. Le metriche chiave includono il numero di vulnerabilità rilevate, il tempo medio di riparazione (MTTR) e la percentuale di applicazioni che superano i test di sicurezza. Le metriche tracciano anche la frequenza e la gravità degli incidenti di sicurezza, la copertura del codice da parte degli strumenti di test di sicurezza e la conformità alle politiche di sicurezza.

Le metriche avanzate possono riguardare il tasso di falsi positivi e negativi nelle scansioni di sicurezza e l'impatto dei problemi di sicurezza sulle operazioni aziendali. Dashboard e report visualizzano queste metriche, consentendo ai team addetti alla sicurezza di identificare le tendenze, dare priorità agli sforzi di correzione e dimostrare i miglioramenti nel tempo.

Le linee guida di sicurezza stabiliscono gli standard minimi di sicurezza per i sistemi, le applicazioni e le reti. Definiscono le impostazioni di configurazione, i controlli di accesso e le misure di sicurezza necessarie per mitigare le minacce più comuni. Le organizzazioni utilizzano le linee di base per garantire una sicurezza coerente in tutti gli asset, riducendo il rischio di vulnerabilità dovute a configurazioni errate. Le linee guida di sicurezza spesso derivano da standard di settore come i Benchmark CIS o le linee guida NIST e sono adattate alle esigenze specifiche dell'organizzazione. I controlli di conformità automatizzati convalidano l'aderenza a queste linee di base, generando rapporti e avvisi per le deviazioni. Gli aggiornamenti regolari delle linee di base tengono conto delle nuove minacce e dei progressi tecnologici.

La quantificazione del rischio comporta la misurazione e l'espressione dei rischi di cybersecurity in termini numerici per dare priorità agli sforzi di mitigazione. Valuta l'impatto potenziale e la probabilità di varie minacce, traducendole in metriche finanziarie o operative. Tecniche come le simulazioni Monte Carlo, l'analisi dell'albero dei guasti e le reti bayesiane aiutano a modellare e valutare i rischi. Gli strumenti avanzati di quantificazione del rischio integrano l'intelligence sulle minacce, i dati sulle vulnerabilità e la criticità degli asset per fornire un panorama completo dei rischi. Generano punteggi di rischio e mappe di calore, aiutando i decisori nell'allocazione delle risorse e nella pianificazione strategica. La quantificazione continua del rischio consente alle organizzazioni di monitorare i cambiamenti del loro profilo di rischio in tempo reale, adattando le difese di conseguenza.

L'automazione della risposta agli incidenti semplifica e accelera il rilevamento, l'indagine e la riparazione degli incidenti di sicurezza, utilizzando flussi di lavoro e strumenti automatizzati. Si integra con l'infrastruttura di sicurezza esistente, come le piattaforme SIEM e SOAR, per orchestrare le risposte su più sistemi. Inoltre:

- I playbook automatici eseguono azioni predefinite per gli incidenti più comuni, tra cui l'isolamento dei sistemi interessati, il blocco degli indirizzi IP dannosi e la notifica alle parti interessate.

- Gli algoritmi di apprendimento automatico migliorano l'accuratezza del rilevamento, analizzando i modelli e prevedendo le potenziali minacce.

- La correlazione e l'arricchimento dei dati in tempo reale forniscono un contesto completo, consentendo un processo decisionale più rapido.

- L'automazione della risposta agli incidenti riduce i tempi di risposta, minimizza l'errore umano e libera gli analisti della sicurezza per concentrarsi su attività ad alta priorità.