- 1. Anni '60-'70: L'alba di ARPANET e la necessità di connettersi a reti diverse.

- 2. 1980s: TCP/IP e l'introduzione del pubblico a Internet

- 3. 1990s: L'ascesa del Web e l'emergere delle prime tecnologie VPN

- 4. 2000s: Le VPN si evolvono insieme alle sfide della cybersicurezza

- 5. 2010s: Un decennio di trasformazione digitale

- 6. 2019-Presente: La risposta al lavoro a distanza e le limitazioni delle VPN

- 7. Domande frequenti sulla storia della VPN

- Anni '60-'70: L'alba di ARPANET e la necessità di connettersi a reti diverse.

- 1980s: TCP/IP e l'introduzione del pubblico a Internet

- 1990s: L'ascesa del Web e l'emergere delle prime tecnologie VPN

- 2000s: Le VPN si evolvono insieme alle sfide della cybersicurezza

- 2010s: Un decennio di trasformazione digitale

- 2019-Presente: La risposta al lavoro a distanza e le limitazioni delle VPN

- Domande frequenti sulla storia della VPN

Qual è la storia della VPN?

- Anni '60-'70: L'alba di ARPANET e la necessità di connettersi a reti diverse.

- 1980s: TCP/IP e l'introduzione del pubblico a Internet

- 1990s: L'ascesa del Web e l'emergere delle prime tecnologie VPN

- 2000s: Le VPN si evolvono insieme alle sfide della cybersicurezza

- 2010s: Un decennio di trasformazione digitale

- 2019-Presente: La risposta al lavoro a distanza e le limitazioni delle VPN

- Domande frequenti sulla storia della VPN

La storia della VPN è radicata nell'evoluzione delle tecnologie di comunicazione online sicure. Negli anni '60, ARPANET ha aperto la strada al concetto di collegamento tra computer distanti. Il successivo sviluppo di protocolli come il TCP/IP negli anni '80 ha posto le basi per la moderna connettività Internet. A partire dagli anni '90, sono emerse tecnologie VPN specifiche per rispondere alle crescenti preoccupazioni sulla sicurezza e la privacy online.

Anni '60-'70: L'alba di ARPANET e la necessità di connettersi a reti diverse.

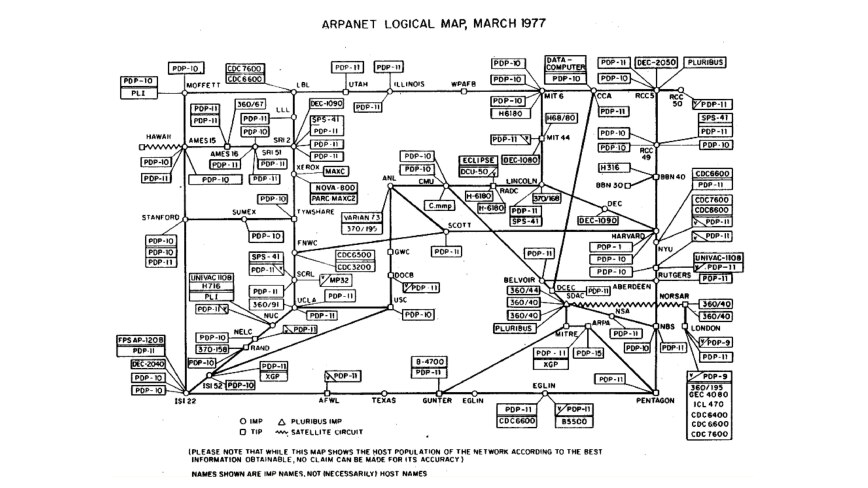

Alla fine degli anni '60, l'Advanced Research Projects Agency (ARPA) ha sviluppato un metodo per collegare computer distanti. Nel 1969 hanno introdotto un sistema che si basava sulla commutazione di pacchetti, in cui i pacchetti di dati venivano trasferiti tra le macchine. Questo sistema, noto come ARPANET, è cresciuto nel corso degli anni '70, collegando più istituzioni educative e di ricerca.

Tuttavia, ARPANET aveva dei limiti. Funzionava con il protocollo di controllo della rete (NCP), limitando le connessioni ai computer della stessa rete. La sfida consisteva nel trovare un modo per connettere i dispositivi attraverso reti diverse.

1980s: TCP/IP e l'introduzione del pubblico a Internet

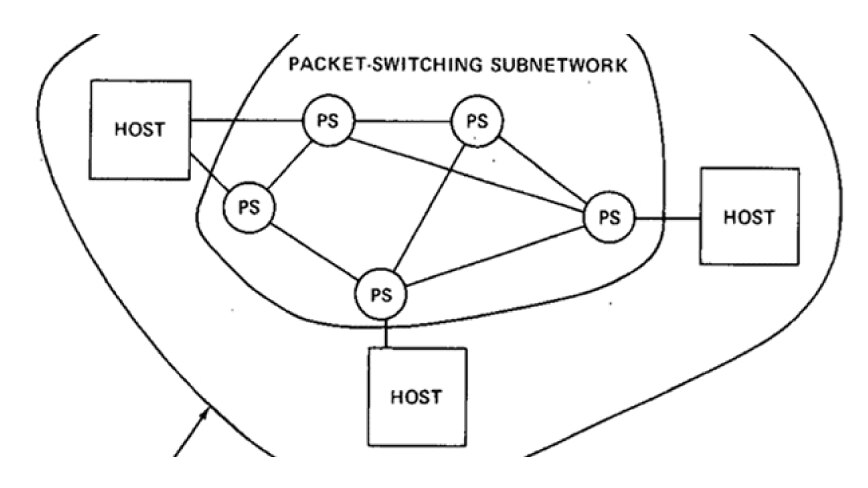

L'uso di ARPANET è cresciuto in particolare nei settori governativo ed educativo, spingendo l'ARPA a trovare il modo di collegare reti diverse. Negli anni '80, hanno adottato ufficialmente il Transmission Control Protocol (TCP), noto anche come Transmission Control Protocol/Internet Protocol (TCP/IP). Il nuovo approccio si è trasformato da NCP a un sistema che consente connessioni di dispositivi diversi, dando vita a quello che oggi viene definito Internet.

I protocolli Internet dominanti oggi, IPv4 e IPv6, derivano da questa raccolta di protocolli TCP/IP. Un IP comprende cifre uniche che identificano ogni dispositivo online. L'accesso alle risorse online richiedeva il giusto IP, ma ricordare le sequenze numeriche non era comodo. Così, nel 1984, è nato il Domain Name System (DNS), che mappa i semplici nomi di dominio con gli indirizzi IP.

Dopo la creazione di IP e DNS, Internet ha accolto un pubblico più ampio. La prima piattaforma online è emersa nel 1985, consentendo agli utenti di entrare nelle chat room e di impegnarsi in comunità digitali. Chiamato America Online (AOL), questo sistema si basava sul dial-up, dove gli utenti componevano il loro provider di servizi Internet (ISP) per accedere ad AOL.

L'espansione delle attività online ha aperto la strada agli ISP commerciali. Nel 1989, "The World", uno dei primi ISP commerciali, ha iniziato ad offrire connessioni Internet agli utenti tramite dial-up.

1990s: L'ascesa del Web e l'emergere delle prime tecnologie VPN

All'inizio degli anni '90, l'introduzione dell'HTTP ha consentito l'accesso alle risorse online attraverso i collegamenti ipertestuali, portando alla nascita del World Wide Web (WWW).

Quando il regno digitale ha iniziato a diffondersi al di là dei circoli accademici, la capacità di comunicare in modo sicuro e privato online è diventata una preoccupazione crescente. Questo ha dato il via allo sviluppo della crittografia del livello IP, che può essere vista come un precursore delle attuali reti private virtuali (VPN).

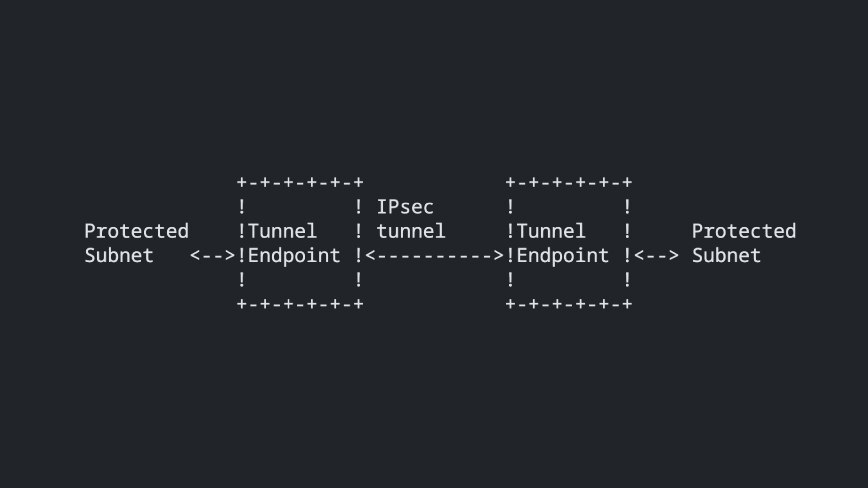

Qualche anno dopo, i Laboratori Bell di AT&T presentarono il Software IP Encryption Protocol (SwIPe), uno sforzo che dimostrò efficacemente il potenziale della crittografia a livello IP. Questa innovazione ha avuto un'influenza significativa sullo sviluppo di IPsec, un protocollo di crittografia ancora oggi molto utilizzato.

IPsec, introdotto intorno alla metà degli anni '90, forniva una sicurezza end-to-end a livello IP, autenticando e criptando ogni pacchetto IP nel traffico dati. In particolare, IPsec era compatibile con IPv4 e successivamente è stato incorporato come componente principale di IPv6. Questa tecnologia ha posto le basi per le moderne metodologie VPN.

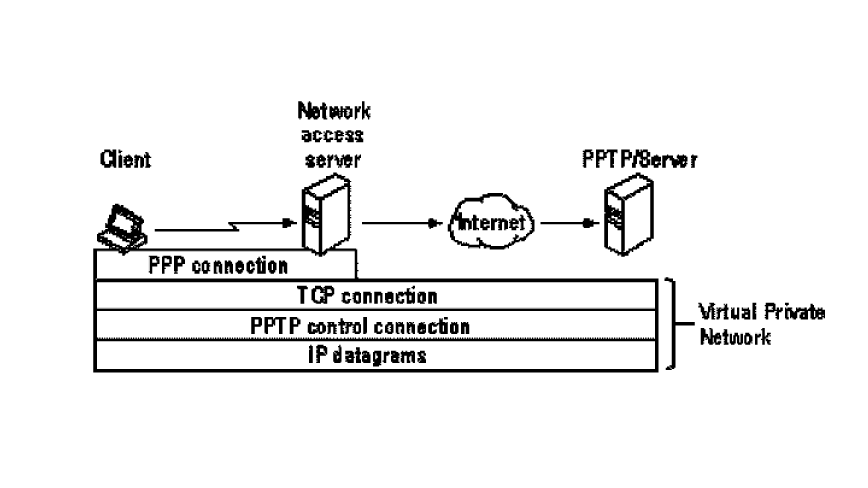

Nella seconda metà del decennio, Microsoft introdusse il Point-to-Point Tunneling Protocol (PPTP), spesso attribuito al dipendente e ingegnere Microsoft Gurdeep Singh-Pall. Il PPTP ha segnato una tappa significativa nell'evoluzione della tecnologia VPN. Questo sistema incapsula i pacchetti PPP, creando un tunnel virtuale di dati per garantire una trasmissione più sicura dei dati sul web.

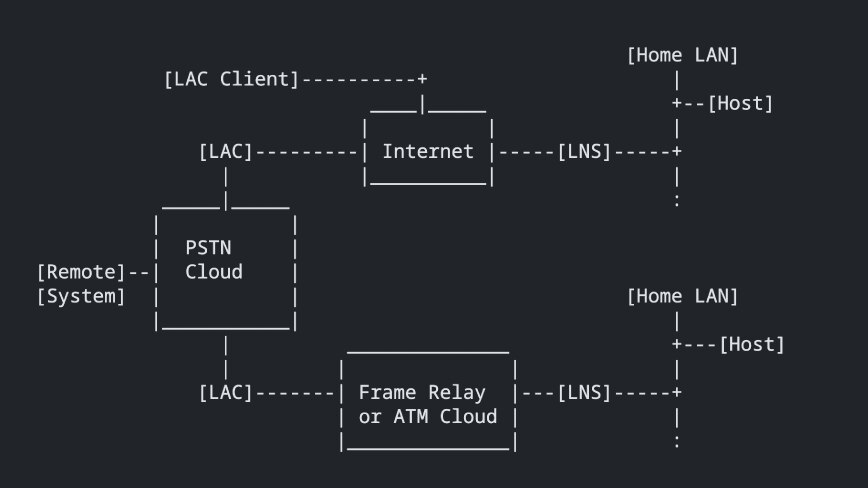

A stretto giro, Cisco ha presentato L2F, un protocollo che risolve le carenze del PPTP, accogliendo più tipi di traffico internet e introducendo metodi di crittografia migliorati.

Alla fine, un'iniziativa di collaborazione tra Microsoft e Cisco ha prodotto L2TP, che ha unito i punti di forza di entrambi i protocolli di tunneling, PPTP e L2F. Questo protocollo avanzato ha semplificato l'utilizzo della VPN e ha rafforzato la sicurezza del tunneling dei dati attraverso le reti IP.

Ulteriori letture:

2000s: Le VPN si evolvono insieme alle sfide della cybersicurezza

Gli anni 2000 hanno segnato un cambiamento significativo nella sicurezza online. Man mano che Internet è diventato parte integrante della vita quotidiana e del lavoro, le minacce e le sfide sono aumentate. Le VPN sono emerse come uno strumento vitale per le aziende e gli individui, garantendo la privacy e la sicurezza online in un mondo sempre più interconnesso.

All'inizio degli anni 2000, con l'aumento dell'adozione di Internet, le aziende hanno riconosciuto il potenziale di una presenza online e sono passate al regno digitale, creando siti web, creando piattaforme di e-commerce e integrando sistemi di pagamento online.

Accanto a queste opportunità, l'aumento dei crimini informatici si è accentuato. Le vulnerabilità della tecnologia Internet in rapida evoluzione sono diventate un obiettivo per gli attori malintenzionati. La natura globale di Internet ha rappresentato una sfida, in quanto gli aggressori potevano colpire le vittime in tutto il mondo. I siti di rete hanno inavvertitamente creato piattaforme per il phishing e l'ingegneria sociale.

Man mano che le aziende si affidavano alle operazioni online, c'era l'urgente necessità di proteggere i dati. Inizialmente, le aziende si sono orientate verso le reti WAN (Wide Area Network) per la sicurezza, ma i costi elevati le hanno portate a esplorare le VPN. In particolare, durante questo periodo, James Yonan ha sviluppato OpenVPN per uso personale. Questo protocollo open-source, insieme alla VPN SSL, è diventato una soluzione importante per le aziende.

A metà degli anni 2000, gli utenti individuali sono diventati più consapevoli della sicurezza online. Le reti pubbliche, in particolare nei caffè e negli aeroporti, si sono trasformate in terreni di caccia per gli hacker. Di conseguenza, la necessità di strumenti per la privacy online è aumentata anche tra i singoli utenti di Internet.

Nel 2005, riconoscendo la necessità di strumenti di sicurezza facili da usare, sono apparse le prime VPN commerciali, che hanno semplificato i processi di configurazione precedentemente complessi. Il decennio si è concluso con l'evoluzione delle VPN come strumenti essenziali, che ha portato ad un aumento dei fornitori di servizi VPN di terze parti e di protocolli innovativi come IKEv2/IPsec e SSTP.

Ulteriori letture:

2010s: Un decennio di trasformazione digitale

Gli anni 2010 hanno segnato una crescita significativa di Internet. I progressi dell'IT hanno portato a una rete globale online che ha influenzato il lavoro e il tempo libero. Le minacce informatiche sono aumentate in gravità e numero.

L'Internet delle cose ha permesso a diversi dispositivi di connettersi online. Gli assistenti intelligenti hanno migliorato l'esperienza dell'utente. Il settore dei giochi ha introdotto i giochi multiplayer online. La crescita della vendita al dettaglio online ha spostato i consumatori verso lo shopping mobile.

I servizi di streaming come Netflix si sono espansi, introducendo la concorrenza tra le piattaforme. Sono emerse nuove professioni online, che richiedono connessioni Internet affidabili. Gli ISP hanno dovuto far fronte a richieste di velocità e servizi migliori.

Man mano che un numero maggiore di attività si spostava online, la necessità di soluzioni di sicurezza forti diventava evidente. Le VPN hanno guadagnato popolarità a causa della crescente vulnerabilità dei dati online. I fornitori di servizi VPN hanno risposto ampliando le loro offerte e introducendo funzionalità come le politiche no-logs, i kill switch e le connessioni multihop.

La concorrenza delle VPN ha portato a un miglioramento della velocità di connessione e a un design di facile utilizzo. WireGuard è emerso come protocollo VPN di rilievo alla fine degli anni 2010, distinguendosi per la sua crittografia efficiente e l'adattabilità ai cambiamenti della rete.

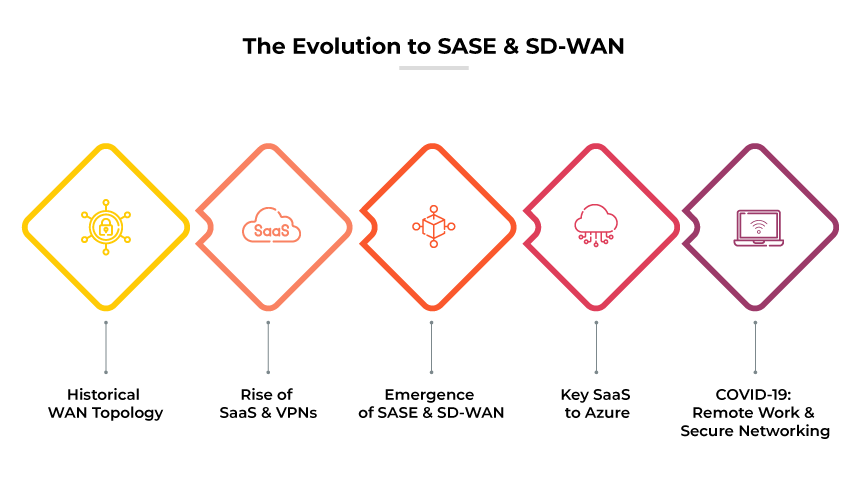

Le aziende hanno riconosciuto l'importanza di una rete sicura. Soluzioni come SD-WAN e SASE sono salite alla ribalta, rispondendo ai requisiti di connessioni di rete aziendali sicure e scalabili.

Altre letture:Che cos'è WireGuard?

2019-Presente: La risposta al lavoro a distanza e le limitazioni delle VPN

L'epidemia COVID-19 del 2020 ha intensificato la necessità di attività online sicure, sottolineando l'importanza delle VPN per l'accesso remoto. Con la transizione delle organizzazioni online, è cresciuta la domanda di VPN affidabili. I fornitori di VPN per l'accesso remoto hanno ampliato le funzionalità dei server, hanno adottato l'autenticazione a più fattori e hanno integrato la protezione da malware.

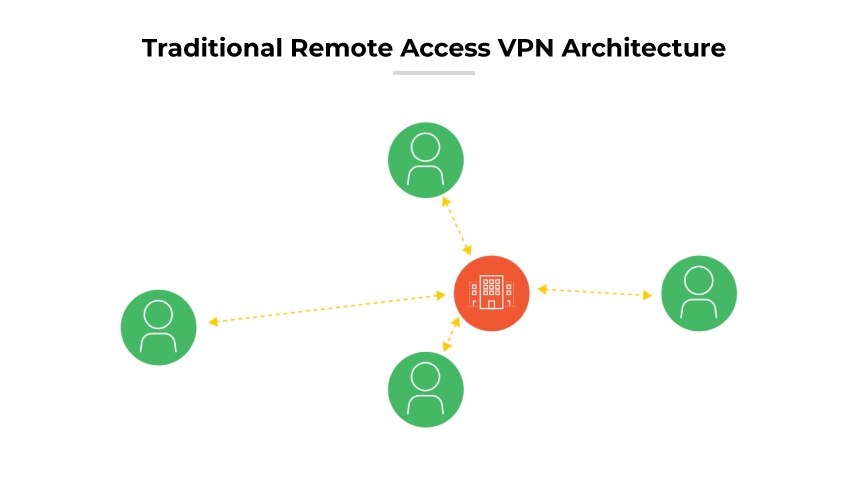

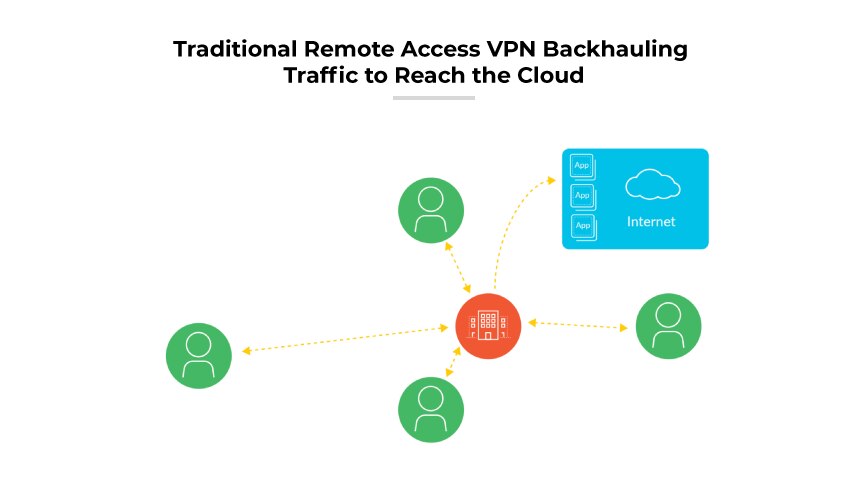

Oggi il lavoro a distanza persiste. Ma c'è un problema. Dal punto di vista architettonico, la VPN ad accesso remoto è un'architettura Hub-and-Spoke, con gli utenti remoti che siedono in rami di varia lunghezza a seconda della loro distanza dall'hub (il centro dati interno). La distanza riduce le prestazioni e introduce problemi di latenza, ma questa rimane l'architettura ottimale per le applicazioni dei data center, perché l'obiettivo è raggiungere l'hub.

Il modello si rompe quando ci sono applicazioni cloud nell'ambiente. Il traffico in una VPN ad accesso remoto passa sempre prima dal gateway VPN, anche se l'applicazione è ospitata nel cloud. Di conseguenza, il traffico passa al gateway VPN presso la sede centrale, poi esce dal firewall perimetrale aziendale verso Internet, con la risposta dell'applicazione che torna alla sede centrale prima di tornare all'utente.

Sebbene questo sia ragionevole dal punto di vista della sicurezza di rete, non ha senso per l'ottimizzazione della rete. Per compensare le difficoltà di rete con la VPN per l'accesso remoto, le organizzazioni ricorrono spesso a compromessi che hanno implicazioni negative per la sicurezza, tra cui tunnel avviati dall'utente, split-tunnel VPN e web proxy.

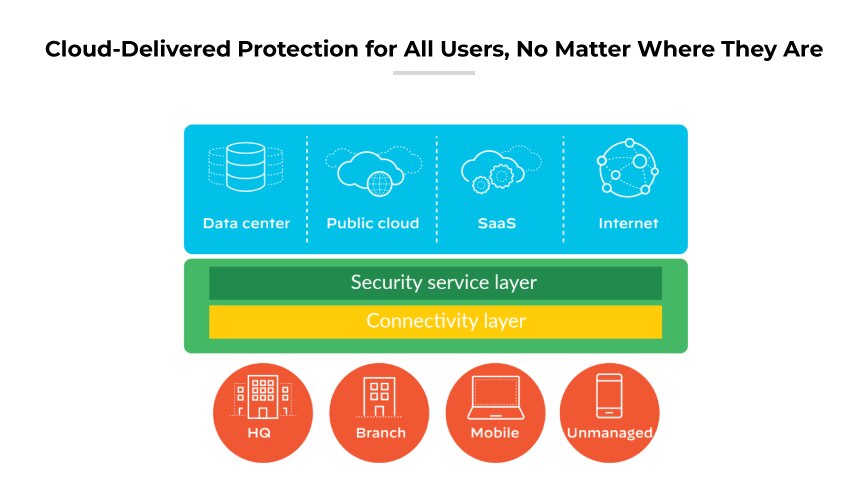

Con la rapida crescita della forza lavoro remota e delle applicazioni basate sul cloud, le organizzazioni stanno scoprendo che la VPN per l'accesso remoto non è né ottimizzata per il cloud né sicura. È necessario un approccio innovativo per tenere conto del mix di applicazioni di oggi: Un'architettura moderna per la forza lavoro mobile.

La forza lavoro mobile di oggi ha bisogno di accedere al data center, a Internet e alle applicazioni nei cloud pubblici, privati e ibridi. In altre parole, l'architettura corretta dovrebbe ottimizzare l'accesso a tutte le applicazioni, ovunque esse o gli utenti si trovino.

La VPN per l'accesso remoto è da anni un punto fermo della rete aziendale. Tuttavia, con la rapida adozione da parte delle aziende di un maggior numero di applicazioni cloud, le loro esigenze di sicurezza e di rete stanno cambiando radicalmente. Dopo una lunga storia di evoluzione della VPN, anche le soluzioni devono essere adeguate.

Ulteriori letture:

Fonti

- https://www.computerhistory.org/collections/catalog/102646704

- https://www.darpa.mil/about-us/timeline/tcp-ip

- http://technet.microsoft.com/en-us/library/cc768084.aspx

- https://datatracker.ietf.org/doc/html/rfc2661

- https://datatracker.ietf.org/doc/html/rfc4306