Che cos'è OpenVPN?

OpenVPN è un protocollo VPN open-source progettato per proteggere il traffico Internet creando una connessione crittografata tra i dispositivi.

Offre un alto livello di sicurezza con una crittografia forte, l'autenticazione e il supporto di configurazioni di rete multiple. Sviluppato per la flessibilità, consente varie configurazioni VPN, tra cui connessioni site-to-site e accesso remoto dei clienti.

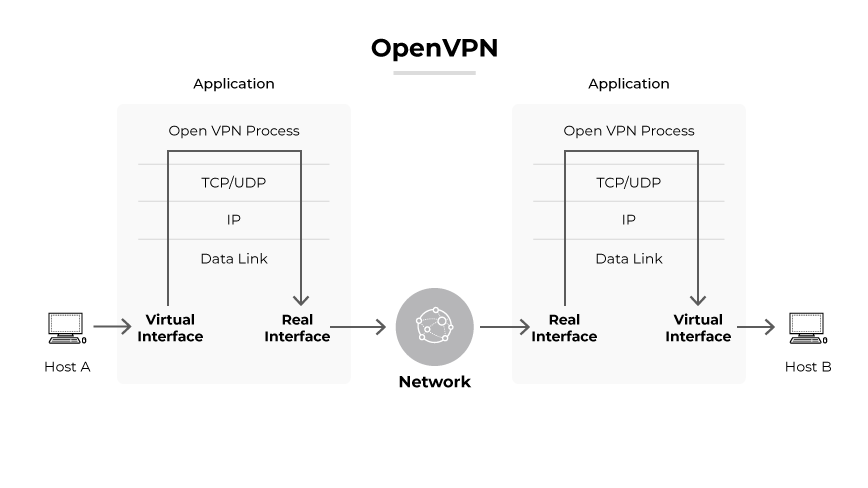

Come funziona OpenVPN?

OpenVPN è un progetto software open-source, un protocollo di tunneling VPN e il nome dell'azienda che sta dietro al protocollo. Stabilisce connessioni di rete sicure su Internet. OpenVPN funziona creando tunnel criptati per i pacchetti di dati, garantendo una trasmissione sicura tra client e server.

Il protocollo funziona in due modalità: TCP (Transmission Control Protocol) e UDP (User Datagram Protocol). La modalità TCP assicura che i pacchetti di dati siano consegnati nell'ordine corretto e ritrasmette eventuali pacchetti persi. La modalità TCP offre affidabilità, anche se a scapito della velocità. La modalità UDP è comunemente quella predefinita. UDP è più veloce ma non garantisce l'ordine dei pacchetti, rendendolo meno affidabile ma più efficiente per lo streaming e le comunicazioni in tempo reale.

OpenVPN supporta IPv4 e IPv6, che possono essere utilizzati contemporaneamente. IPv4 e IPv6 sono protocolli IP che determinano il modo in cui gli indirizzi IP appaiono online.

OpenVPN utilizza la libreria OpenSSL per gestire la crittografia e la decrittografia, fornendo un canale sicuro per l'attraversamento dei dati. Utilizza il protocollo SSL/TLS per lo scambio di chiavi, consentendo meccanismi di crittografia forti che includono una crittografia fino a 256 bit con suite di cifratura avanzate. Questo assicura che anche se i pacchetti di dati vengono intercettati, non possono essere decifrati senza le chiavi corrispondenti.

Nel suo ruolo di software VPN, OpenVPN consente la configurazione e la gestione delle connessioni VPN. Fornisce gli strumenti necessari alle aziende per creare server VPN, gestire l'accesso degli utenti e controllare il flusso di traffico. L'interfaccia Web di OpenVPN semplifica la gestione dei server VPN e l'accesso degli utenti. L'interfaccia Web dell'amministratore fornisce un'interfaccia facile da usare per controllare le impostazioni della rete e monitorare le prestazioni del sistema.

Il software è adattabile e supporta una serie di sistemi operativi. Offre funzioni come il bridging di rete, il tunneling completo e il tunneling diviso, che sono fondamentali per le configurazioni di rete aziendali complesse.

La flessibilità del software si estende ai suoi metodi di autenticazione, dove supporta l'autenticazione reciproca tra i client e i server VPN utilizzando una varietà di metodi. I metodi includono le chiavi pre-condivise, i certificati e l'autenticazione con nome utente/password. La flessibilità garantisce che le aziende possano applicare le politiche di sicurezza senza essere limitate dal software VPN.

Quanto è sicuro OpenVPN?

OpenVPN è generalmente considerato sicuro grazie al suo modello open-source, alle forti capacità di crittografia e ai solidi meccanismi di autenticazione e scambio di chiavi. La sua adattabilità ai protocolli TCP e UDP consente una certa flessibilità nel bilanciare le esigenze di velocità e integrità dei dati, rendendola un'opzione potenziale per le esigenze VPN aziendali.

Essere open source significa che il codice è disponibile per la verifica da parte di terzi, il che si ritiene incoraggi la trasparenza e il miglioramento collaborativo. Gli esperti di sicurezza esaminano globalmente il codice alla ricerca di vulnerabilità. Il processo di verifica continuo può aiutare a mantenere la solida difesa del protocollo contro le potenziali minacce alla sicurezza.

La composizione tecnica di OpenVPN contribuisce in modo significativo alla sua sicurezza. Poiché la libreria OpenSSL viene aggiornata frequentemente, il protocollo può offrire gli standard di crittografia più recenti. Per impostazione predefinita, il protocollo OpenVPN utilizza la crittografia AES-256 bit, considerata di livello militare e spesso utilizzata dalle istituzioni finanziarie per proteggere le transazioni.

Il protocollo offre diversi livelli di sicurezza della connessione. Utilizza SSL/TLS per lo scambio sicuro di chiavi e supporta la segretezza perfetta in avanti (PFS). Il PFS assicura che, anche se una chiave viene compromessa, solo una piccola parte dei dati è a rischio, perché le chiavi vengono ruotate e cambiate regolarmente.

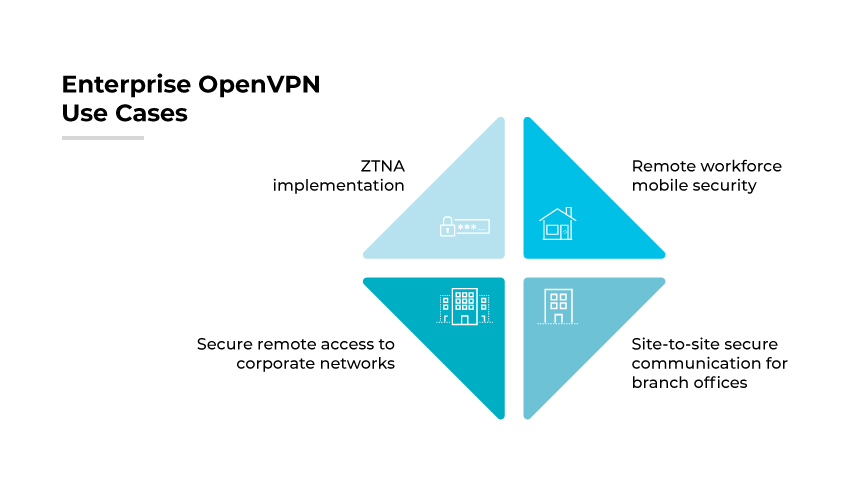

Casi d'uso di OpenVPN

OpenVPN è una soluzione solida per proteggere le comunicazioni aziendali e garantire la protezione dei dati. Utilizzando OpenVPN, è relativamente facile per i team addetti alla sicurezza stabilire tunnel criptati tra la sede centrale di un'azienda e le sue varie filiali, facilitando un accesso remoto sicuro e affidabile per i dipendenti. Questo è importante quando i dati sensibili devono essere condivisi su reti pubbliche potenzialmente insicure. La flessibilità del protocollo consente di adattarsi ai requisiti di sicurezza unici di ogni azienda.

Inoltre, è fondamentale per consentire un accesso mobile sicuro. Con un numero crescente di dipendenti che lavorano da remoto, il protocollo assicura che possano collegarsi alle reti aziendali in modo sicuro da qualsiasi luogo. L'accesso sicuro è fondamentale per mantenere la riservatezza e l'integrità dei dati aziendali sui dispositivi mobili. La compatibilità del protocollo con vari sistemi operativi consente la distribuzione su una gamma di dispositivi, migliorando ulteriormente la sua utilità in un ambiente aziendale diversificato.

La configurazione di OpenVPN supporta l'autenticazione a più fattori. Questa capacità è parte integrante dell'implementazione di un modello di sicurezza di rete Zero Trust, in cui la fiducia nella rete non viene mai data per scontata e la verifica è richiesta a chiunque cerchi di accedere alle risorse.

Supporto della piattaforma OpenVPN

L'ampio supporto della piattaforma di OpenVPN la rende una scelta versatile per diversi ambienti di rete aziendali.

OpenVPN è compatibile con i seguenti sistemi operativi:

- Finestre

- macOS

- Linux

- iOS

- Android

- FreeBSD

- OpenBSD

- NetBSD

- Solaris

- QNX

- Maemo

- Dispositivi Synology NAS

- ChromeOS

- Router con firmware come DD-WRT, OpenWrt, Tomato

- Apparecchiature di rete che utilizzano OPNSense e pfSense

Le opzioni di configurazione web-based del protocollo offrono un'ulteriore versatilità, consentendo agli amministratori di gestire le impostazioni VPN attraverso un browser web, facilitando la distribuzione e la manutenzione.

È importante notare che, sebbene il protocollo OpenVPN sia compatibile con queste piattaforme, spesso richiede l'installazione di un software aggiuntivo per funzionare. Questo può includere client di terze parti o la configurazione delle impostazioni di rete all'interno del sistema operativo del dispositivo.

Porte OpenVPN

OpenVPN utilizza comunemente due tipi di porte, a seconda del protocollo sottostante scelto per la connessione VPN. Per impostazione predefinita, OpenVPN funziona sulla porta UDP 1194.

Quando opera tramite TCP, spesso utilizza la porta TCP 443. Si tratta della stessa porta utilizzata dal traffico HTTPS, che può aiutare il traffico a confondersi con il normale traffico SSL, rendendo più difficile per i firewall bloccare il traffico.

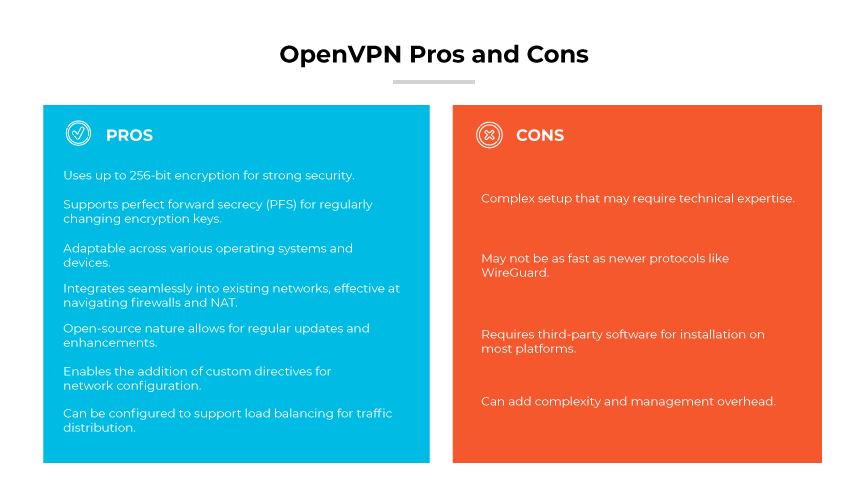

Pro e contro di OpenVPN

Uno dei principali vantaggi di OpenVPN è il suo solido quadro di sicurezza, che utilizza una crittografia fino a 256 bit, garantendo la protezione dei dati sensibili. Il suo supporto per la segretezza perfetta in avanti (PFS) significa che le chiavi di crittografia vengono cambiate frequentemente, riducendo il rischio di esposizione dei dati a lungo termine.

L'adattabilità a diversi sistemi operativi e dispositivi la rende un'opzione per le organizzazioni con ecosistemi IT diversi. Permette un'integrazione perfetta nelle reti esistenti ed è particolarmente efficace nel superare i firewall e la traduzione degli indirizzi di rete (NAT). Questo rende il protocollo potenzialmente adatto alle aziende con infrastrutture di rete complesse. La sua natura open-source facilita gli aggiornamenti regolari e i miglioramenti guidati dalla comunità.

OpenVPN supporta anche l'aggiunta di direttive personalizzate. Le direttive personalizzate consentono di assegnare indirizzi IP statici ai client VPN che si connettono o di inviare il traffico attraverso un server proxy dopo che la connessione VPN è stata effettuata.

Il protocollo può essere configurato per supportare il bilanciamento del carico, consentendo una distribuzione uniforme delle connessioni client e del carico di traffico. Questo può essere utile per le aziende con elevati volumi di traffico o per quelle che richiedono un'elevata disponibilità dei servizi di rete.

OpenVPN non è privo di inconvenienti. La complessità dell'impostazione può essere un ostacolo per coloro che non hanno competenze sufficienti, portando potenzialmente a configurazioni errate che possono compromettere la sicurezza. Anche se il protocollo può essere veloce, potrebbe non esserlo come alcuni dei protocolli più recenti, come WireGuard, il che può avere un impatto sulle prestazioni per le attività ad alta intensità di banda. Poiché il protocollo non è supportato in modo nativo dalla maggior parte delle piattaforme, richiede l'installazione di un software di terze parti, che può aumentare la complessità e l'overhead di gestione.

Confronto tra OpenVPN e altri protocolli

OpenVPN può essere un'opzione per alcune aziende grazie alla sua sicurezza e configurabilità. A seconda delle esigenze specifiche, come la velocità, la facilità d'uso e la connettività mobile, altri protocolli come IKEv2/IPSec e WireGuard possono offrire vantaggi convincenti. La scelta del protocollo deve basarsi su una considerazione equilibrata delle priorità, delle risorse e della natura del traffico di dati che l'organizzazione deve proteggere.

OpenVPN vs. PPTP

OpenVPN è noto per la sua solida sicurezza, che supera il più vecchio PPTP (Point-to-Point Tunneling Protocol). Il PPTP può offrire velocità ma è in ritardo in termini di standard di crittografia, utilizzando chiavi a 128 bit. Questo può rendere il PPTP un'opzione meno favorevole per le aziende, particolarmente interessate a proteggere i dati sensibili.

OpenVPN vs. L2TP/IPsec

L2TP (Layer 2 Tunneling Protocol), spesso abbinato a IPsec, offre una sicurezza migliore rispetto a PPTP, ma manca ancora della flessibilità e delle capacità di attraversamento dei firewall di OpenVPN. Le aziende potrebbero trovare OpenVPN più affidabile perché non ha gli stessi problemi con i firewall NAT che ha L2TP/IPsec. Inoltre, offre una connessione più sicura per impostazione predefinita.

OpenVPN vs. IKEv2/IPsec

IKEv2/IPsec è noto per la velocità e la capacità di ristabilire rapidamente le connessioni perse, il che è particolarmente utile per gli utenti mobili. OpenVPN offre un livello superiore di sicurezza e configurabilità. Anche se IKEv2/IPsec può essere più veloce, le caratteristiche di sicurezza di OpenVPN possono renderla una scelta preferenziale per le aziende che richiedono una protezione rigorosa dei dati aziendali.

OpenVPN vs. SSTP

SSTP (Secure Socket Tunneling Protocol), integrato nelle piattaforme Windows, offre un livello di servizio paragonabile a OpenVPN. Tuttavia, la natura open-source di OpenVPN significa che è soggetta all'esame della comunità tecnologica globale, e alcuni ritengono che ciò porti ad un'esperienza più sicura e privata.

OpenVPN vs. WireGuard

WireGuard è un protocollo VPN moderno con una base di codice molto più piccola, che lo rende più facile da controllare e meno soggetto a bug. È stato progettato per essere più veloce e più sicuro di OpenVPN. Sebbene le prestazioni di WireGuard siano degne di nota, l'adozione diffusa e la comprovata esperienza di OpenVPN continuano a renderla una scelta affidabile per molte organizzazioni.

Come impostare OpenVPN

L'impostazione di OpenVPN in un contesto aziendale comporta diversi passaggi per garantire una comunicazione sicura attraverso la rete. Questa guida illustra il processo di base per rendere operativo il protocollo.

Seguendo questi passaggi, le organizzazioni possono creare un canale di comunicazione sicuro e privato per l'accesso remoto e le connessioni site-to-site. È fondamentale assicurarsi che la configurazione sia eseguita da persone con le conoscenze tecniche necessarie, per evitare potenziali configurazioni errate che potrebbero portare a vulnerabilità di sicurezza.

1. Scaricare e installare OpenVPN

- Scarichi il pacchetto OpenVPN adatto al suo sistema operativo.

- Installi il software seguendo le istruzioni fornite, assicurandosi che tutti i componenti necessari siano inclusi.

2. Configurazione del server

- La configurazione del server OpenVPN comporta la configurazione delle impostazioni di rete, come il routing e la creazione di sottoreti.

- Genera chiavi crittografiche e certificati, che saranno utilizzati per criptare il traffico VPN.

3. Configurazione del cliente

- Installi il software client OpenVPN sui dispositivi che si collegheranno al server OpenVPN.

- Importi il file di configurazione fornito dal server, compresi i certificati e le chiavi necessarie.

4. Testare la connessione

- Stabilisca una connessione tra il client VPN e il server per testare il tunnel VPN.

- Verifichi eventuali problemi di connettività e si assicuri che il traffico sia correttamente crittografato e instradato attraverso la VPN.

5. Automazione e regole di servizio

- Configura il servizio in modo che si avvii automaticamente all'avvio del sistema.

- Definisca le regole e le autorizzazioni di accesso degli utenti all'interno della configurazione per mantenere la sicurezza di rete.

6. Migliorare le misure di sicurezza

- Implementazione di metodi di autenticazione aggiuntivi, come l'autenticazione a più fattori, per rafforzare la sicurezza.

- Configuri un firewall e definisca le regole in linea con le politiche di sicurezza della sua organizzazione.

7. Monitoraggio e manutenzione

- Monitorare regolarmente le connessioni VPN per rilevare eventuali attività insolite o problemi di prestazioni.

- Mantenga il software aggiornato all'ultima versione per incorporare le patch di sicurezza e i miglioramenti delle funzioni.