Che cos'è una VPN ad accesso remoto? | Spiegazione dell'accesso remoto VPN

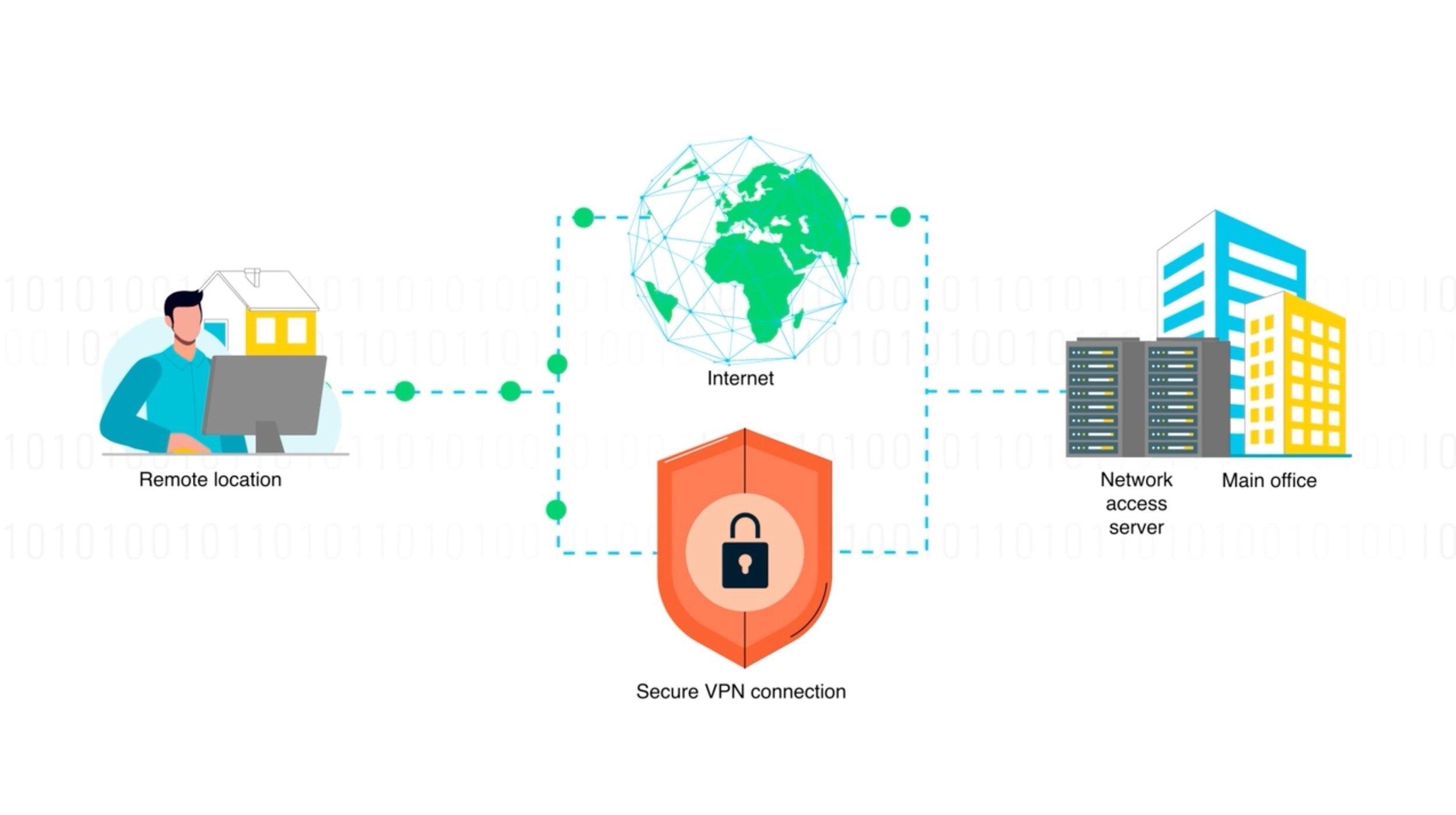

Una rete privata virtuale (VPN) ad accesso remoto consente agli utenti che lavorano da remoto di accedere in modo sicuro alle applicazioni e ai dati che risiedono nel data center aziendale e nella sede centrale, crittografando tutto il traffico che gli utenti inviano e ricevono.

Una VPN per l'accesso remoto sicuro crea un tunnel virtualmente privato tra la rete e l'utente remoto. Il traffico è crittografato, il che lo rende inintelligibile per gli intercettatori. Gli utenti remoti possono accedere e utilizzare la rete in modo sicuro, come in ufficio. Utilizzando le VPN ad accesso remoto, i dati possono essere trasmessi senza il rischio di intercettazione o manomissione.

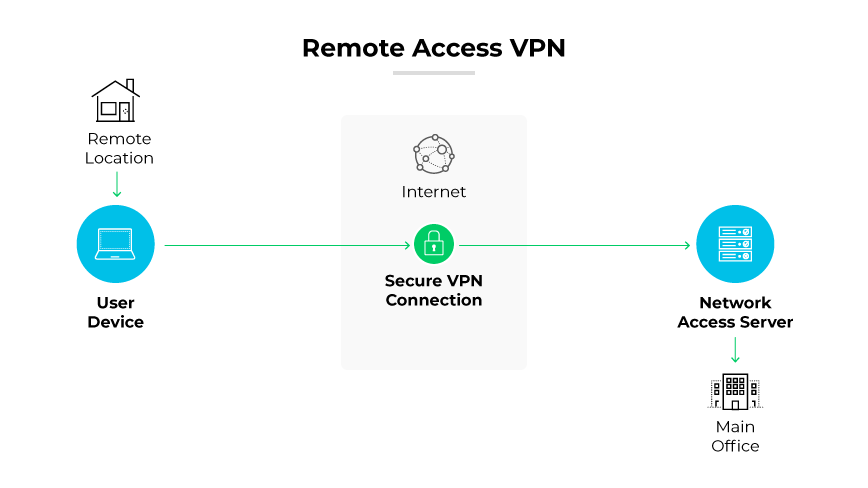

Come funziona una VPN ad accesso remoto?

Una VPN ad accesso remoto funziona stabilendo una connessione sicura e crittografata dal dispositivo dell'utente alla rete aziendale. Questo processo inizia con un client VPN che gestisce il processo di autenticazione iniziale, confermando che solo gli utenti autorizzati possono stabilire una connessione. Una volta autenticato, il software client VPN crea un tunnel crittografato verso il gateway VPN. Il gateway funge da server VPN, facilitando un percorso sicuro per la trasmissione dei dati.

Anche sulle reti Internet pubbliche, tutti i dati trasmessi attraverso il tunnel vengono crittografati, preservandone la riservatezza e l'integrità. Il tunnel sicuro estende il perimetro della rete all'utente remoto, collocandolo essenzialmente all'interno della rete aziendale. Questo processo consente un accesso sicuro alle risorse interne come applicazioni, file server e database.

Una VPN remota spesso include funzioni di sicurezza come l'autenticazione a più fattori e standard di crittografia avanzati. Ulteriori livelli di sicurezza assicurano che la connessione rimanga privata e proteggono la rete aziendale da potenziali minacce introdotte da dispositivi remoti.

Vantaggi dell'accesso remoto VPN

Connettività remota sicura

Una VPN per l'accesso remoto protegge le connessioni alla rete aziendale per i lavoratori remoti e gli utenti mobili. Cifra il traffico di dati, assicurando la riservatezza e proteggendo l'integrità delle informazioni sensibili.

Potenzialmente efficace dal punto di vista dei costi

L'implementazione di una VPN per l'accesso remoto può talvolta essere una soluzione conveniente per espandere l'accesso alla rete oltre i confini fisici dell'ufficio. Per alcune aziende, può ritardare la necessità iniziale di grandi investimenti infrastrutturali.

Gestione semplificata

Le VPN ad accesso remoto semplificano la gestione della rete, fornendo un unico punto di controllo per l'accesso degli utenti e le politiche di sicurezza di rete. Gli amministratori possono gestire facilmente le connessioni, monitorare la sicurezza e applicare i criteri senza dover ricorrere a complesse configurazioni in loco.

Sfide della VPN ad accesso remoto

Storicamente, le VPN per l'accesso remoto erano un punto fermo per fornire ai lavoratori remoti l'accesso alle risorse aziendali. Tuttavia, con l'evoluzione delle architetture di rete e l'aumento delle minacce alla sicurezza di rete, queste VPN possono talvolta presentare delle sfide, soprattutto se confrontate con soluzioni più moderne.

Misure di sicurezza limitate

Le VPN tradizionali per l'accesso remoto non forniscono controlli di sicurezza sufficienti, al di là delle basi della crittografia e dell'autenticazione. Potrebbero non avere la capacità di applicare controlli di accesso granulari, lasciando le risorse aziendali sensibili potenzialmente esposte ad accessi non autorizzati.

Esperienza utente incoerente

L'esperienza dell'utente con le VPN per l'accesso remoto può essere incoerente e talvolta complicata, a seconda del fornitore e della piattaforma. I problemi di connettività e la necessità di accedere manualmente possono ostacolare la produttività e frustrare i dipendenti remoti.

Gestione complessa e scalabilità

Con la crescita delle organizzazioni, la gestione di una VPN per l'accesso remoto può diventare complessa e richiedere molto tempo. La scalabilità per accogliere un numero crescente di utenti remoti spesso richiede hardware aggiuntivo e può comportare un notevole sovraccarico amministrativo.

Esposizione alle vulnerabilità della rete

Le VPN ad accesso remoto possono esporre le reti a vulnerabilità, soprattutto se i dispositivi endpoint vengono compromessi. Poiché le VPN in genere non valutano la postura di sicurezza dei dispositivi, possono inavvertitamente diventare dei canali per il malware o altre minacce informatiche.

Accesso remoto VPN vs. Sito-Sito VPN

Le principali differenze tra le VPN site-to-site e quelle ad accesso remoto sono le architetture di connessione alla rete e i casi d'uso.

Le VPN site-to-site collegano tra loro intere reti. Mettono in sicurezza il traffico ai margini della rete, consentendo a siti diversi di condividere le risorse come se facessero parte della stessa rete.

Le VPN ad accesso remoto si rivolgono ai singoli utenti che desiderano accedere ad una rete da località distanti. Queste VPN utilizzano un software client installato sul dispositivo di ogni utente, che crea un tunnel sicuro verso la rete.

SASE come alternativa moderna alla VPN per l'accesso remoto

La tendenza crescente della forza lavoro remota e la crescita del Software as a Service (SaaS) hanno portato a un cambiamento nel flusso del traffico digitale. Anziché essere diretto principalmente verso i centri dati, il traffico è sempre più indirizzato verso Internet e i servizi basati sul cloud.

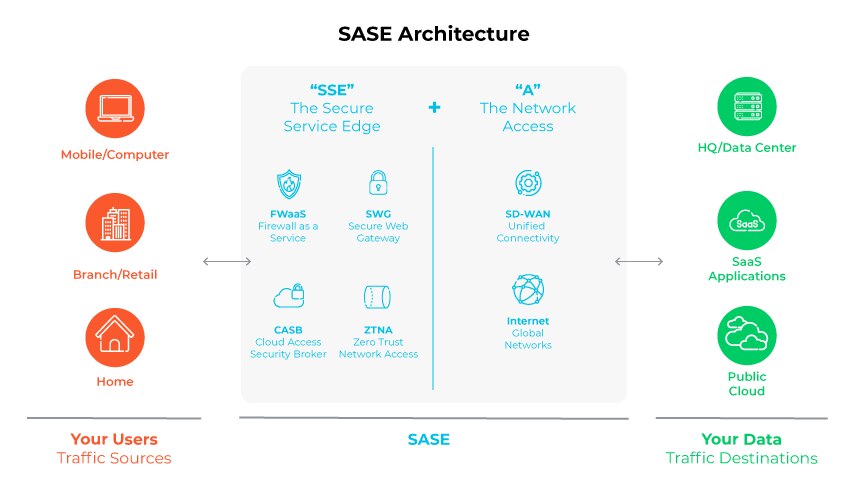

Secure Access Service Edge (SASE) è emerso come soluzione per garantire un accesso continuo e sicuro ai lavoratori remoti. SASE combina la funzionalità di una rete WAN (Wide Area Network) con misure di sicurezza robuste e di livello aziendale, per formare un servizio integrato e nativo del cloud. Questo approccio fonde efficacemente la rete, i protocolli di sicurezza e le procedure operative di un'organizzazione in un unico sistema semplificato.

SASE rappresenta un cambiamento significativo per quanto riguarda la frammentazione della sicurezza. Si allontana dal modello tradizionale di soluzioni di sicurezza multiple e locali di vari fornitori, concentrandosi invece su una struttura di sicurezza di rete unificata basata sul cloud. Questa architettura non solo migliora la sicurezza, ma fornisce l'adattabilità per integrare diversi servizi di sicurezza.