- 1. Come funziona un concentratore VPN?

- 2. Perché utilizzare un concentratore VPN?

- 3. Vantaggi del concentratore VPN

- 4. Svantaggi del concentratore VPN

- 5. Tipi di protocollo di crittografia del concentratore VPN

- 6. Concentratore VPN vs. Router VPN

- 7. Concentratore VPN vs. VPN sito-sito

- 8. Concentratore VPN vs. Crittografia IPsec

- 9. Concentratore VPN vs. Client VPN

- 10. Domande frequenti sul concentratore VPN

- Come funziona un concentratore VPN?

- Perché utilizzare un concentratore VPN?

- Vantaggi del concentratore VPN

- Svantaggi del concentratore VPN

- Tipi di protocollo di crittografia del concentratore VPN

- Concentratore VPN vs. Router VPN

- Concentratore VPN vs. VPN sito-sito

- Concentratore VPN vs. Crittografia IPsec

- Concentratore VPN vs. Client VPN

- Domande frequenti sul concentratore VPN

Che cos'è un concentratore VPN?

- Come funziona un concentratore VPN?

- Perché utilizzare un concentratore VPN?

- Vantaggi del concentratore VPN

- Svantaggi del concentratore VPN

- Tipi di protocollo di crittografia del concentratore VPN

- Concentratore VPN vs. Router VPN

- Concentratore VPN vs. VPN sito-sito

- Concentratore VPN vs. Crittografia IPsec

- Concentratore VPN vs. Client VPN

- Domande frequenti sul concentratore VPN

Un concentratore VPN è un dispositivo di rete progettato per gestire il traffico VPN per più utenti.

Stabilisce e controlla le connessioni VPN, consentendo ai lavoratori remoti di accedere alla rete aziendale in modo sicuro. Questo dispositivo supporta un numero elevato di connessioni simultanee, garantendo un accesso remoto affidabile e sicuro. L'accesso remoto sicuro è fondamentale per le organizzazioni con una notevole forza lavoro a distanza o con più filiali.

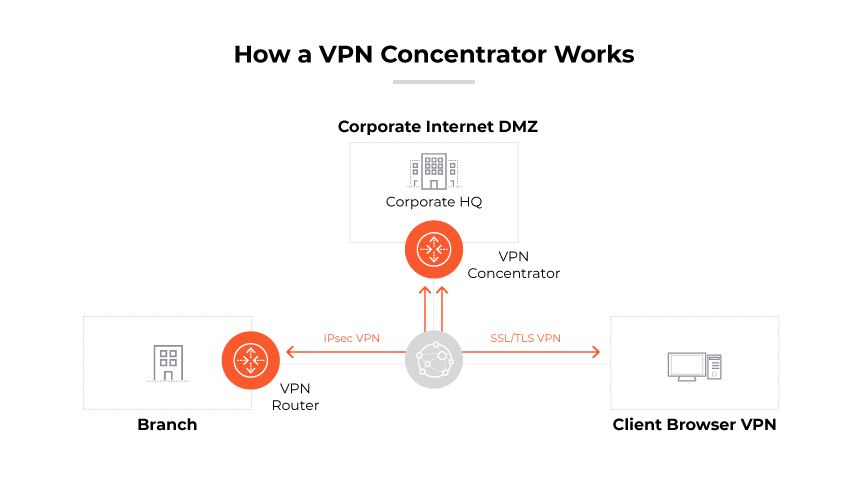

Come funziona un concentratore VPN?

Un concentratore VPN (virtual private network) funge da connettore e gestore robusto per più tunnel VPN crittografati all'interno di una rete aziendale. Inizia il suo ruolo ai margini della rete, assicurando che tutti i dati in entrata e in uscita passino attraverso i suoi canali sicuri. Il concentratore autentica gli utenti remoti, concedendo l'accesso alla rete solo dopo aver verificato le loro credenziali. Una volta che l'utente è autenticato, il concentratore gli assegna un indirizzo IP unico, consentendo l'identificazione individuale all'interno della rete.

Il dispositivo gestisce il lavoro pesante di crittografia e decrittografia, assicurando che i dati inviati da e verso la rete aziendale siano illeggibili per qualsiasi parte non autorizzata. Gestendo tutte le connessioni VPN, il concentratore mantiene l'integrità e la riservatezza del traffico di dati riservati in entrata e in uscita dalla rete aziendale. Questa funzione è fondamentale per proteggere dalle violazioni dei dati e per garantire una comunicazione sicura ai dipendenti remoti o mobili.

Inoltre, il concentratore mantiene le chiavi crittografiche necessarie per la trasmissione sicura dei dati. Utilizza i protocolli VPN consolidati per gestire le complessità della creazione, del mantenimento e della terminazione dei tunnel crittografati, assicurando una connettività perfetta e sicura per tutti gli utenti. Questo processo è fondamentale per le aziende che richiedono un alto livello di protezione dei dati e per i dipendenti che devono accedere a risorse aziendali sensibili da diverse sedi.

Perché utilizzare un concentratore VPN?

Un concentratore VPN viene utilizzato in un ambiente aziendale per gestire grandi volumi di connessioni VPN. Il suo scopo è stabilire e gestire comunicazioni sicure per i lavoratori remoti che accedono alle risorse aziendali. Questo dispositivo funziona come un router specificamente progettato per creare, configurare e gestire il traffico di rete VPN. Funge da punto centrale per le connessioni remote, convogliando dati sicuri e crittografati da e verso più endpoint in modo controllato ed efficiente.

Le organizzazioni utilizzano un concentratore VPN per supportare connessioni simultanee, consentendo l'accesso remoto alla rete senza compromettere la sicurezza di rete. Questa capacità è essenziale per le operazioni su larga scala, dove i dipendenti, gli stakeholder o le filiali richiedono un accesso affidabile e costante alla rete centrale per le operazioni quotidiane.

Vantaggi del concentratore VPN

Integrazione perfetta

Una volta avviato il software client VPN, si connette automaticamente al concentratore VPN. Questa creazione automatica di tunnel consente un'esperienza utente senza soluzione di continuità, senza configurazione manuale per ogni sessione.

Controllo centralizzato

Un concentratore VPN centralizza la gestione delle connessioni di rete, consentendo una supervisione amministrativa semplificata dell'accesso VPN e delle politiche di sicurezza di rete.

Capacità di routing avanzate

In quanto forma avanzata di apparecchiatura di routing, i concentratori VPN gestiscono protocolli e algoritmi più complessi rispetto ai router standard. Questo fornisce funzionalità specializzate, adatte a connessioni sicure e ad alto volume.

Scalabilità efficiente

Il concentratore è abile nel generare rapidamente più tunnel VPN. Questo permette di soddisfare le esigenze di connessione di numerosi dipendenti remoti senza la latenza associata alle configurazioni dei singoli client VPN.

Gestione degli accessi

Con un concentratore VPN, gli amministratori possono implementare controlli di accesso a grana fine. Questo permette di limitare l'accesso degli utenti alle aree sensibili della rete in base a ruoli o attributi definiti.

Svantaggi del concentratore VPN

Investimento iniziale elevato

Un concentratore VPN può comportare costi iniziali significativi. La spesa è spesso associata all'hardware e al software di livello aziendale necessari per la distribuzione.

Limitazioni della larghezza di banda

I concentratori VPN hanno una capacità di banda limitata. Quando numerosi lavoratori remoti si collegano simultaneamente, la larghezza di banda disponibile potrebbe essere insufficiente, con conseguente potenziale degrado del servizio.

Complessità nella gestione

La configurazione di un concentratore VPN richiede personale specializzato. Richiede agli ingegneri di rete di garantire un'integrazione fluida con i sistemi esistenti e l'adesione ai protocolli di sicurezza di rete.

Soffitto delle prestazioni

Il concentratore ha un limite massimo di prestazioni. Per migliorare le prestazioni oltre questo limite, potrebbe essere necessario un hardware aggiuntivo, con un ulteriore investimento.

Problemi di scalabilità

Scalare i servizi con un concentratore VPN hardware può essere impegnativo. L'espansione spesso richiede concentratori aggiuntivi, il che aumenta i costi e la complessità.

Punto singolo di guasto

Se un concentratore VPN subisce un guasto, tutte le comunicazioni di rete collegate possono essere compromesse, il che può essere particolarmente dannoso per le grandi organizzazioni con un'ampia forza lavoro remota.

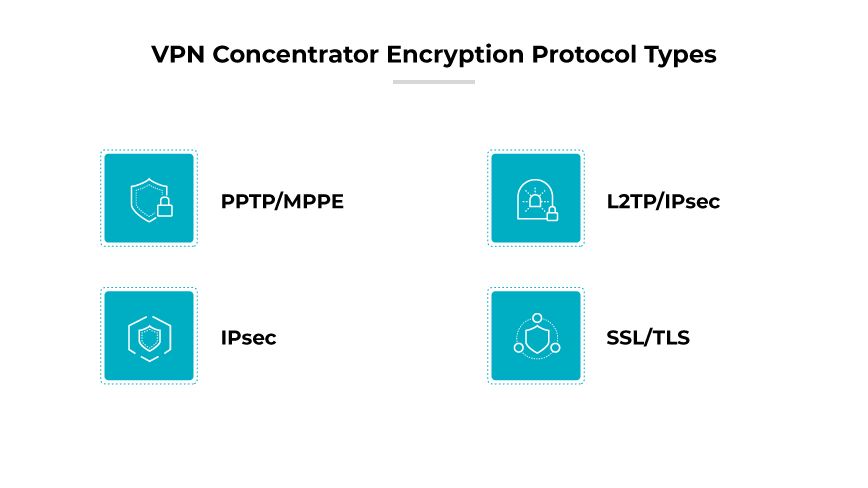

Tipi di protocollo di crittografia del concentratore VPN

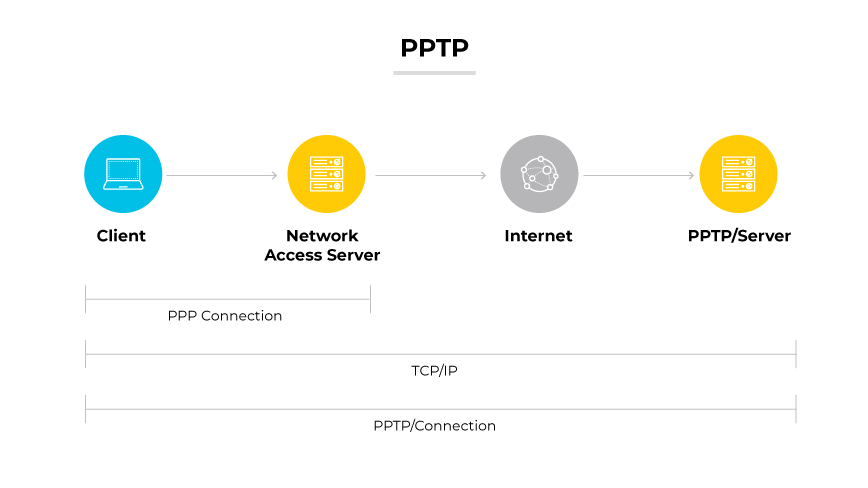

PPTP/MPPE

Point-to-Point Tunneling Protocol combinato con Microsoft Point-to-Point Encryption è un protocollo di crittografia comune per le VPN. Sfrutta MPPE per crittografare i dati, in quanto PPTP non offre la crittografia in modo indipendente.

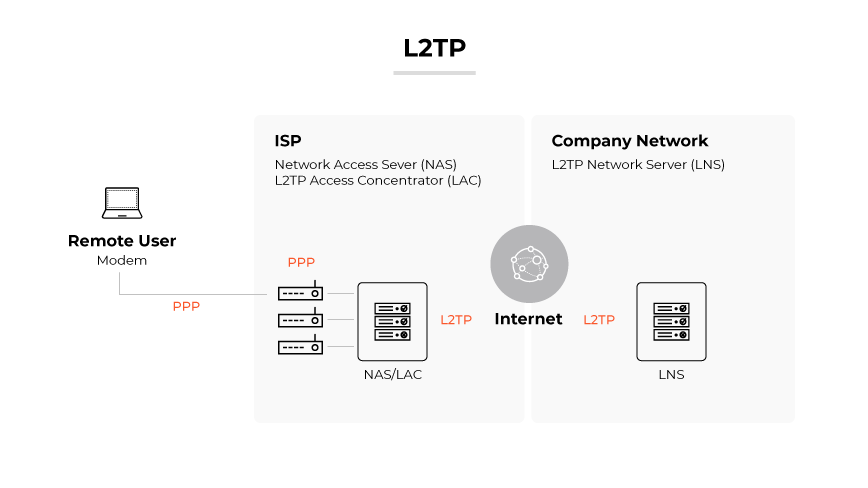

L2TP/IPsec

Layer 2 Tunneling Protocol su IPsec è frequentemente utilizzato nelle VPN ad accesso remoto, soprattutto con i sistemi legacy. IPsec è responsabile dei servizi di crittografia quando utilizza L2TP.

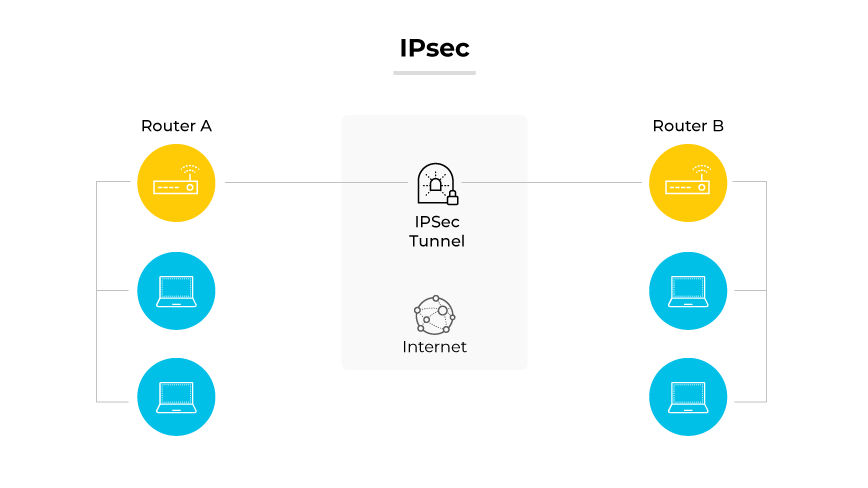

IPsec

Internet Protocol Security è una robusta suite di protocolli. Fornisce crittografia e autenticazione di alto livello. IPsec opera in due modalità, ognuna delle quali serve a funzioni di sicurezza diverse.

SSL/TLS

Secure Sockets Layer (SSL) e il suo successore, Transport Layer Security (TLS), sono protocolli di crittografia in grado di proteggere le connessioni VPN. Facilitano l'accesso remoto sicuro basato su browser, consentendo ai concentratori VPN di supportare diversi sistemi client senza un software VPN dedicato.

Concentratore VPN vs. Router VPN

Un concentratore VPN è progettato per le aziende che richiedono ampie capacità di accesso remoto. Può gestire un numero elevato di connessioni VPN simultanee, garantendo una sicurezza solida e una connettività continua per un gran numero di dipendenti remoti. Le sue funzioni avanzate sono studiate per mantenere le prestazioni e la sicurezza di infrastrutture di rete complesse e di grandi dimensioni.

Al contrario, un router VPN è orientato verso reti più piccole, adatto a crittografare il traffico di dati dei dispositivi all'interno di una singola località. Sebbene offra un livello di sicurezza fondamentale, le sue funzionalità non sono destinate alla scalabilità e alle prestazioni richieste dalle aziende più grandi, con una forza lavoro remota consistente o reti multisito.

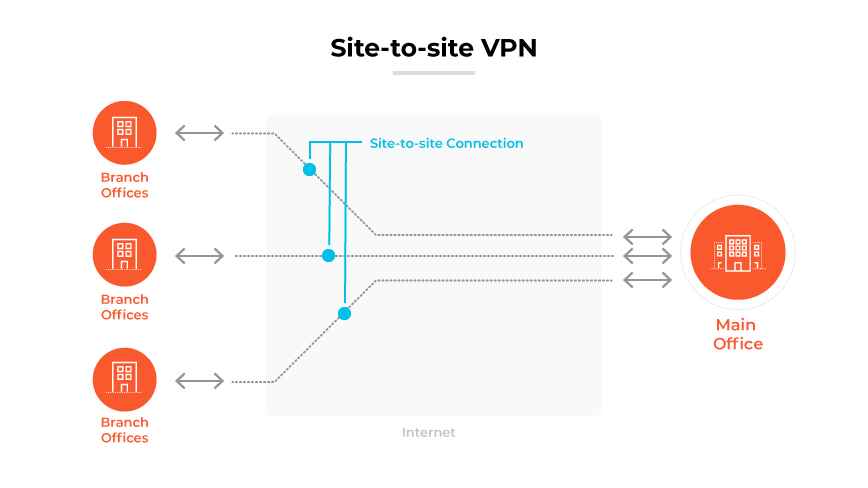

Concentratore VPN vs. VPN sito-sito

Una VPN è ideale per le organizzazioni che hanno una forza lavoro dispersa e che richiedono un accesso remoto e sicuro alla rete. I concentratori VPN sono abili nel gestire il traffico e nel garantire connessioni sicure per gli utenti, indipendentemente dalla loro posizione, attraverso vari dispositivi, compresi quelli mobili e portatili.

Al contrario, una VPN sito-sito è una configurazione che crea un ponte virtuale che collega intere reti in luoghi diversi, facendole agire come un'unica rete. Questo è particolarmente utile per le aziende con più filiali che devono lavorare a stretto contatto e condividere le risorse come se fossero situate nella stessa rete locale. Le VPN site-to-site non si occupano principalmente delle connessioni dei singoli utenti, ma si concentrano sul collegamento delle risorse di rete tra diversi uffici.

Concentratore VPN vs. Crittografia IPsec

Un concentratore VPN viene utilizzato per creare e gestire una grande quantità di tunnel VPN, spesso in un contesto aziendale. Il concentratore VPN è responsabile di garantire la stabilità e la sicurezza della connessione, di gestire la crittografia e di mantenere l'integrità della trasmissione dei dati.

La crittografia IPsec, invece, è una suite di protocolli per proteggere le comunicazioni Internet Protocol (IP), autenticando e crittografando ogni pacchetto IP di una sessione di comunicazione. È comunemente utilizzato per creare tunnel VPN, offrendo alti livelli di sicurezza per i dati. Mentre un concentratore VPN potrebbe impiegare IPsec come uno dei metodi per creare un tunnel sicuro, IPsec stesso si occupa dell'effettiva crittografia e sicurezza dei pacchetti di dati inviati in rete.

Concentratore VPN vs. Client VPN

Un concentratore VPN fornisce una soluzione VPN centralizzata, gestendo i protocolli di sicurezza, la crittografia e l'instradamento del traffico per più utenti contemporaneamente, spesso in diverse località geografiche. Il concentratore assicura connessioni sicure e crittografate per un gran numero di dispositivi, centralizzando l'amministrazione VPN per un'organizzazione.

Al contrario, un client VPN è un software che consente a un singolo dispositivo di stabilire una connessione sicura a un server VPN. Viene utilizzato dai lavoratori remoti o dalle persone che devono accedere alla rete aziendale in modo sicuro da diverse località. Mentre il concentratore VPN risponde alle esigenze di sicurezza di rete collettive, il client VPN risponde ai requisiti di connessione sicura di un singolo utente o dispositivo.