- 1. Sicurezza del protocollo Internet (IPsec)

- 2. Protocollo di tunneling sicuro (SSTP)

- 3. WireGuard

- 4. OpenVPN

- 5. SoftEther

- 6. Protocollo di tunneling punto-punto (PPTP)

- 7. Protocollo di tunneling di livello 2 (L2TP)

- 8. Quale protocollo VPN è il migliore per la sua azienda?

- 9. Domande frequenti sui protocolli VPN

Quali sono i diversi tipi di protocolli VPN?

I tipi di protocolli VPN includono:

- Sicurezza del protocollo Internet (IPsec)

- Protocollo di tunneling sicuro (SSTP)

- WireGuard

- OpenVPN

- SoftEther

- Protocollo di tunneling punto-punto (PPTP)

- Protocollo di tunneling di livello 2 (L2TP)

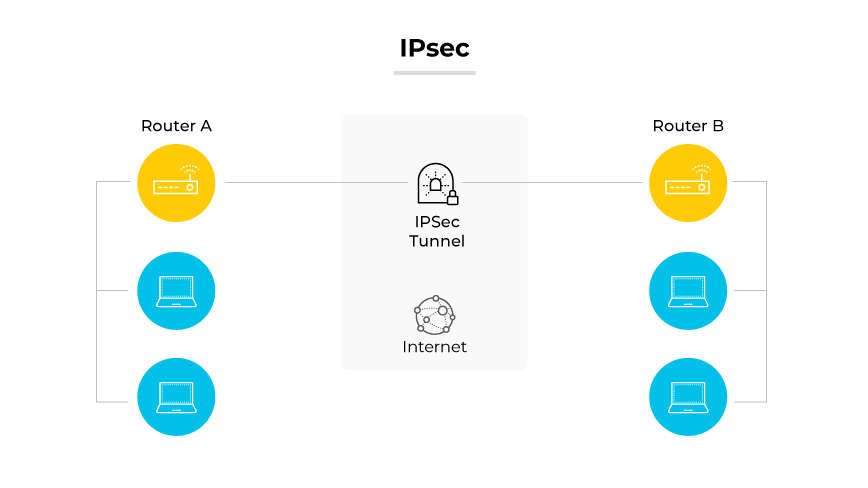

Sicurezza del protocollo Internet (IPsec)

La sicurezza di rete (IPsec) è un insieme di protocolli che supportano la comunicazione sicura sulle reti Internet Protocol (IP) attraverso l'autenticazione e la crittografia. Il suo scopo principale è quello di garantire l'integrità dei dati, la riservatezza dei dati e l'autenticazione dell'origine dei dati tra due parti comunicanti.

IPsec funziona criptando e autenticando tutti i trasferimenti di pacchetti IP. Funziona attraverso due modalità principali: Trasporti e tunnel. La modalità Trasporto cripta solo il messaggio all'interno del pacchetto dati, mentre la modalità Tunnel cripta l'intero pacchetto dati. Due protocolli primari all'interno di IPsec, l'Authentication Header (AH) e l'Encapsulating Security Payload (ESP), forniscono l'autenticazione dell'origine dei dati, l'integrità senza connessione e un servizio anti-replay.

IPsec è ampiamente implementato nella formazione di tunnel sicuri, soprattutto per le VPN. Le aziende utilizzano IPsec per l'accesso remoto sicuro degli utenti alle reti aziendali, per le connessioni site-to-site e per la crittografia del livello di rete.

I vantaggi di IPsec includono l'elevata sicurezza di rete e la versatilità tra i diversi protocolli del livello di rete. La complessità della configurazione può essere uno svantaggio, richiedendo competenze per una corretta impostazione e manutenzione. Sebbene IPsec sia indipendente dal protocollo e supporti un'ampia gamma di algoritmi di crittografia, la gestione delle chiavi e delle certificazioni può presentare delle sfide.

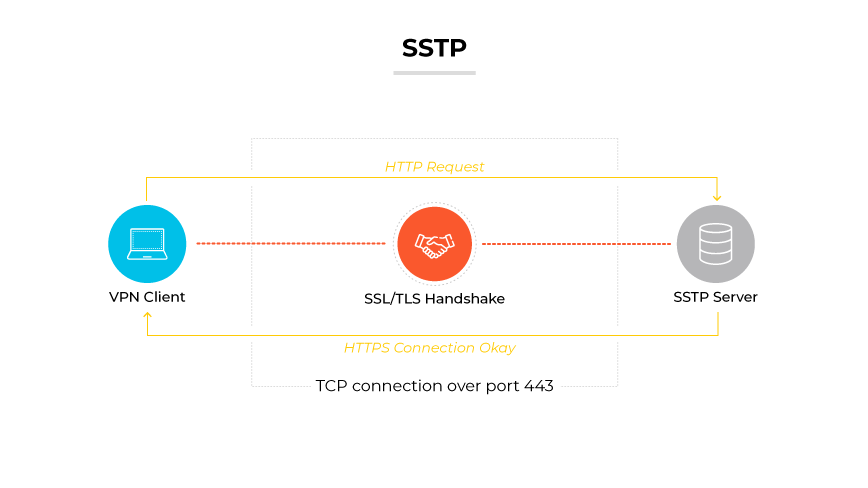

Protocollo di tunneling sicuro (SSTP)

Secure Socket Tunneling Protocol (SSTP) è un protocollo di comunicazione VPN sviluppato per fornire connessioni sicure e crittografate su una rete. SSTP utilizza la crittografia SSL/TLS, che è la stessa tecnologia alla base delle connessioni internet sicure. La crittografia SSL/TLS garantisce la privacy e la sicurezza dei dati quando viaggiano su Internet.

SSTP funziona incanalando il traffico VPN attraverso il canale SSL 3.0. Ciò significa che può beneficiare di funzionalità come l'integrità della connessione e le capacità di crittografia integrate di SSL. SSTP utilizza in genere la porta HTTPS standard (TCP 443), che le consente di aggirare la maggior parte dei firewall e delle restrizioni di rete. SSTP è una scelta affidabile per gli utenti che devono assicurarsi che le loro connessioni VPN non vengano bloccate o strozzate dagli strumenti di gestione della rete locale.

SSTP è comunemente usato in scenari in cui altri protocolli VPN potrebbero essere bloccati. Poiché opera sulla porta HTTPS, è meno probabile che venga rilevato e filtrato. Questo è utile negli ambienti con politiche internet restrittive o per coloro che devono accedere a informazioni potenzialmente sensibili attraverso una rete Wi-Fi pubblica.

I vantaggi di SSTP includono il suo alto livello di sicurezza, i metodi di crittografia forti e la capacità del protocollo di attraversare i firewall. SSTP è un protocollo proprietario sviluppato da Microsoft, che può limitare la sua affidabilità per alcuni utenti. SSTP è stato progettato principalmente per Windows, il che può limitare la sua utilizzabilità su altri sistemi operativi.

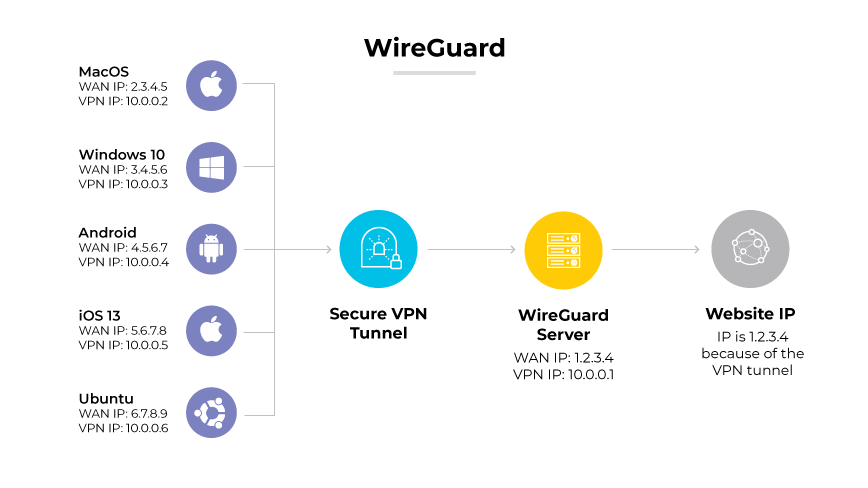

WireGuard

WireGuard è un protocollo VPN all'avanguardia noto per la sua semplicità e le sue prestazioni ad alta velocità. WireGuard è stato progettato per essere molto più semplice e veloce dei protocolli tradizionali, utilizzando tecniche crittografiche all'avanguardia. Essendo un progetto open-source, l'approccio semplificato di WireGuard si traduce in una migliore efficienza e facilità d'uso.

Funzionando attraverso un meccanismo unico chiamato cryptokey routing, WireGuard stabilisce connessioni VPN sicure con notevole velocità e agilità. Funziona assegnando indirizzi IP statici ai client VPN e gestendo il traffico attraverso chiavi crittografiche. Questo approccio semplifica il processo di configurazione, riduce la latenza e aumenta le prestazioni del protocollo rispetto ai protocolli VPN tradizionali.

WireGuard è vantaggioso per le aziende con una forza lavoro mobile o con requisiti di connessione veloce e affidabile per i servizi cloud. Poiché WireGuard è leggero, può essere eseguito su vari dispositivi (sistemi embedded, server completi, ecc.), rendendolo versatile per diversi scenari di rete aziendali.

WireGuard ha i suoi svantaggi. L'assegnazione di un indirizzo IP statico può sollevare problemi di privacy, in quanto potrebbe potenzialmente registrare l'attività degli utenti. WireGuard è ancora in fase di sviluppo, il che significa che potrebbe non avere i test approfonditi e la fiducia su larga scala stabiliti dai protocolli più vecchi.

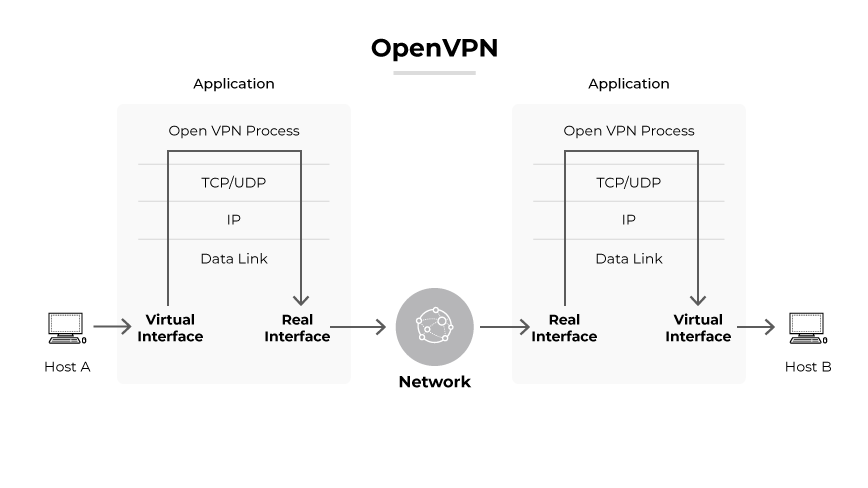

OpenVPN

OpenVPN è un protocollo VPN robusto e sicuro, favorito nell'ambiente aziendale per la sua forte crittografia e configurabilità. Questo protocollo funziona creando connessioni sicure point-to-point o site-to-site in configurazioni routed o bridged. OpenVPN utilizza protocolli di sicurezza personalizzati che utilizzano SSL/TLS per lo scambio di chiavi.

OpenVPN funziona incapsulando i dati in pacchetti crittografati SSL/TLS, che vengono poi trasmessi in rete. Questo protocollo può essere eseguito sui protocolli internet TCP (Transmission Control Protocol) o UDP (User Datagram Protocol). Il TCP assicura una consegna affidabile dei pacchetti di dati, mentre l'UDP dà la priorità alla velocità, rendendo OpenVPN versatile per le diverse esigenze di prestazioni della rete.

Le aziende utilizzano OpenVPN per la sua adattabilità a vari tipi di rete e per la capacità di stabilire una connessione sicura e affidabile su intranet e internet. OpenVPN è utile per le organizzazioni con personale remoto e/o con elevati requisiti di sicurezza.

I vantaggi di OpenVPN includono il suo forte profilo di sicurezza, la natura open-source (che consente revisioni e verifiche tra pari) e la capacità di bypassare i firewall. OpenVPN non è noto per essere facile da impostare e configurare, in particolare per coloro che non hanno una conoscenza approfondita della rete. Il protocollo non supporta in modo nativo la maggior parte dei sistemi operativi.

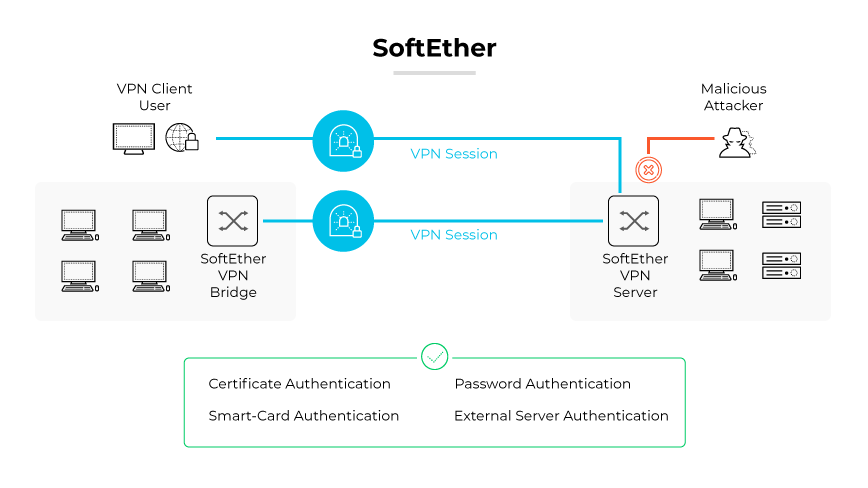

SoftEther

SoftEther (Software Ethernet), è un protocollo VPN versatile noto per le prestazioni e l'interoperabilità. SoftEther è un software VPN multiprotocollo open-source che supporta SSL VPN, L2TP/IPsec, OpenVPN e SSTP, tutti all'interno di un unico server VPN.

Il protocollo funziona stabilendo una comunicazione client-server sicura attraverso il tunneling SSL-VPN su HTTPS. SoftEther bypassa i firewall e i NAT, rendendolo molto efficace per gli utenti all'interno di ambienti di rete limitati. SoftEther è anche una soluzione VPN completa che facilita l'accesso remoto e la VPN site-to-site.

SoftEther funziona bene in vari scenari, tra cui l'accesso remoto individuale, le reti aziendali e la connessione sicura di più siti locali. La sua capacità di supportare diversi protocolli VPN lo rende uno strumento universale per la creazione di tunnel VPN.

SoftEther si distingue per le forti capacità di crittografia, la resistenza alle restrizioni di rete e il supporto di diversi sistemi operativi. SoftEther è meno conosciuto rispetto a protocolli consolidati come OpenVPN, il che può limitarne l'adozione. Può presentare una curva di apprendimento più ripida per gli amministratori di rete.

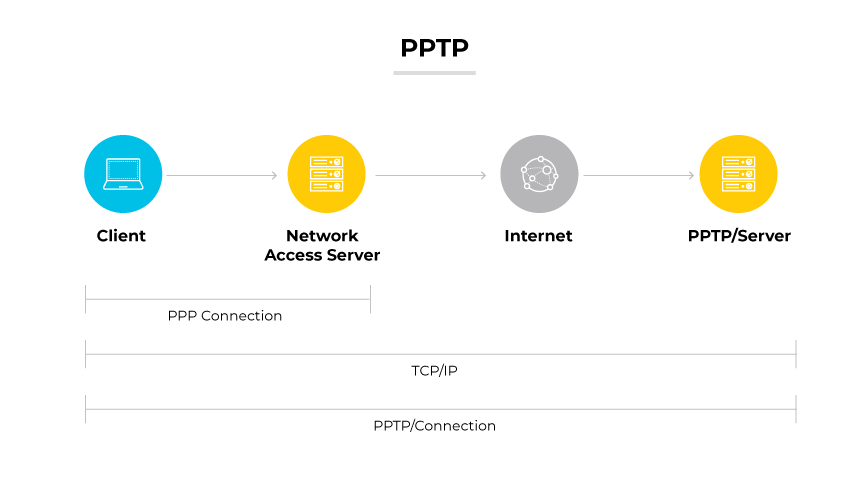

Protocollo di tunneling punto-punto (PPTP)

Sviluppato da Microsoft, il Point-to-Point Tunneling Protocol (PPTP) è uno dei protocolli VPN più vecchi. Il PPTP facilita la trasmissione sicura dei dati creando un tunnel per la comunicazione punto a punto. Il protocollo incapsula i pacchetti di dati all'interno di una busta IP, consentendo loro di essere inviati attraverso una rete.

Il PPTP funziona utilizzando un canale di controllo su TCP e un tunnel GRE che opera per incapsulare i pacchetti PPP. La semplicità di configurazione la rende relativamente veloce e ampiamente compatibile con diversi dispositivi e configurazioni di rete. Il PPTP non è consigliato per le comunicazioni sensibili, perché utilizza standard di crittografia più deboli.

Il caso d'uso principale del PPTP è rappresentato dagli scenari in cui è necessario un supporto legacy, oppure la velocità è più critica della sicurezza. Il PPTP non è consigliabile per la trasmissione di dati aziendali riservati, a causa delle sue note vulnerabilità di sicurezza.

I vantaggi del PPTP sono la velocità e la facilità di configurazione. Il protocollo è integrato nella maggior parte dei sistemi operativi. Gli svantaggi superano i vantaggi, perché il PPTP è insicuro. Gli standard di crittografia avanzati hanno superato il PPTP, rendendolo obsoleto per le aziende interessate a proteggere i dati sensibili.

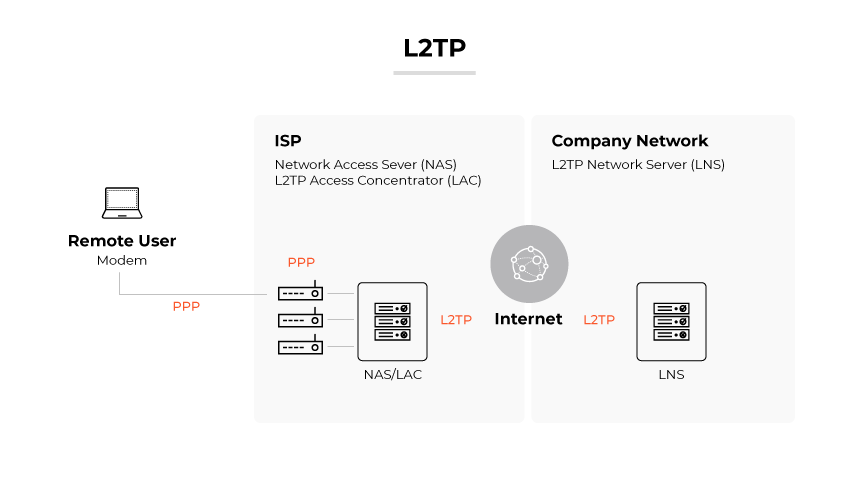

Protocollo di tunneling di livello 2 (L2TP)

Il Layer 2 Tunneling Protocol (L2TP) è un protocollo di tunneling. Non fornisce di per sé la crittografia o la riservatezza. L2TP si basa su un protocollo di crittografia che passa all'interno del tunnel per garantire la privacy. L2TP è spesso abbinato a IPsec, che è responsabile della crittografia e del trasporto sicuro dei dati tra gli endpoint.

L2TP funziona incapsulando i pacchetti di dati all'interno di frame L2TP che vengono inviati su Internet. In combinazione con IPsec, i pacchetti di dati vengono crittografati e autenticati, fornendo un canale sicuro per la trasmissione di informazioni sensibili. Questa accoppiata è comunemente chiamata L2TP/IPsec. Il protocollo è ampiamente utilizzato per creare connessioni VPN.

I casi d'uso tipici di L2TP includono la connessione di filiali a una rete aziendale centrale, l'accesso e il miglioramento della sicurezza della trasmissione di dati su Internet. L2TP rimane la scelta preferita dalle aziende perché non è complesso come i protocolli più recenti e offre supporto su diversi dispositivi e piattaforme.

I vantaggi di L2TP includono la compatibilità e la capacità di funzionare su più dispositivi. L2TP presenta diversi svantaggi, tra cui potenziali colli di bottiglia nella velocità (a causa del doppio incapsulamento) e difficoltà nell'attraversare i firewall rispetto ai protocolli che utilizzano tecniche stealth.

Quale protocollo VPN è il migliore per la sua azienda?

Per scegliere il miglior protocollo VPN per la sua azienda, valuti i requisiti di sicurezza, velocità e compatibilità con la rete. Protocolli come L2TP/IPsec sono ampiamente supportati e offrono un equilibrio tra velocità e sicurezza. I protocolli con crittografia più forte e processi di autenticazione più rigorosi possono essere più appropriati per le organizzazioni che richiedono misure di sicurezza maggiori.

Ogni protocollo ha i suoi vantaggi. Alcuni danno priorità alla forza della crittografia, altri sono ottimizzati per la velocità, per supportare le attività ad alta intensità di banda, e molti offrono una stabilità superiore per i dispositivi mobili e gli utenti remoti.

La scelta giusta si allineerà ai casi d'uso specifici della sua azienda, all'architettura della rete, ai servizi VPN e alle aspettative di prestazioni. Un'attenta valutazione dei requisiti la guiderà verso il protocollo più adatto per un'esperienza VPN sicura ed efficiente. Collabori con il suo fornitore di VPN per prendere la migliore decisione possibile.

| Confronto tra i protocolli VPN | ||

|---|---|---|

| Protocollo | Vantaggi | Svantaggi |

| IPsec | - Alta sicurezza - Versatile tra i protocolli di rete. |

- Configurazione complessa - Sfide nella gestione di chiavi e certificati |

| SSTP | - Crittografia forte - Bypassa i firewall utilizzando la porta HTTPS |

- Proprietà di Microsoft - Limitata a Windows OS |

| WireGuard | - Semplice e veloce - Crittografia all'avanguardia - Efficiente e facile da usare |

- L'assegnazione di IP statici può sollevare problemi di privacy - Ancora in fase di sviluppo |

| OpenVPN | - Crittografia e sicurezza forti - Open-source e verificabile - Flessibile su reti diverse |

- Difficile da impostare e configurare - Richiede conoscenze di rete. |

| SoftEther | - Crittografia forte e interoperabilità - Supporta vari protocolli - Efficace nelle reti ristrette |

- Meno conosciuto, il che può limitare l'adozione - Curva di apprendimento più ripida |

| PPTP | - Veloce e facile da configurare - Ampia compatibilità con i dispositivi |

- Vulnerabilità di sicurezza note - Standard di crittografia obsoleti |

| L2TP/IPsec | - Ampiamente compatibile e facile da usare - Funziona su diversi dispositivi e piattaforme |

- Può essere lento a causa del doppio incapsulamento - Difficoltà di attraversamento del firewall |