-

Che cos'è il SIEM?

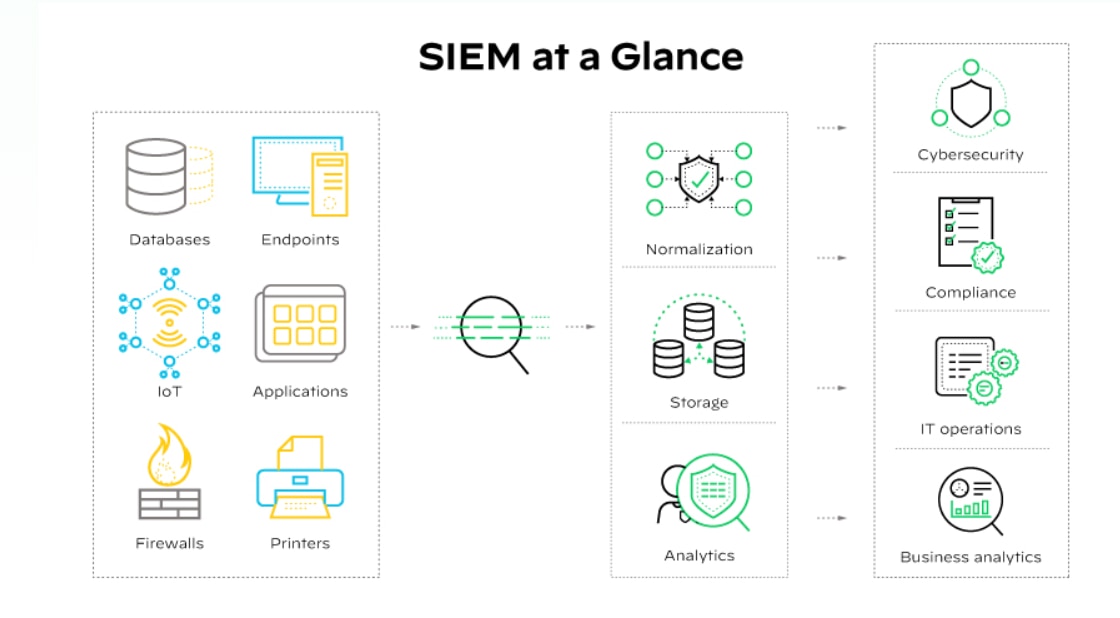

- Come funziona il SIEM

- Funzioni e vantaggi principali del SIEM

- Il ruolo dell'AI e del ML nel SIEM

- Integrazione SIEM

- Casi d'uso SIEM

- Come scegliere una soluzione SIEM

- Migliori pratiche per l'implementazione del SIEM

- SIEM vs altre soluzioni di sicurezza

- Che cos'è il Cloud SIEM?

- L'evoluzione del SIEM

- Il futuro del SIEM

- Domande frequenti sul SIEM

-

Che cos'è l'UEBA (User and Entity Behavior Analytics)?

- Come funziona l'UEBA

- Vantaggi dell'implementazione dell'UEBA

- Esempi di UEBA

- Casi d'uso comuni per l'UEBA

- Sfide e considerazioni nella distribuzione dell'UEBA.

- Diverse minacce affrontate dall'UEBA

- Integrazione di UEBA e XDR

- UEBA vs NTA

- UEBA vs SIEM

- UEBA vs IAM

- Tendenze e sviluppi futuri nell'UEBA

- Scelta della giusta soluzione UEBA

- FAQ dell'UEBA

-

Che cos'è la registrazione SIEM?

- Perché la registrazione SIEM è importante per la sicurezza IT?

- SIEM vs. Gestione dei registri: Capire le differenze

- Componenti chiave dei registri SIEM

- La meccanica della registrazione SIEM

- Migliori pratiche di registrazione SIEM

- Sfide e soluzioni per la registrazione SIEM

- Domande frequenti sulla registrazione SIEM

Che cos'è la gestione degli eventi di sicurezza (SEM)?

La gestione degli eventi di sicurezza (SEM) è il processo di monitoraggio, correlazione e gestione degli eventi di sicurezza all'interno dell'infrastruttura IT di un'organizzazione, per rilevare e rispondere a potenziali minacce o incidenti di sicurezza.

Il SEM si concentra principalmente sulla gestione e sull'analisi degli eventi di sicurezza. In genere comporta il monitoraggio degli eventi attraverso i registri e le attività, la correlazione e l'analisi, gli avvisi e le notifiche, la risposta agli incidenti, il reporting e la conformità.

Ottenere l'immagine completa | Cortex XSIAM - Palo Alto Networks

Perché il SEM è importante per la sicurezza informatica?

Il SEM è fondamentale perché è la prima difesa contro le minacce informatiche. È la differenza tra prendere un attacco informatico nel momento in cui avviene e gestire le conseguenze di una violazione. I sistemi di monitoraggio e di allarme in tempo reale di SEM consentono di agire rapidamente, riducendo al minimo i danni e proteggendo i dati sensibili.

L'obiettivo principale del SEM è quello di distinguere le attività normali - i comportamenti tipici degli utenti, le operazioni di rete e i processi di sistema - dai comportamenti sospetti o dannosi. Questo processo prevede la correlazione dei registri eventi e dei dati di registro, utilizzando regole, firme e algoritmi predefiniti per identificare modelli indicativi di potenziali eventi di sicurezza.

Attraverso il monitoraggio e l'analisi in tempo reale, SEM consente ai team addetti alla sicurezza di riconoscere e rispondere rapidamente alle anomalie che potrebbero indicare una violazione o una minaccia imminente. Inoltre, il SEM svolge un ruolo centrale nella conformità e nell'aderenza normativa.

Molti settori operano all'interno di rigidi quadri normativi che richiedono solide misure di sicurezza. SEM aiuta le organizzazioni a soddisfare questi requisiti, fornendo tracce di audit complete, funzionalità di risposta agli incidenti e rapporti per le valutazioni di conformità.

Come funziona il SEM?

SEM raccoglie e analizza i dati di log da varie fonti all'interno di un ambiente IT. È come mettere insieme un puzzle: ogni dato aiuta a formare un quadro più chiaro dello stato di sicurezza della rete, consentendo di identificare rapidamente anomalie o attività dannose.

Il processo SEM è fondamentale per la strategia di cybersecurity di un'organizzazione. Comporta una serie di fasi che consentono ai team addetti alla sicurezza di rilevare, indagare e rispondere alle potenziali minacce alla sicurezza in modo tempestivo ed efficace.

Prima fase: Raccolta dati

Ciò comporta la raccolta di registri ed eventi da varie fonti della rete, come i firewall, i sistemi di rilevamento delle intrusioni e i server. I dati raccolti vengono poi archiviati in un repository centralizzato per l'analisi.

Fase due: Normalizzazione

Poiché i registri e gli eventi possono avere formati e strutture diverse a seconda della fonte, devono essere convertiti in un formato standardizzato per un'analisi unificata. Ciò comporta la mappatura dei diversi campi di log in uno schema comune, in modo che possano essere facilmente correlati e analizzati.

Terza fase: Correlazione

Ciò comporta l'analisi dei dati raccolti per identificare modelli o anomalie che indicano minacce alla sicurezza. Questo avviene in genere utilizzando tecniche di analisi avanzate come l'apprendimento automatico e l'analisi comportamentale, che possono aiutare a rilevare modelli di attacco complessi che potrebbero passare inosservati dai sistemi tradizionali basati su regole.

Quarta fase: Avviso

Quando viene rilevata una potenziale minaccia alla sicurezza, il sistema SEM genera avvisi o notifiche per i team addetti alla sicurezza, che devono indagare e rispondere. Questi avvisi includono in genere dettagli sulla natura della minaccia, sulla gravità dell'incidente e sulle azioni consigliate per il contenimento e la mitigazione.

Quinta fase: Risposta agli incidenti

Ciò comporta l'adozione di azioni appropriate per contenere, mitigare e rimediare agli incidenti di sicurezza. Ciò può includere l'isolamento dei sistemi interessati, il blocco del traffico dannoso, il ripristino dei backup e l'analisi forense per determinare la causa principale dell'incidente.

Seguendo queste fasi, le organizzazioni possono stabilire un solido processo SEM per rilevare e rispondere in modo proattivo alle minacce alla sicurezza, riducendo il rischio di violazioni di dati e altri attacchi informatici.

Scenario: Rilevamento e mitigazione di una minaccia insider.

Contesto

Profilo dell'organizzazione: Un grande fornitore di servizi sanitari con dati sensibili dei pazienti archiviati nella sua rete.

Infrastruttura IT: Una combinazione di server interni e servizi cloud-based, con controlli di accesso per diversi livelli di autorizzazione dei dipendenti.

Fase pre-incidente

Implementazione SEM: L'organizzazione utilizza un sofisticato sistema SEM per monitorare e analizzare gli eventi in tempo reale sulla sua rete.

Inizio dell'incidente

Attività sospetta: Un dipendente del reparto di fatturazione, che di solito accede a una serie specifica di cartelle cliniche dei pazienti, inizia ad accedere a molti file non correlati alle sue mansioni abituali. Questi file contengono informazioni sensibili sui pazienti.

Rilevamento SEM

Monitoraggio in tempo reale: Il sistema SEM è configurato per segnalare qualsiasi modello di accesso insolito in base a regole predefinite. Rileva un comportamento anomalo di accesso ai dati dall'account utente del dipendente.

Generazione di avvisi: Un allarme viene automaticamente attivato e inviato al team di cybersecurity, indicando un potenziale accesso non autorizzato o una minaccia insider.

Valutazione dell'incidente: Il team di cybersecurity esamina immediatamente l'allarme. Valutano i registri di accesso e confermano che il comportamento del dipendente si discosta in modo significativo dal suo modello normale.

Verifica dei dipendenti: Il team contatta il supervisore del dipendente per verificare se l'accesso ai dati è legittimo o fa parte di un compito assegnato.

Contenimento e indagine

Sospensione dell'account: Una volta confermato che l'accesso non è autorizzato, l'account del dipendente viene temporaneamente sospeso per evitare ulteriori accessi ai dati.

Indagine: Il team di cybersecurity avvia un'indagine approfondita, che comprende il colloquio con il dipendente, l'esame dettagliato dei registri di accesso e la verifica dei tentativi di esfiltrazione dei dati.

Risoluzione

Determinazione del risultato: L'indagine rivela che il dipendente ha avuto accesso ai dati dei pazienti per curiosità, violando le politiche sulla privacy dell'organizzazione.

Azione intrapresa: In base alle politiche dell'organizzazione, il dipendente viene sottoposto a un'azione disciplinare. L'incidente viene documentato e viene condotta una revisione dei controlli di accesso.

Analisi post incidente

Aggiornamento del sistema SEM: Le regole SEM vengono aggiornate per sintonizzare con precisione il rilevamento di modelli di accesso ai dati insoliti, migliorando la sensibilità alle potenziali minacce insider.

Formazione dei dipendenti: Ulteriori sessioni di formazione sulla privacy dei dati e sui protocolli di sicurezza sono organizzate per tutti i dipendenti, al fine di prevenire incidenti simili.

Come funziona il software SIEM

SIM vs. SEM vs. SIEM

Immaginate il SEM come un sistema di allarme in tempo reale, che identifica rapidamente le minacce nel momento stesso in cui si verificano. Al contrario, la gestione delle informazioni sulla sicurezza (SIM) è come un dettagliato custode di registri, che archivia e analizza meticolosamente i dati storici.

Insieme, formano un duo potente, spesso integrato nei sistemi di gestione delle informazioni e degli eventi di sicurezza (SIEM), fornendo una panoramica completa della salute della sicurezza.

Comprendere le distinzioni tra SIM, SEM e SIEM è fondamentale nel mondo della cybersecurity. La loro integrazione è essenziale per sviluppare strategie di sicurezza complete. SEM e SIM sono i due pilastri di quello che oggi è conosciuto come SIEM, e questi approcci discreti possono essere definiti come segue:

I sistemi SIM raccolgono e analizzano i dati di registro, compresi i registri di rete e di sistema, per l'archiviazione a lungo termine e generano rapporti per scopi di conformità.

Il SEM consente di registrare e valutare i dati degli eventi e aiuta gli amministratori della sicurezza o del sistema ad analizzare, regolare e gestire l'architettura, le politiche e le procedure di sicurezza delle informazioni. Fornisce avvisi immediati quando vengono rilevati potenziali incidenti di sicurezza, consentendo ai team addetti alla sicurezza di reagire rapidamente. Il SEM include anche la capacità di correlare eventi diversi provenienti da varie fonti, aiutando a rilevare minacce informatiche complesse.

I sistemi SIEM combinano le funzionalità SIM e SEM per offrire l'archiviazione e l'analisi a lungo termine dei dati di log e le funzionalità di monitoraggio e risposta in tempo reale. Fornendo una panoramica completa della sicurezza, il SIEM consente il rilevamento di minacce sofisticate che richiedono eventi in tempo reale e analisi dei dati storici. Dispongono inoltre di funzionalità avanzate come UEBA, SOAR e integrazioni di intelligence avanzata sulle minacce.

Per contestualizzare questi fili nel linguaggio odierno, è essenziale capire che gli strumenti SIEM sono diventati una soluzione standard nel moderno centro operativo di sicurezza. Le piattaforme SIEM avanzate di oggi fungono da centro nevralgico sia per il SEM che per il SIM, offrendo funzionalità come la raccolta dei log, la normalizzazione, la correlazione e la reportistica come un insieme contiguo piuttosto che come funzionalità separate.

Le piattaforme SIEM ora sfruttano comunemente l'apprendimento automatico e l'intelligenza artificiale per migliorare le capacità di rilevamento, consentendo un'identificazione più accurata delle minacce in mezzo a grandi volumi di dati.

FAQ sulla gestione degli eventi di sicurezza (SEM)

Una delle applicazioni SEM commerciali pionieristiche è stata ArcSight ESM (Enterprise Security Manager), sviluppata da ArcSight, che si è fatta notare nei primi anni 2000. ArcSight ESM è stata anche una delle prime soluzioni SIEM complete disponibili.

Tali offerte standalone sono state eclissate sul mercato da offerte più avanzate, come Cortex XSIAM di Palo Alto Networks. Stanno incorporando modelli di intelligenza artificiale già pronti per l'uso, e soluzioni avanzate come Cortex XSIAM vanno ben oltre i tradizionali metodi di rilevamento SEM, collegando gli eventi tra varie fonti di dati per rilevare e bloccare con precisione le minacce in scala. In questo modo, diventa possibile automatizzare le attività di sicurezza per ridurre il lavoro manuale e accelerare la risposta agli incidenti e la bonifica prima ancora che gli analisti esaminino gli incidenti.