Centralizza e gestisci tutta la threat intelligence

Sfrutta un panorama di minacce a livello globale con l'accesso nativo all'enorme repository di threat intelligence di Palo Alto Networks fornito da Unit42.

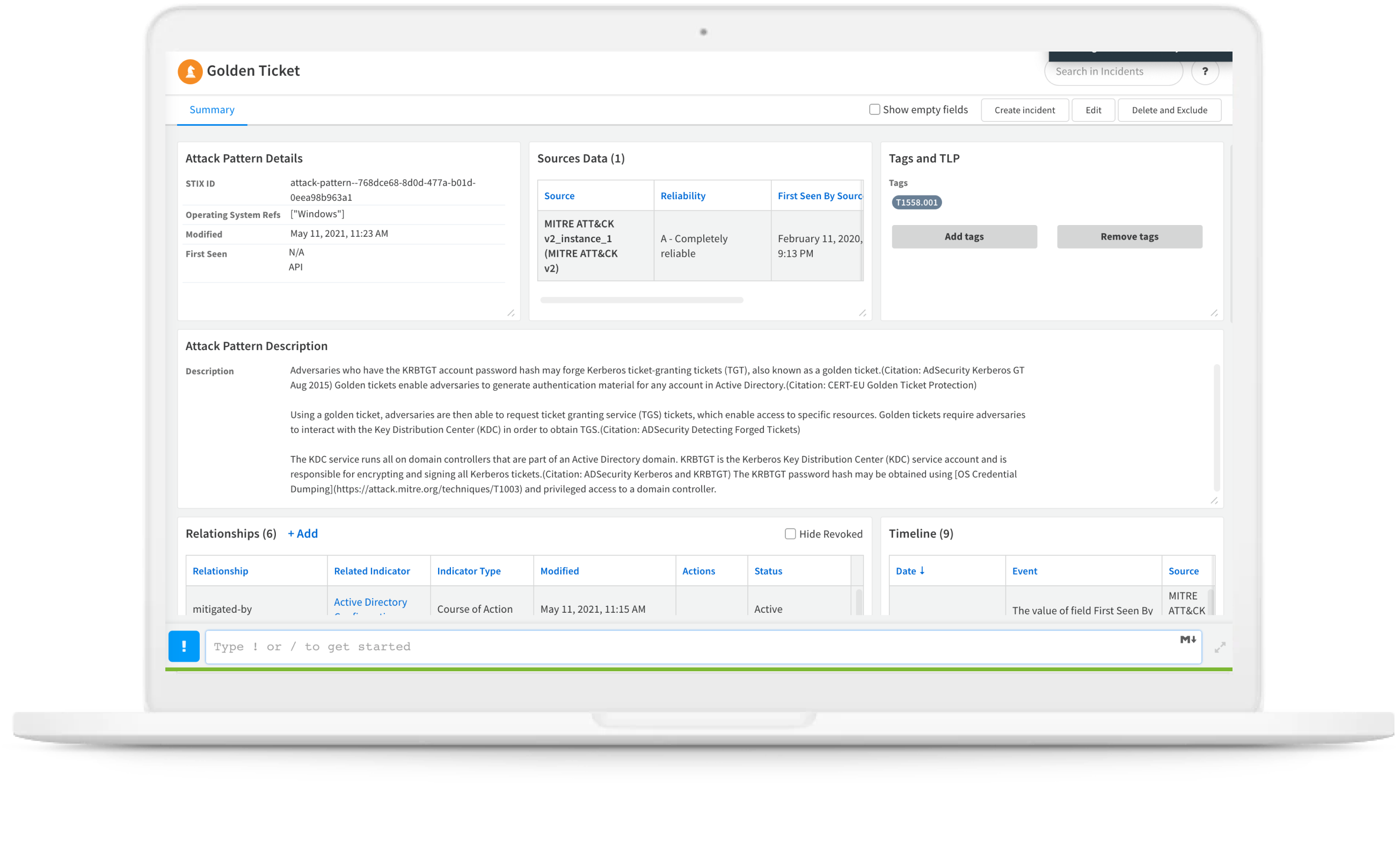

Difesa proattiva contro gli attacchi

I risultati avanzati di threat intelligence forniti dai ricercatori di Unit 42 vengono automaticamente integrati negli strumenti esistenti degli analisti per fornire subito un contesto e una comprensione impareggiabili di ogni evento e minaccia.

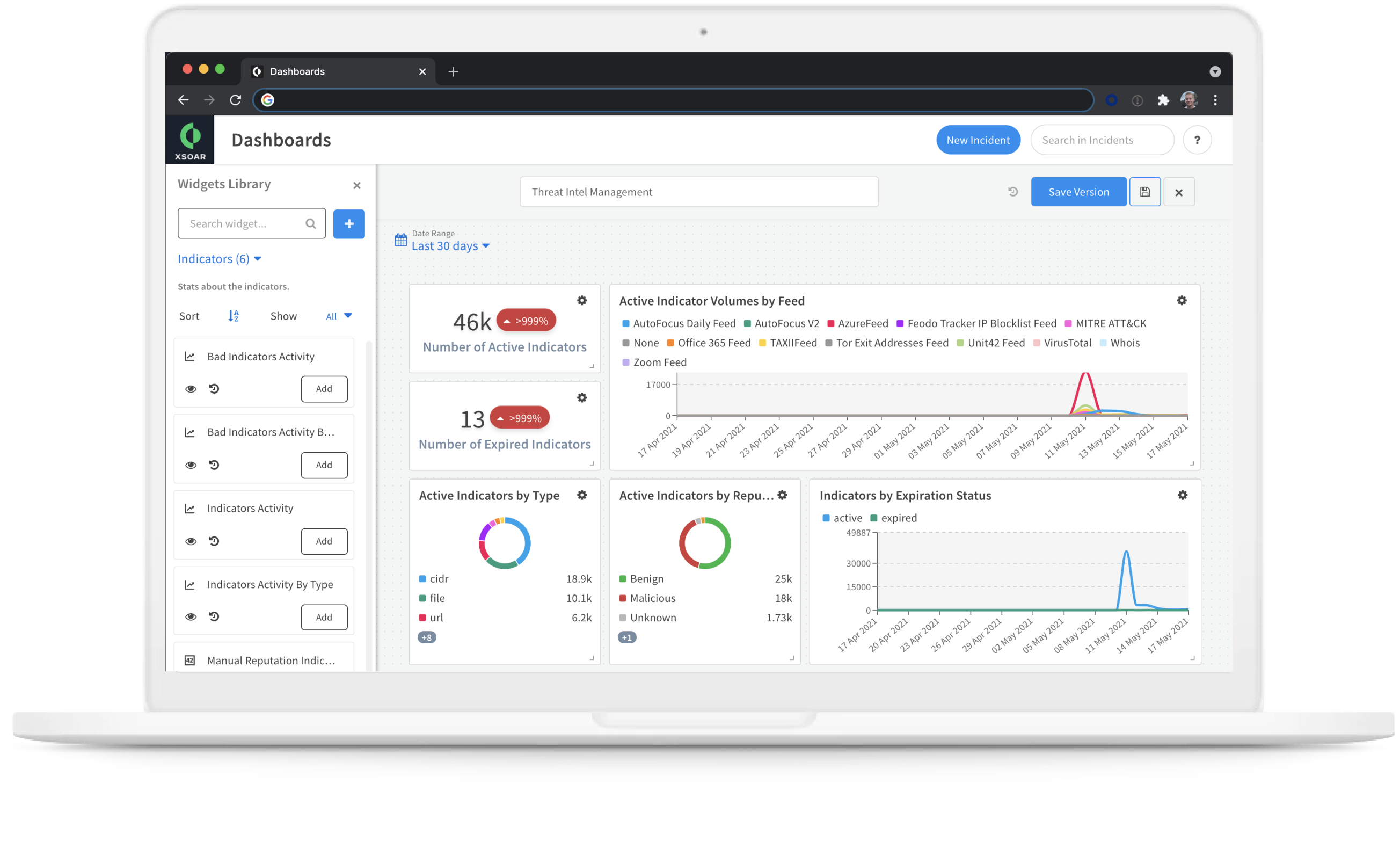

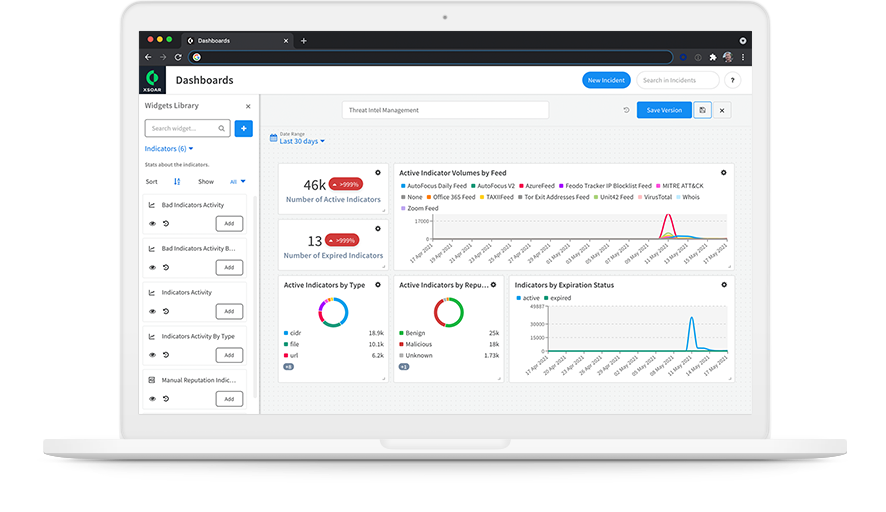

Libreria centralizzata di threat intelligence

Definisci meglio il tuo panorama delle minacce con i dati sulle minacce provenienti da centinaia di origini e aggregati automaticamente in un unico insieme coeso. Scopri nuove origini di threat intelligence grazie alle centinaia di integrazioni di feed sulle minacce presenti nel nostro Cortex Marketplace.

| SUMMIT VIRTUALE DI 1 ORA | 20 febbraio

| SUMMIT VIRTUALE DI 1 ORA | 20 febbraio