IOM semplificata

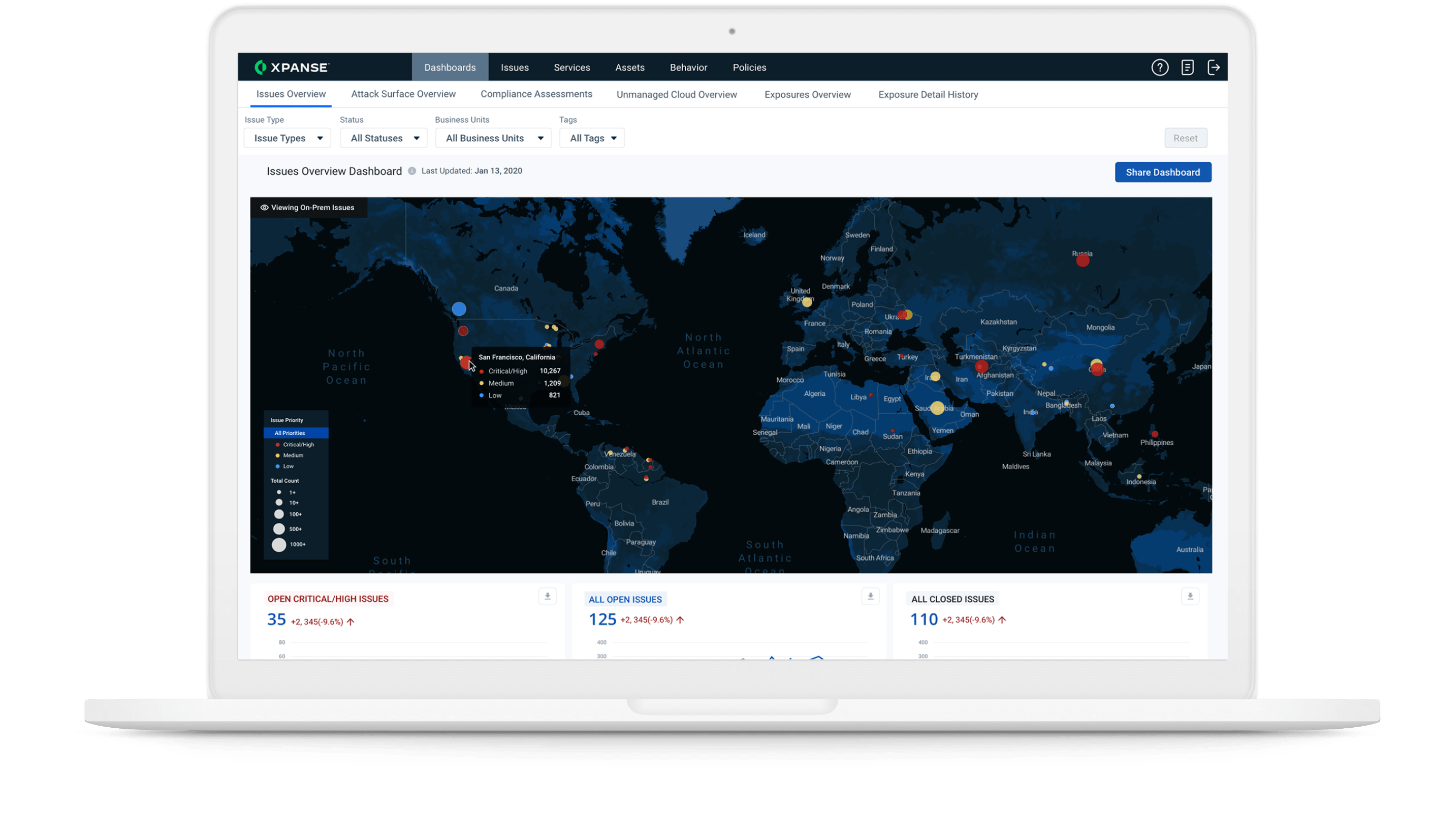

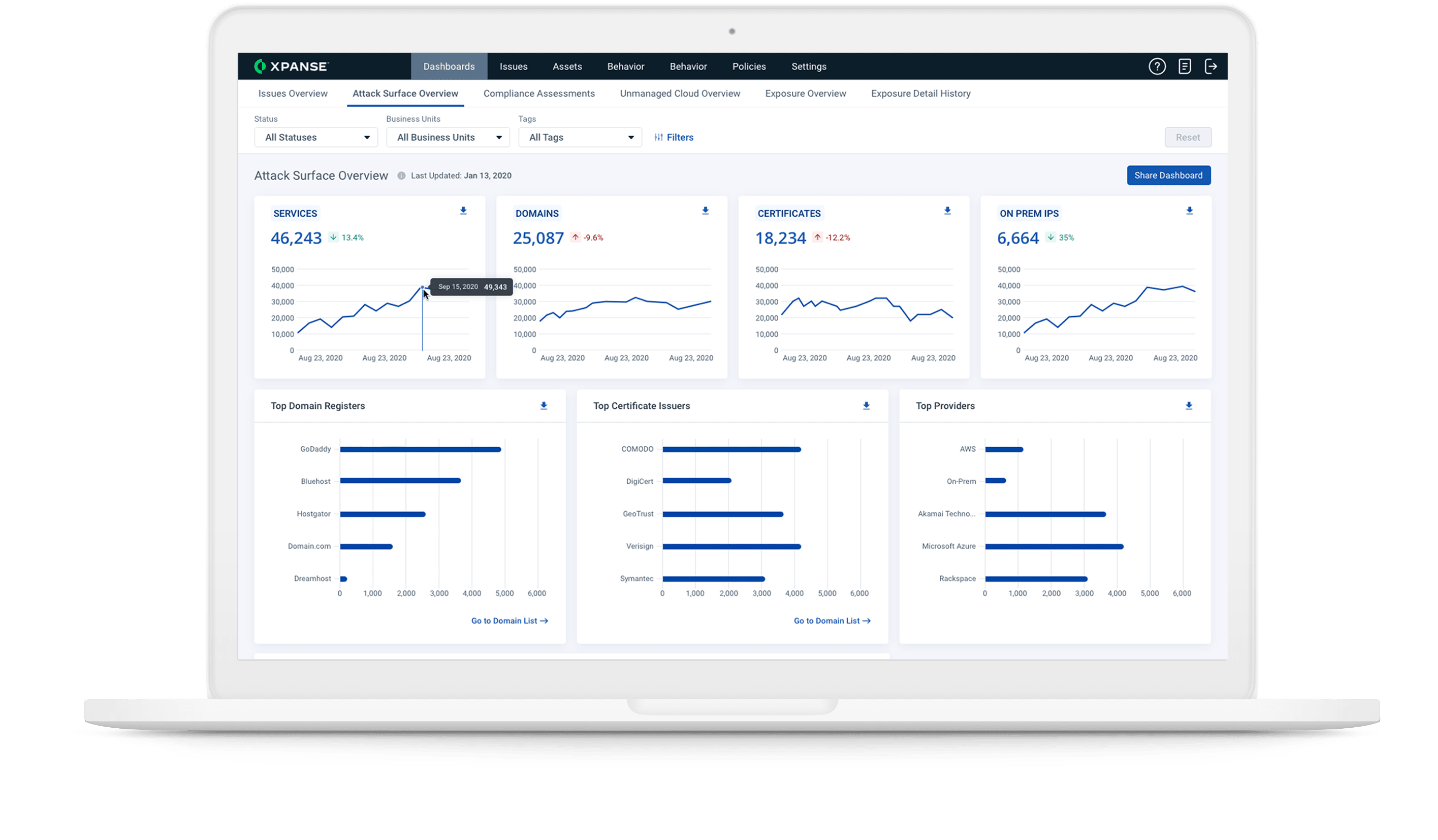

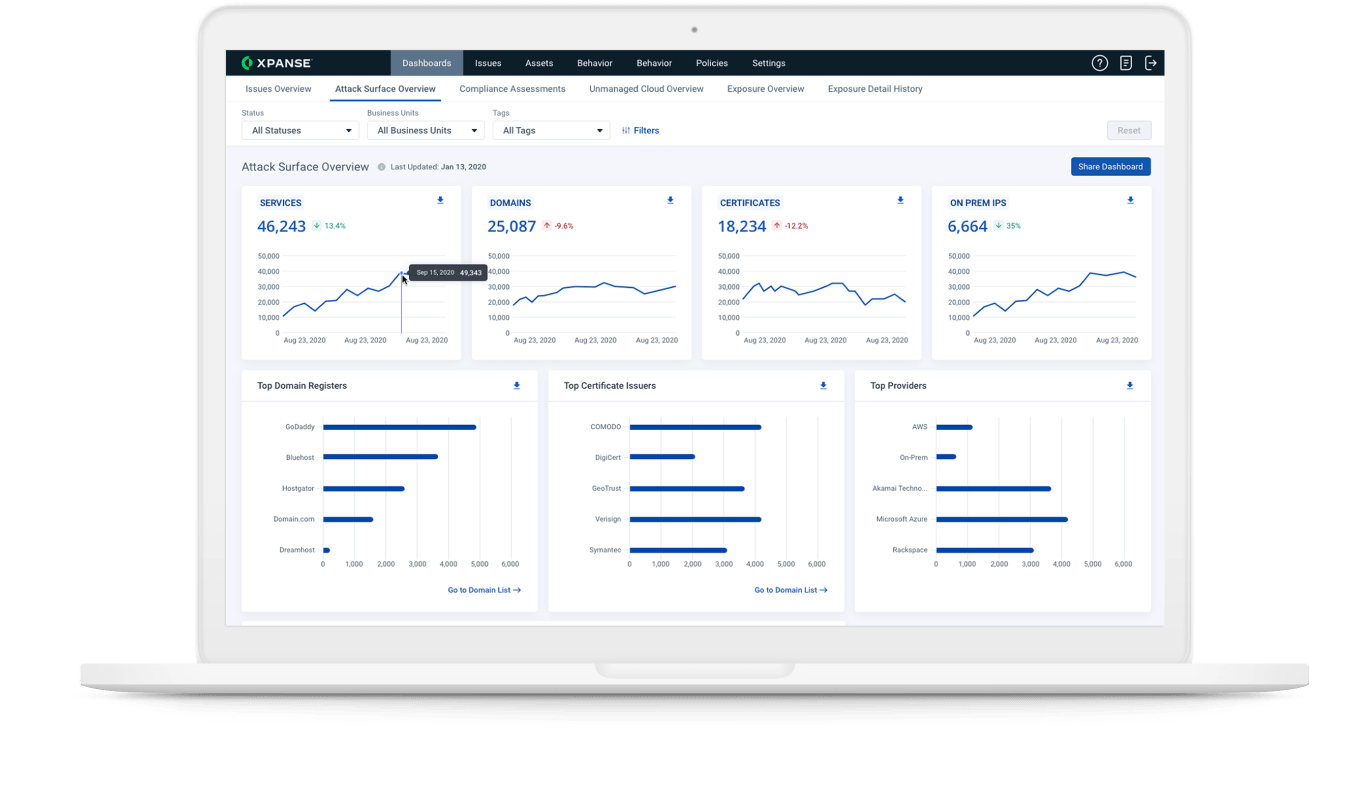

Stati-nazione ostili e altri malintenzionati eseguono incessantemente il probe delle reti delle amministrazioni federali, statali e locali. Con una visibilità 24 ore su 24, 7 giorni su 7 di tutte le risorse Internet le organizzazioni governative possono apportare le correzioni necessarie alle risorse vulnerabili prima che i malintenzionati vi accedano.

Comprensione della sicurezza dei dipendenti remoti

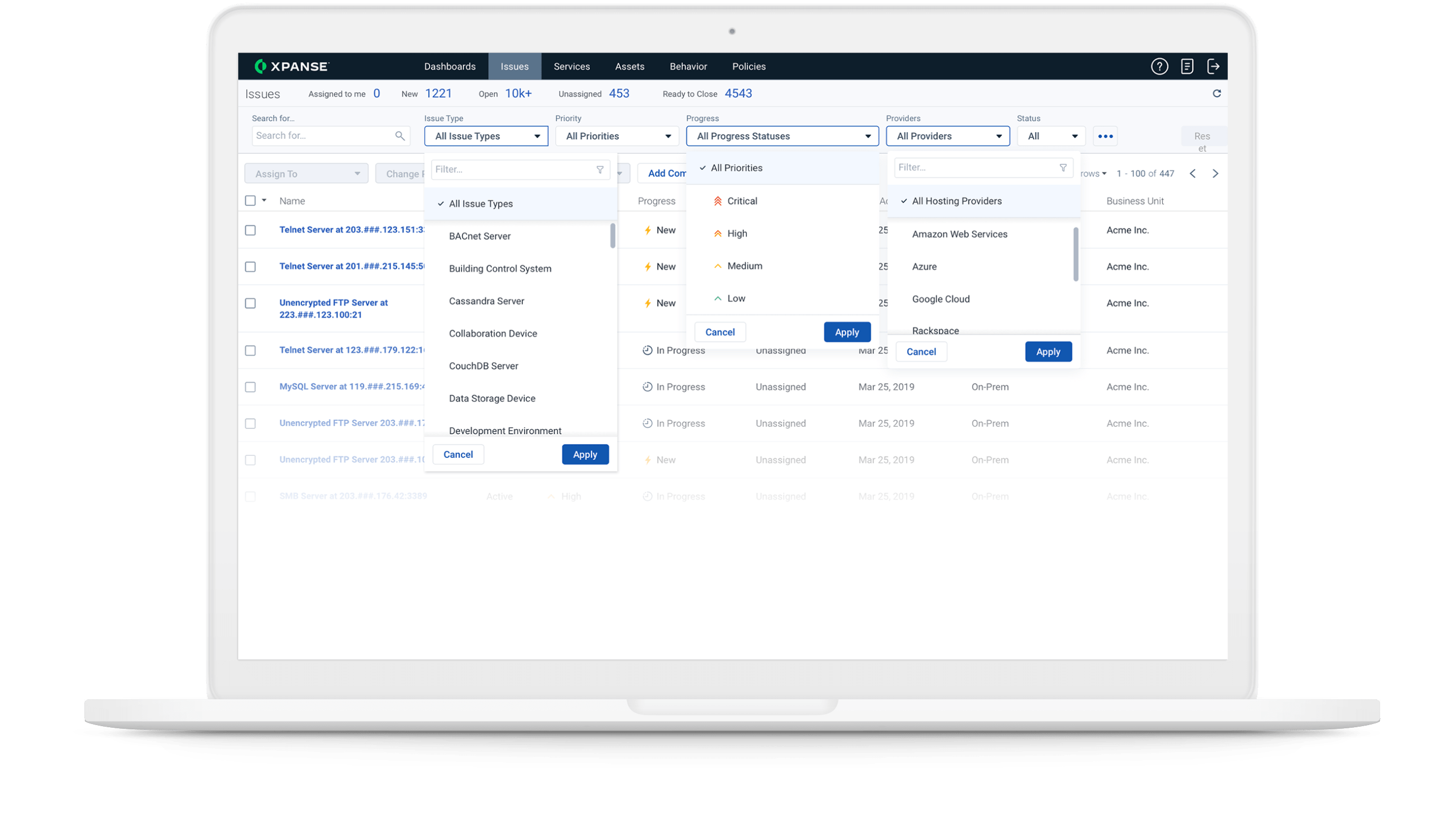

In un ambiente altamente federato, in cui i dipendenti sono sempre in movimento, conoscere la posizione di sicurezza delle reti remote è fondamentale.

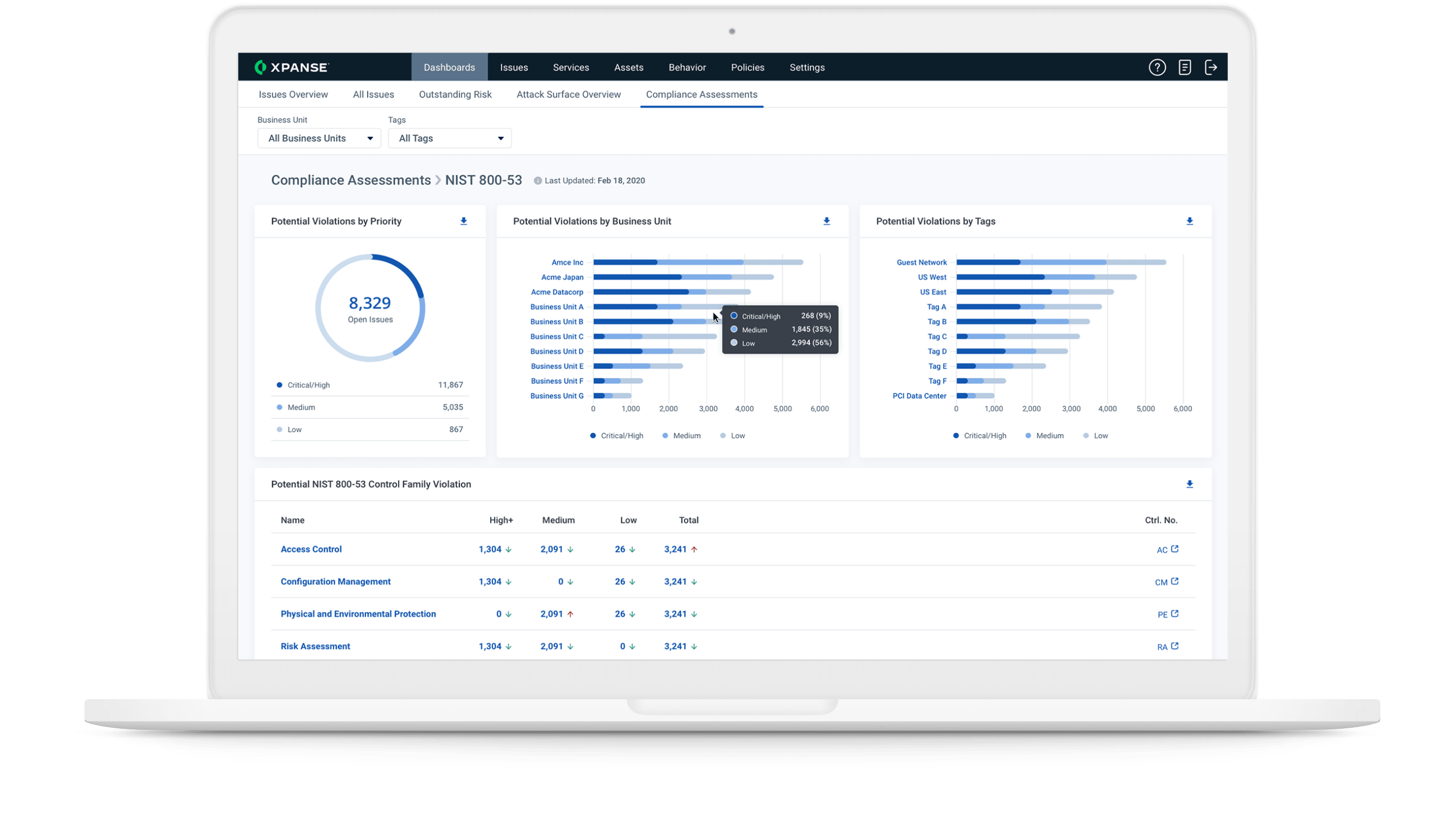

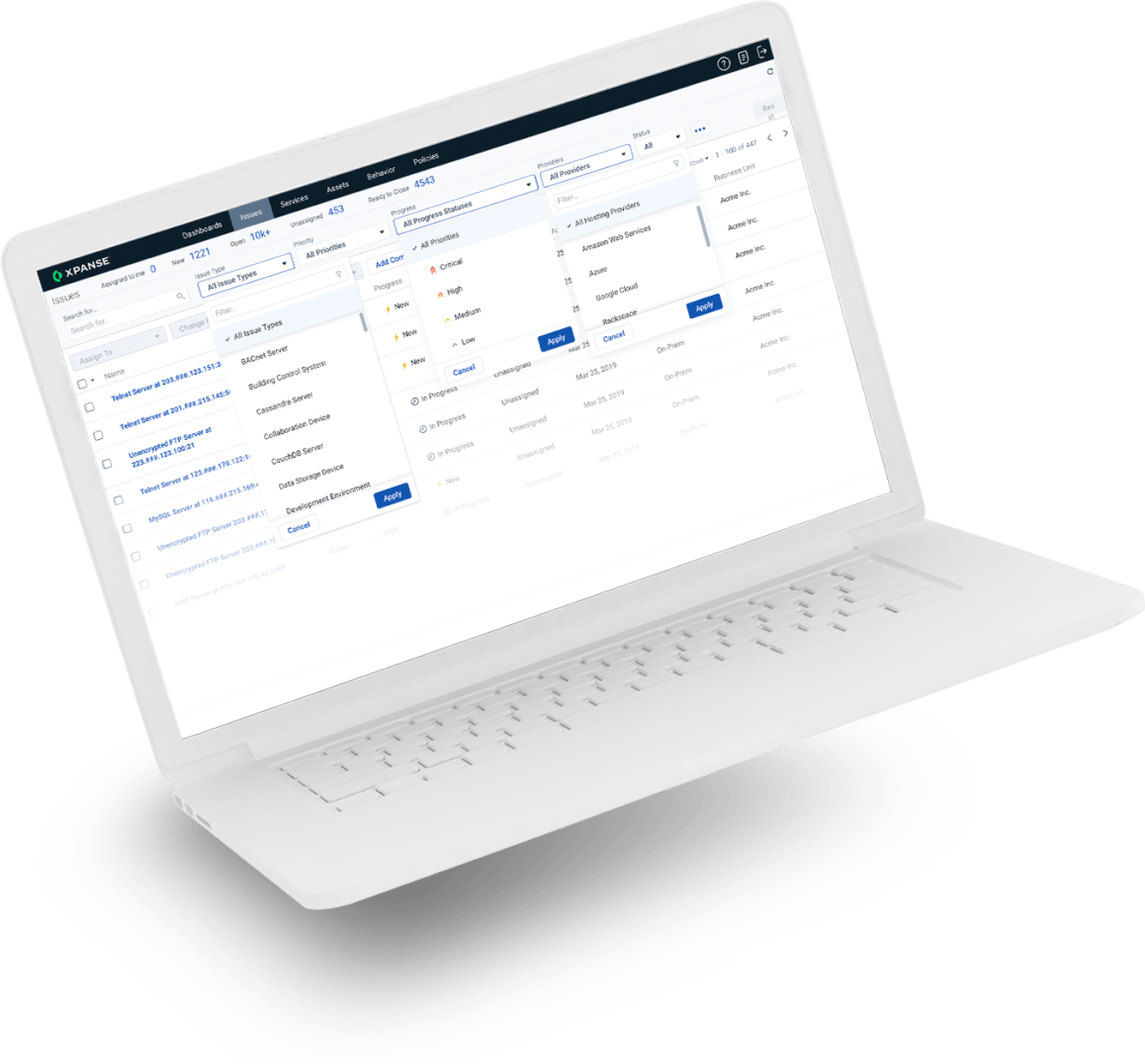

Governance condivisa su reti multi-livello

I team di sicurezza, i fornitori e i subappaltatori lavorano congiuntamente per evitare che si creino anelli deboli. Soddisfa gli obiettivi di gestione del rischio basati sul monitoraggio continuo delle operazioni su più livelli.