Cortex XDR è la scelta migliore per arrestare le minacce moderne

- Analisi comportamentale basata sull'apprendimento automatico su più origini di dati

- Un sandbox per l'analisi del malware leader nel settore per agevolare la ricerca delle minacce

- Visibilità di rete integrata in una sola console unificata basata su cloud.

Sotto quali aspetti Microsoft non riesce a eguagliare Cortex XDR nei test?

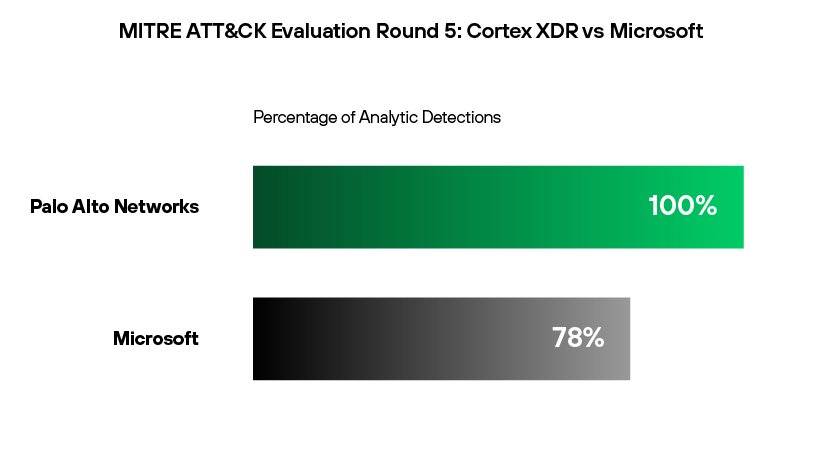

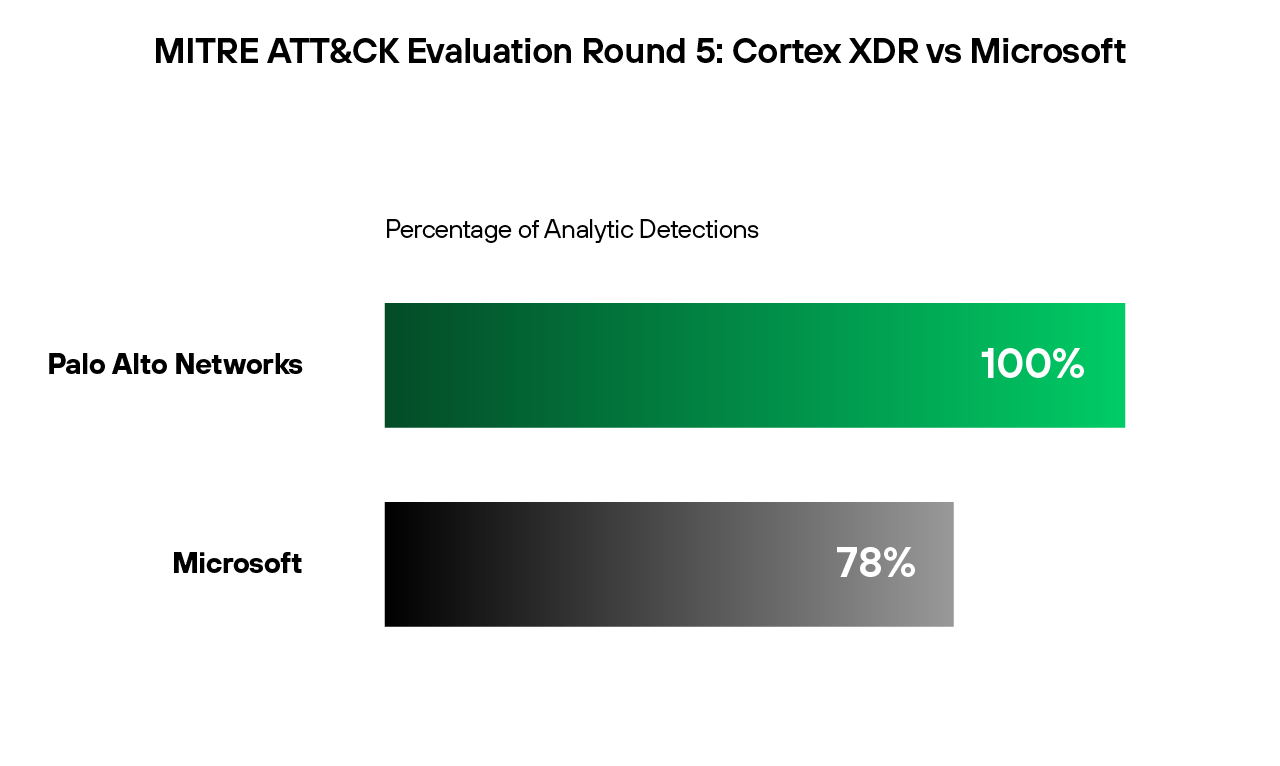

Microsoft Defender XDR non soddisfa gli elevati requisiti di visibilità e rilevamento necessari per difendersi in modo efficace dalle attività degli autori di minacce sostenuti dagli stati-nazione di oggi. Nelle valutazioni MITRE ATT&CK 2023 (Turla) che hanno sottoposto vari prodotti EDR alle immissioni nella rete e ai backdoor utilizzati dal servizio di sicurezza federale russo, Microsoft ha evidenziato un tasso di rilevamento analitico del 78,3%, contro il 100,0% di Cortex XDR. Con il tasso di rilevamento riportato da Microsoft, il 21,7% dei passaggi secondari attuati da questi strumenti informatici non ha comportato un rilevamento dell'endpoint, mentre Cortex XDR ha rilevato tutti i passaggi secondari.

La velocità di spostamento degli autori di minacce di oggi all'interno della rete compromessa di un'organizzazione è in continuo aumento. Un ritmo così serrato lascia poco tempo alle organizzazioni per modificare la configurazione della soluzione XDR al fine di rilevare una minaccia specifica. Per raggiungere il 100% di tasso di rilevamento, Cortex XDR non è stato sottoposto ad alcuna modifica di configurazione, mentre il 78,3% ottenuto da Microsoft conteneva 39 rilevamenti riconducibili a modifiche di configurazione. Cortex XDR raggiunge questi risultati grazie a:

- Integrazione con il servizio di prevenzione antimalware WildFire® per rilevare minacce sconosciute in ambienti di analisi cloud.

- Analisi per la profilazione dei comportamenti mediante monitoraggio di oltre 1000 attributi comportamentali.

- Integrazione nativa in Cortex XDR di analisi comportamentale e forense e di visibilità sulla rete.

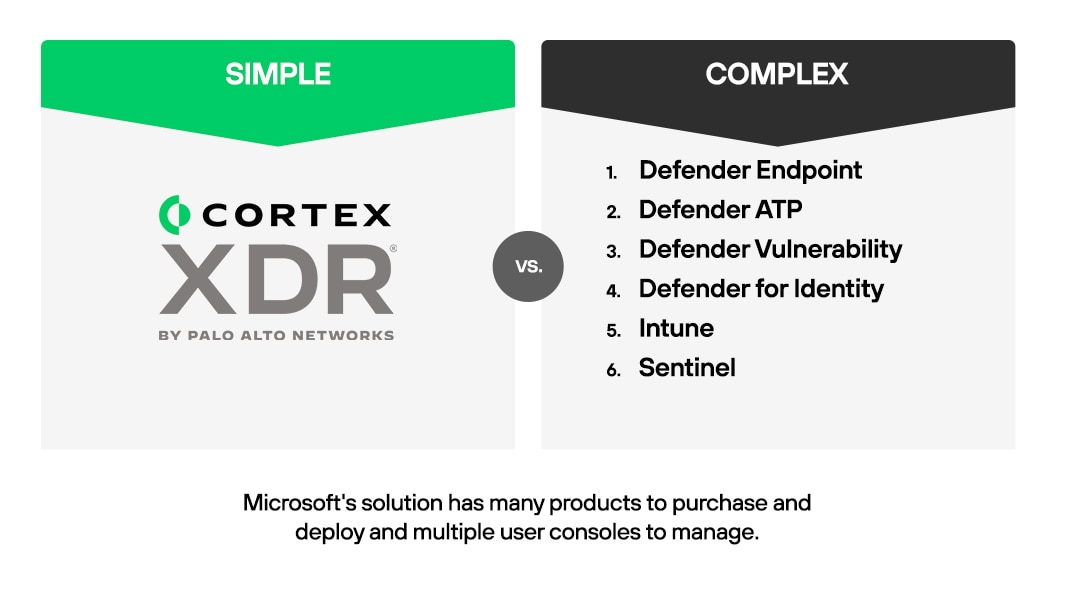

Non pronto all'uso aziendale: Microsoft Defender XDR rende complicata l'integrazione di terze parti

Microsoft Defender XDR dà il meglio di sé quando un'organizzazione deve integrare, correlare e raggruppare dati, incidenti e avvisi dei prodotti Microsoft. Tuttavia, per l'integrazione completa su Microsoft XDR Defender dei dati provenienti da firewall, registri di server Web, registri cloud o prodotti IAM, i clienti vengono invitati ad acquistare Microsoft Sentinel, che non è incluso in nessuna delle licenze, comprese 365, E5, E5 Security o E5 Mobility + Security.

Inoltre, Microsoft Defender XDR è in grado di acquisire solo in parte le origini di dati sulle identità o i dati della struttura di rete dalle comuni piattaforme di identità, come Duo o Okta. Questi limiti rendono necessario l'acquisto di altri prodotti e il ricorso a riconfigurazioni.

Al contrario, l'agente Cortex XDR ha già tutte le funzioni XDR incluse. Viene fornito con una copertura completa degli endpoint su sistemi Windows, macOS, Linux, Chrome OS e Android e ambienti privati, pubblici, ibridi e multicloud, mentre Microsoft presenta funzionalità più limitate sui sistemi macOS, Linux e Windows legacy. Questo rende la nostra integrazione di terze parti più flessibile e aperta alle esigenze delle organizzazioni in crescita, grazie a:

- Acquisizione, mappatura e uso di dati provenienti da qualsiasi origine e forniti in formati standard come syslog o HTTP.

- Raggruppamento automatico dei dati provenienti da qualsiasi origine per individuare la causa principale e la sequenza temporale degli avvisi, al fine di identificare e bloccare rapidamente le minacce.

- Uso di tali dati da parte di Cortex XDR per generare avvisi XDR nell'ambito degli incidenti, in modo da rendere scalabile la visibilità nell'intera organizzazione.

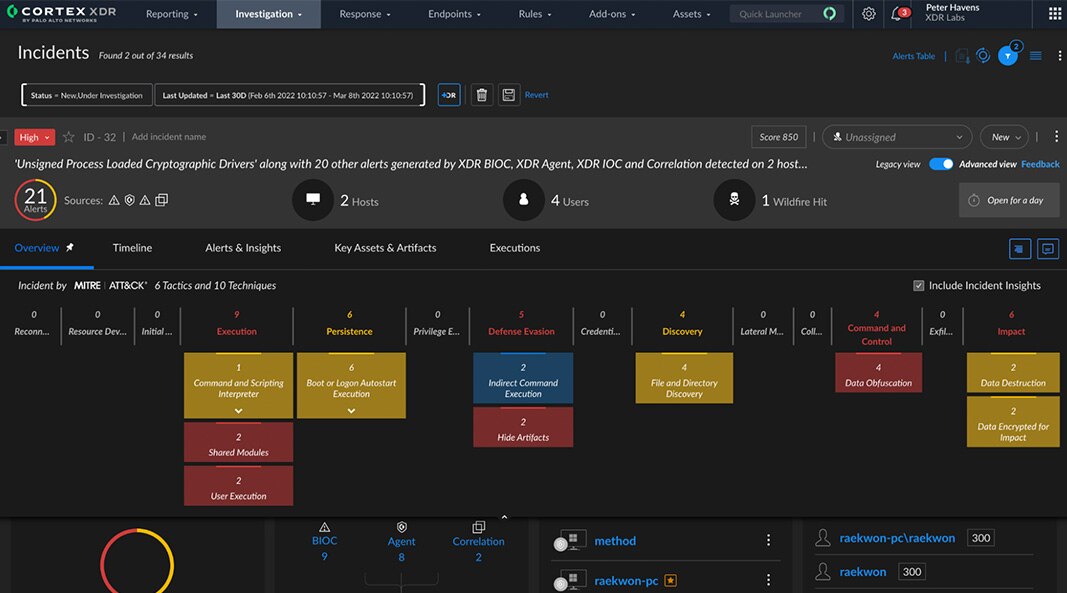

Una sola visione unificata delle minacce

Per usufruire di tutte le funzionalità che offre Cortex XDR con Microsoft Defender XDR, bisogna utilizzare diversi prodotti e console di gestione. Da solo, Microsoft Defender XDR presenta una copertura limitata dei sistemi operativi, per questo si avvale di più prodotti separati, ognuno con le sue console e le sue dashboard da gestire. È così che i tempi di indagine si allungano e la gestione si fa gravosa.

Cortex XDR semplifica le SecOps con una piattaforma unificata di rilevamento e risposta e il raggruppamento di avvisi e incidenti in un'unica vista. Gli analisti SOC possono così prevenire in modo efficiente le minacce, identificare e rilevare gli incidenti e accelerare le indagini con un'unica console automatizzata basata su Web. Cortex XDR include anche funzioni di gestione delle vulnerabilità e analisi dell'identità che non richiedono alcuna partnership né un modulo di connessione specifico. In sintesi, Cortex XDR:

- Offre un'unica console basata su Web per il rilevamento e la risposta e correla avvisi e incidenti in una sola vista.

- Utilizza Host Insights per combinare la valutazione delle vulnerabilità, la visibilità delle applicazioni e dei sistemi, l'apprendimento automatico e una funzione di ricerca ed eliminazione, al fine di agevolare l'analisi delle minacce su tutti gli endpoint.

| Prodotti | Microsoft Defender XDR | Cortex XDR |

|---|---|---|

| Livelli superiori di rilevamento e visibilità | Mancanza di visibilità e mancati rilevamenti

| Il rilevamento basato sull'analisi produce risultati efficaci

|

|

| |

| Copertura dell'intera azienda | Copertura incompleta dell'ecosistema

| Eliminazione delle zone morte

|

|

| |

| ||

| ||

| Singola visione unificata delle minacce | Troppi strumenti da gestire

| Un'unica console per tutto

|

|

| |

|

| |

| Adatto all'azienda | Complessità, costi elevati e ambito di applicazione limitato

| Su misura per la tua organizzazione

|

|

|

Cortex XDR ha ottenuto costantemente risultati migliori rispetto a Microsoft Defender XDR nelle valutazioni MITRE ATT&CK

Cortex XDR ha evidenziato il 100% di protezione dalle minacce e il 100% di rilevamento di tutti i passaggi dell'attacco per il secondo anno consecutivo, con il 99,3% dei rilevamenti al livello di tecnica, che offrono il più alto livello di dettaglio sui passaggi dell'attacco, consentendo agli analisti di rispondere in modo più rapido e accurato agli eventi.